Configurando WLC

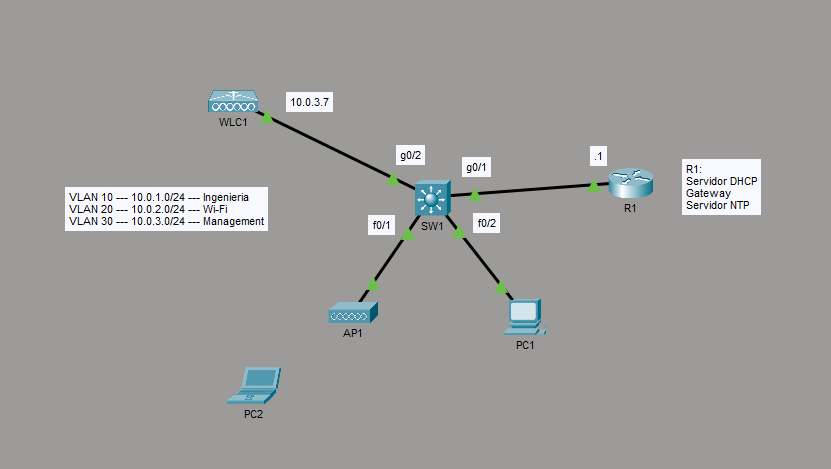

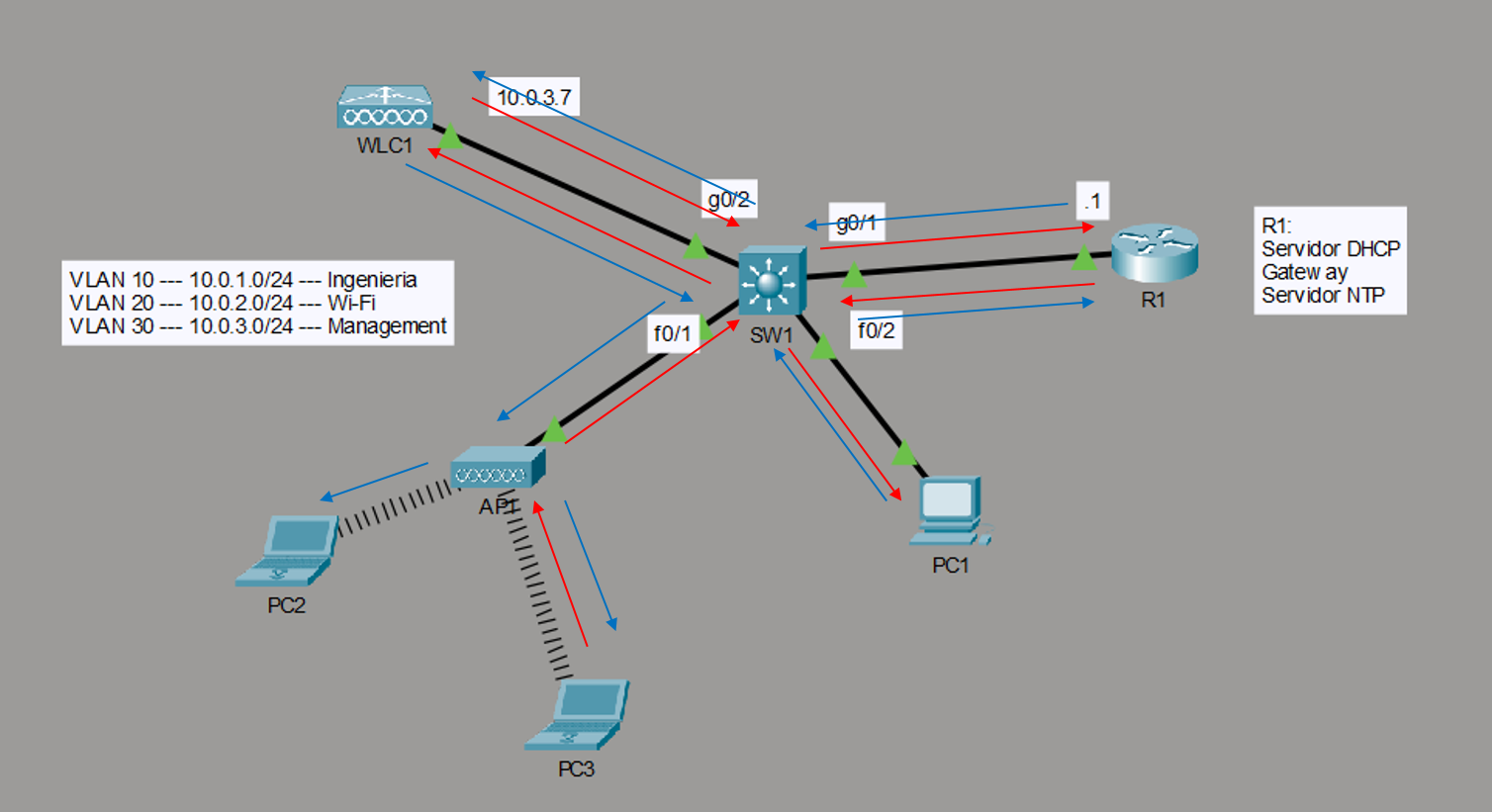

Para ejemplificar una configuración sencilla de WLC utilizaremos el siguiente laboratorio:

1. Dispositivos y configuración asociada

Router (R1): Enrutamiento Inter-VLAN y Servicios DHCP

- Subinterfaces (g0/1.10, .20, .30): R1 usa una sola interfaz física dividida lógicamente (Router-on-a-Stick) para enrutar tráfico entre las VLANs 10, 20 y 30. Cada subinterfaz es la puerta de enlace predeterminada para su VLAN.

- DHCP Pools: R1 funciona como servidor DHCP, asignando IPs automáticamente a dispositivos en cada VLAN.

- Exclusiones DHCP: Reserva IPs estáticas para dispositivos clave (WLC, Switch) para evitar conflictos.

- Opción 43 DHCP: Crucial para el WLC, informa a los APs la IP del WLC (10.0.3.7), permitiendo su descubrimiento y registro automático.

- NTP Master: R1 es la fuente de tiempo para la red, importante para la sincronización de eventos y logs.

Router(config)#hostname R1

R1(config)#

R1(config)#

R1(config)#int g0/1

R1(config-if)#no shut

R1(config)#int g0/1.10

R1(config-subif)#encapsulation dot1Q 10

R1(config-subif)#ip address 10.0.1.1 255.255.255.0

R1(config-subif)#int g0/1.20

R1(config-subif)#encapsulation dot1Q 20

R1(config-subif)#ip address 10.0.2.1 255.255.255.0

R1(config-subif)#int g0/1.30

R1(config-subif)#encapsulation dot1Q 30 native

R1(config-subif)#ip address 10.0.3.1 255.255.255.0

R1(config-subif)#exit

R1(config)#

R1(config)#

R1(config)#ip dhcp excluded-address 10.0.1.1 10.0.1.10

R1(config)#ip dhcp excluded-address 10.0.2.1 10.0.2.10

R1(config)#ip dhcp excluded-address 10.0.3.1 10.0.3.10

R1(config)#ip dhcp pool LAB-WLC-vlan10

R1(dhcp-config)#default-router 10.0.1.1

R1(dhcp-config)#network 10.0.1.0 255.255.255.0

R1(config)#ip dhcp pool LAB-WLC-vlan20

R1(dhcp-config)#default-router 10.0.2.1

R1(dhcp-config)#network 10.0.2.0 255.255.255.0

R1(config)#ip dhcp pool LAB-WLC-vlan30

R1(dhcp-config)#default-router 10.0.3.1

R1(dhcp-config)#network 10.0.3.0 255.255.255.0

R1(dhcp-config)#option 43 ip 10.0.3.7

R1(dhcp-config)#exit

R1(config)#

R1(config)#

R1(config)#ntp master

Switch (SW1): Conmutación VLAN y Segmentación de Red

- VLANs (10, 20, 30): SW1 crea y nombra las VLANs para segmentar la red (Ingeniería, Wi-Fi, Management).

- Interfaces VLAN: Asigna IPs a las interfaces virtuales de las VLANs para gestión del propio switch.

- Puerto Troncal a R1 (g0/1): Transporta el tráfico de todas las VLANs (10, 20, 30) a R1, permitiendo el enrutamiento inter-VLAN y el funcionamiento de DHCP para todas.

- Puerto Troncal a WLC (g0/2): Permite que el tráfico de la VLAN Wi-Fi (20) y de Gestión (30) llegue al WLC.

- Puertos de Acceso (f0/2 para PC1, f0/1 para AP): Asignan dispositivos individuales a una VLAN específica (PC1 a VLAN 10, AP a VLAN 30 de Gestión), asegurando que el tráfico del AP se dirija correctamente para su gestión por el WLC.

Switch(config)#hostname SW1

SW1(config)#

SW1(config)#vlan 10

SW1(config-vlan)# name Ingenieria

SW1(config-vlan)#vlan 20

SW1(config-vlan)# name Wi-Fi

SW1(config-vlan)#vlan 30

SW1(config-vlan)# name Management

SW1(config-vlan)#exit

SW1(config)#

SW1(config)#interface vlan 10

SW1(config-if)# ip address 10.0.1.2 255.255.255.0

SW1(config-if)#interface vlan 20

SW1(config-if)# ip address 10.0.2.2 255.255.255.0

SW1(config-if)#interface vlan 30

SW1(config-if)# ip address 10.0.3.2 255.255.255.0

SW1(config-if)#exit

SW1(config)#

SW1(config)#interface g0/2

SW1(config-if)# switchport trunk encapsulation dot1q

SW1(config-if)# switchport mode trunk

SW1(config-if)# switchport trunk allowed vlan 20,30

SW1(config-if)# switchport trunk native vlan 30

SW1(config-if)# switchport nonegotiate

SW1(config-if)#exit

SW1(config)#

SW1(config)#interface f0/2

SW1(config-if)# switchport mode access

SW1(config-if)# switchport access vlan 10

SW1(config-if)# switchport nonegotiate

SW1(config-if)#exit

SW1(config)#

SW1(config)#interface f0/1

SW1(config-if)# switchport mode access

SW1(config-if)# switchport access vlan 30

SW1(config-if)# switchport nonegotiate

SW1(config-if)#exit

SW1(config)#

SW1(config)#interface g0/1

SW1(config-if)# switchport trunk encapsulation dot1q

SW1(config-if)# switchport mode trunk

SW1(config-if)# switchport trunk allowed vlan 10,20,30

SW1(config-if)# switchport trunk native vlan 30

SW1(config-if)# switchport nonegotiate

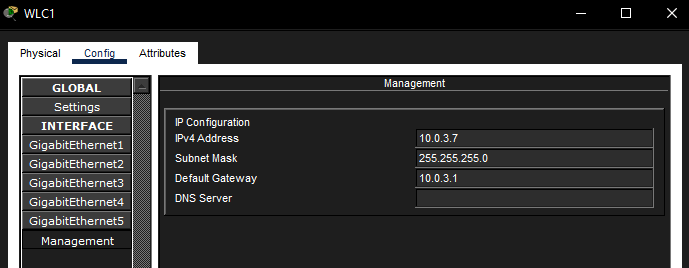

Wireless LAN Controller (WLC1):

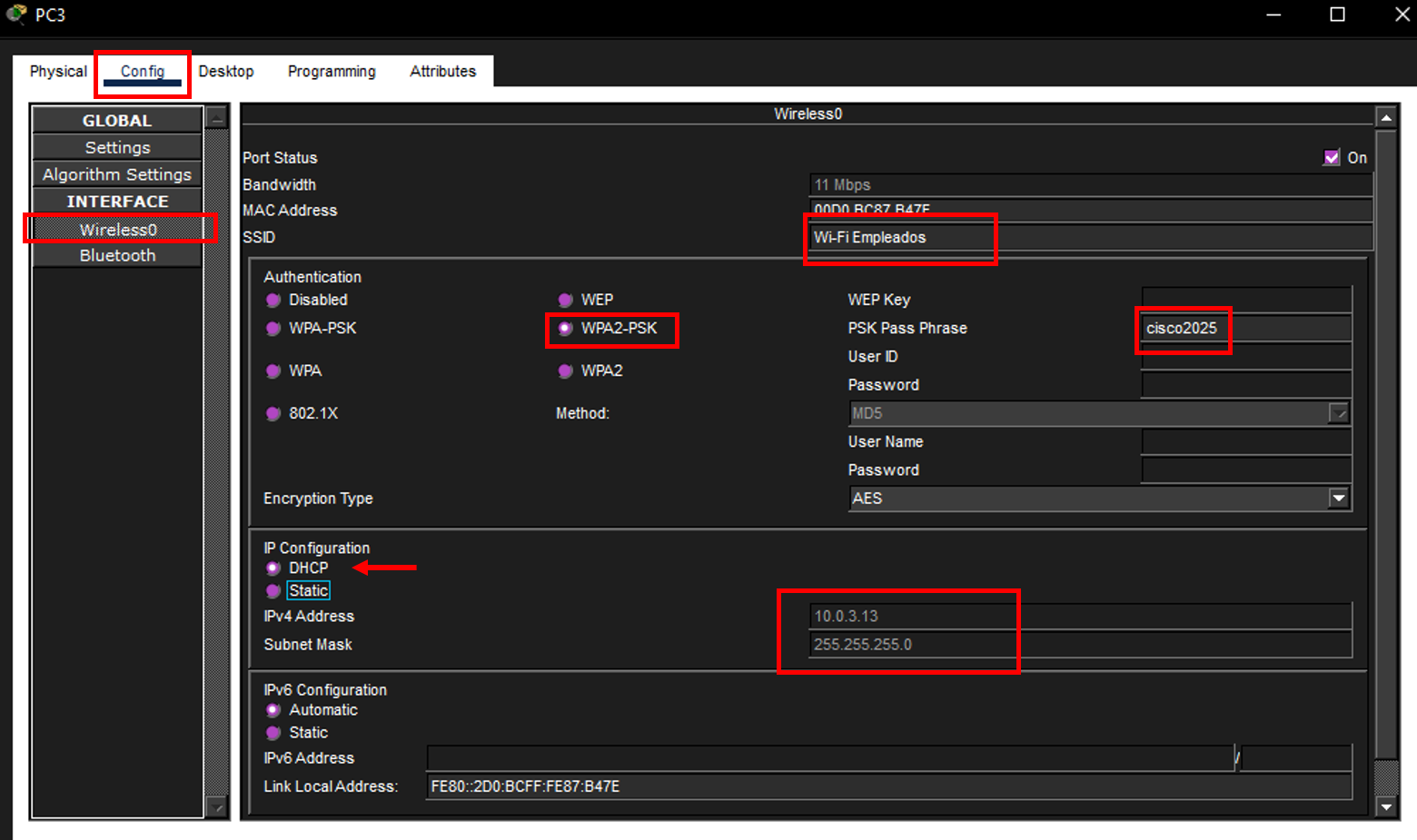

Es el gestor central de la red inalámbrica. Tiene la dirección IP de gestión (10.0.3.7) y es configurado vía web para definir las redes Wi-Fi (SSIDs), sus VLANs asociadas (VLAN 20 para Wi-Fi) y los parámetros de seguridad (WPA2-PSK con contraseña cisco2025). El WLC es quien realmente controla y provisiona los Access Points.

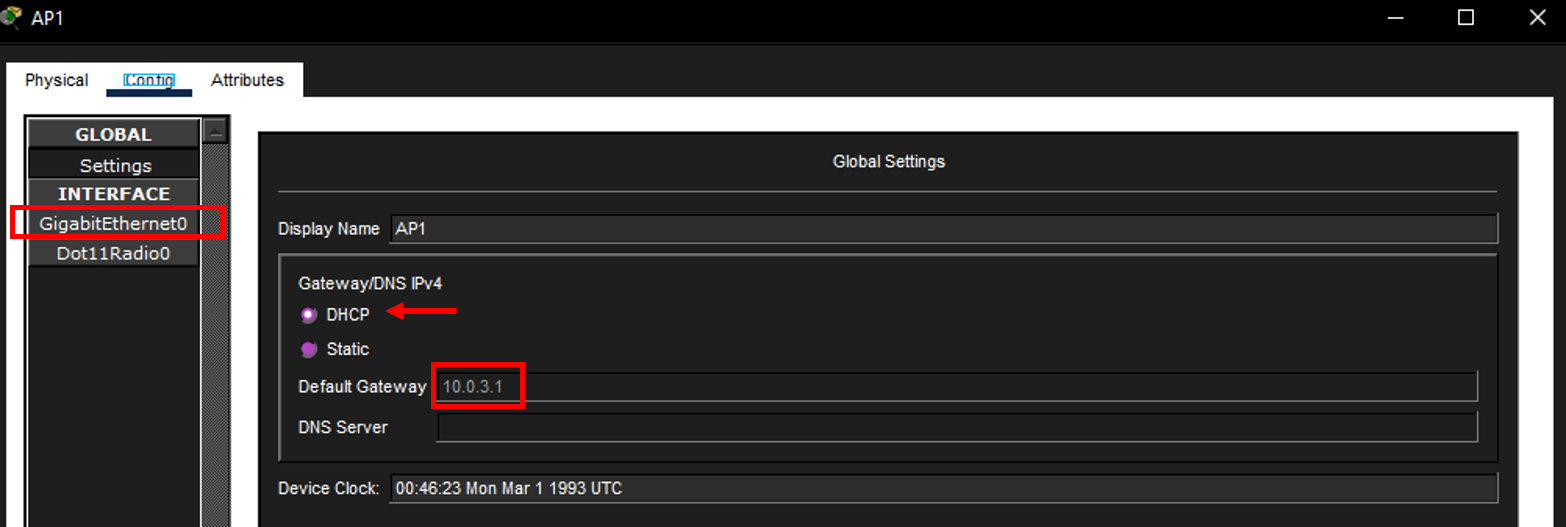

Access Point (AP1):

Un dispositivo que proporciona conectividad inalámbrica. Se conecta al switch en la VLAN de gestión (VLAN 30), recibe su configuración del WLC (incluyendo el SSID “Wi-Fi Empleados” y la seguridad WPA2-PSK) y reenvía el tráfico de los clientes inalámbricos a la VLAN 20 de Wi-Fi a través del WLC. La Opción 43 de DHCP en R1 le permite descubrir automáticamente el WLC.

🔊 Se debe elegir un Access Point ligero, ya que solo este tipo puede asociarse y ser administrado por el WLC.

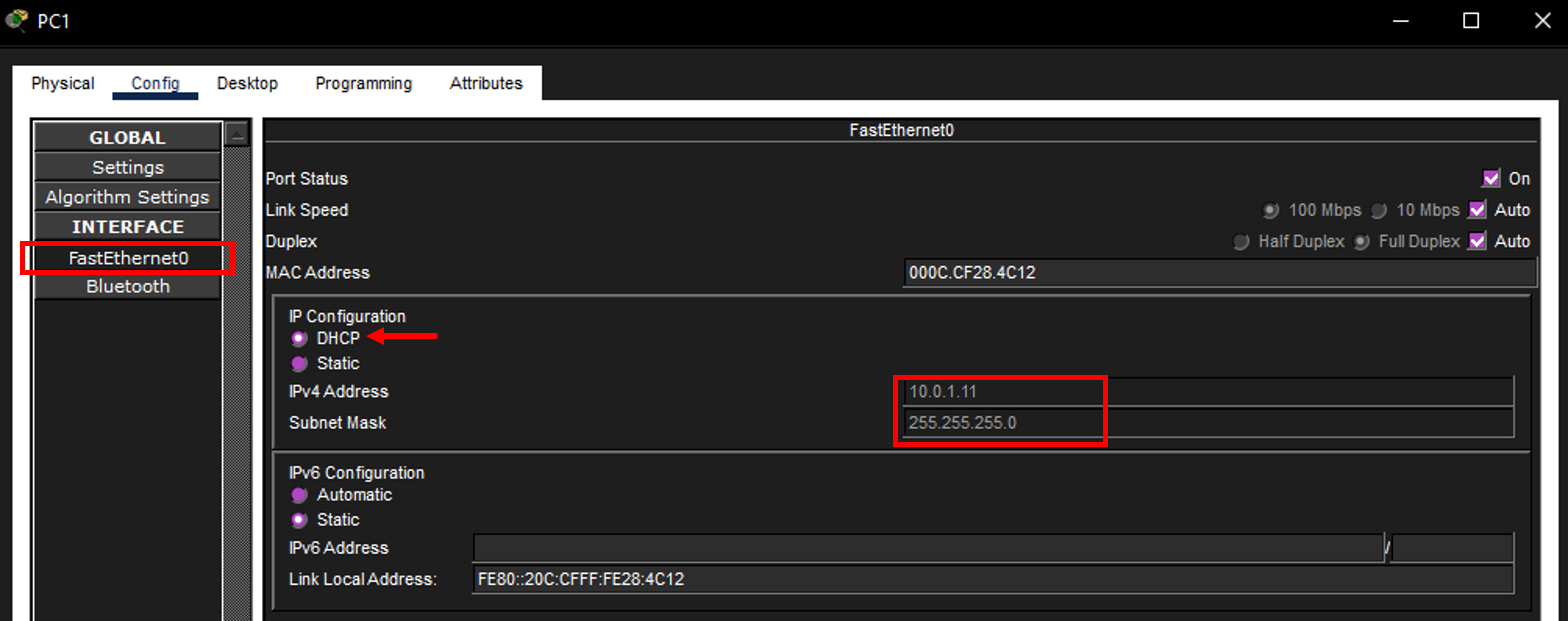

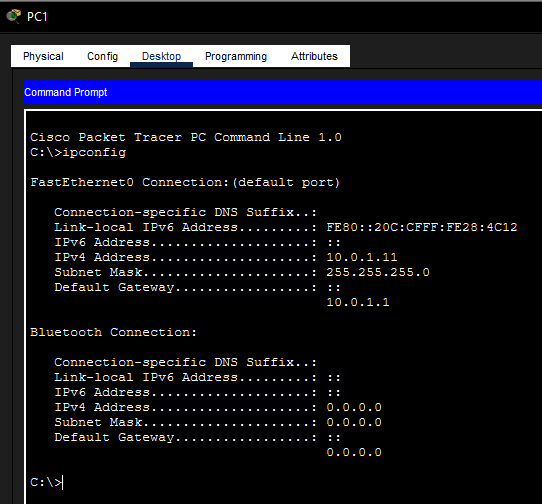

PC1:

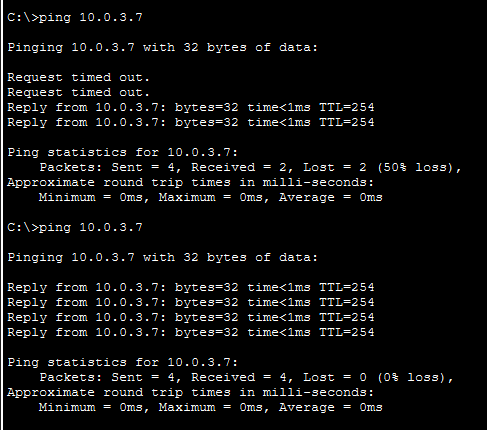

Un cliente cableado conectado a la VLAN 10 (Ingeniería). Se utiliza para acceder a la interfaz de gestión web del WLC (10.0.3.7) y para verificar la conectividad con otros segmentos de la red. Obtiene su IP por DHCP desde R1.

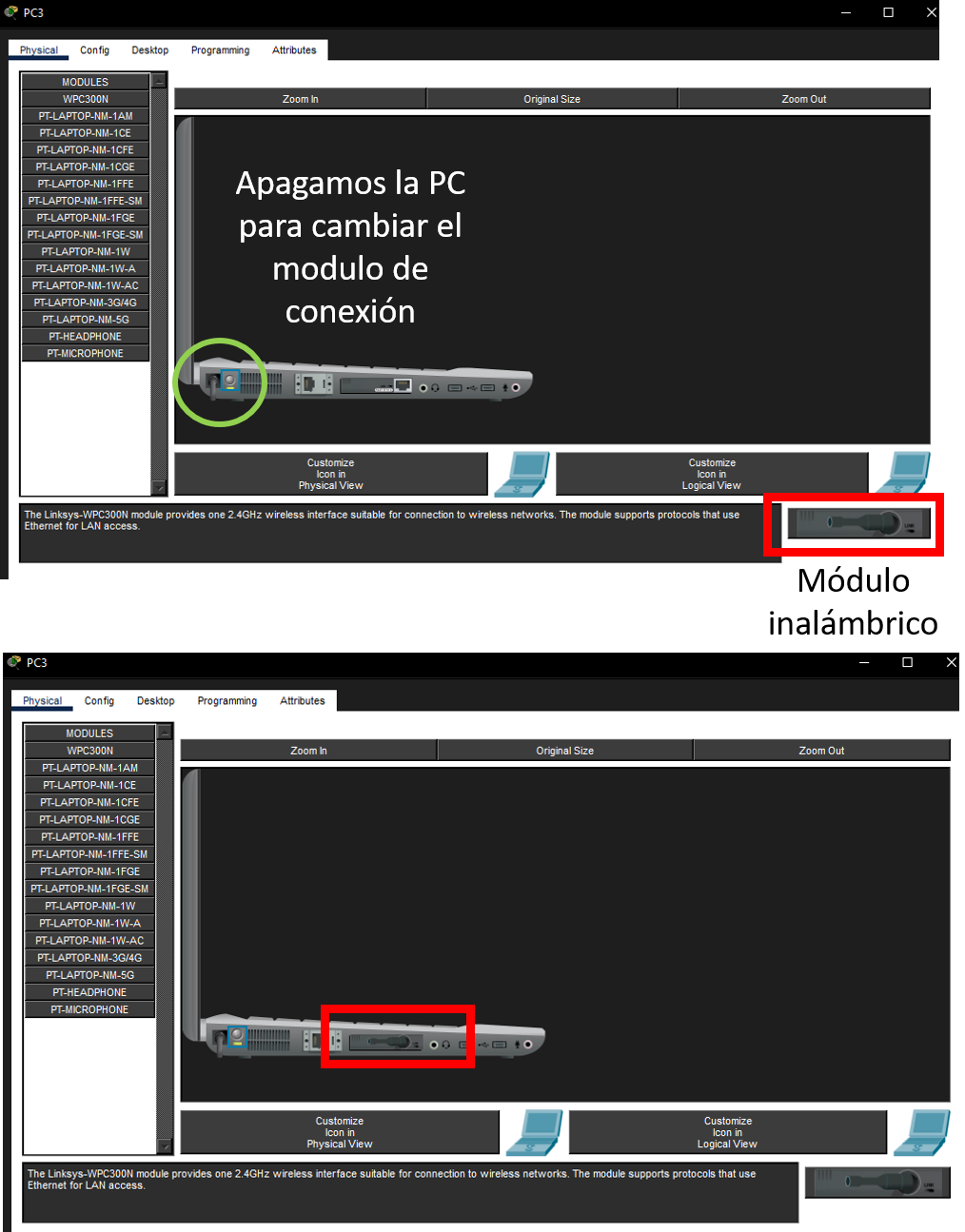

PC2 y PC3:

Clientes inalámbricos que se conectan al SSID “Wi-Fi Empleados” ofrecido por el AP. Para ello, se les instala una tarjeta de red inalámbrica y se configuran con el SSID y la contraseña (cisco2025). Obtienen sus direcciones IP por DHCP desde R1, pero en la VLAN 20 (Wi-Fi), a través del AP y el WLC.

📢 Por un error del funcionamiento de Packet Tracer la IP que asigna el AP1 esta en la VLAN

30(10.0.3.0/24) de Management y no en la VALN20(10.0.2.0/24).

2. Configuración de WLC por GUI

El Wireless LAN Controller (WLC1) es el cerebro de nuestra red inalámbrica. Lo configuraremos para gestionar los puntos de acceso (AP) y los clientes inalámbricos.

En el WLC debemos agregar la configuración necesaria para poder realizar la primera conexión.

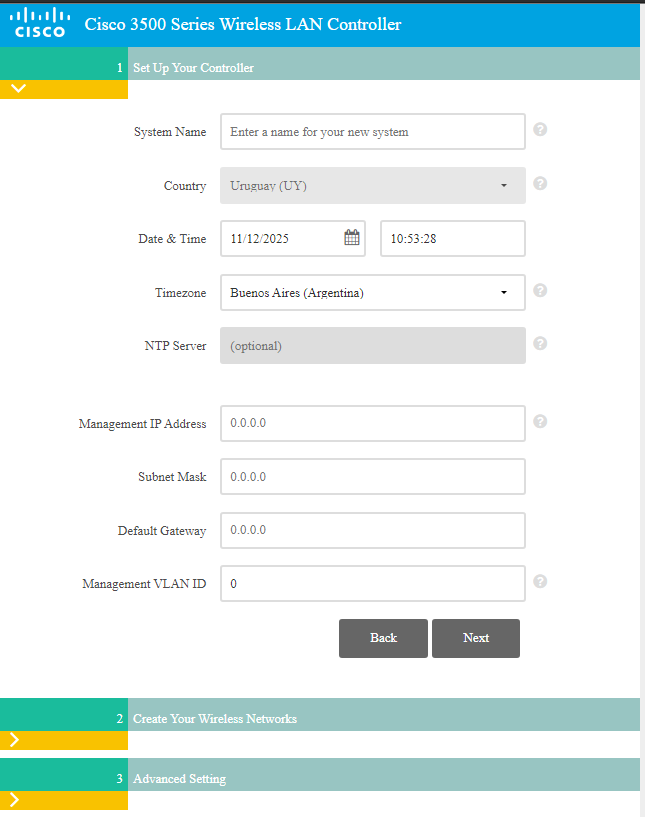

Definimos que la direccion del WLC sera 10.0.3.7, dentro de la VLAN 30 de Management (10.0.3.0/24) y Gateway 10.0.3.1.

- Nos aseguramos que

PC1tenga una dirección IP de la VLAN10(por ejemplo,10.0.1.11, obtenida por DHCP). Luego comprueba conectividad dePC1aWLC1.

📢 También realicé ping desde el

SW1yR1hacia el controlador para comprobar conectividad.

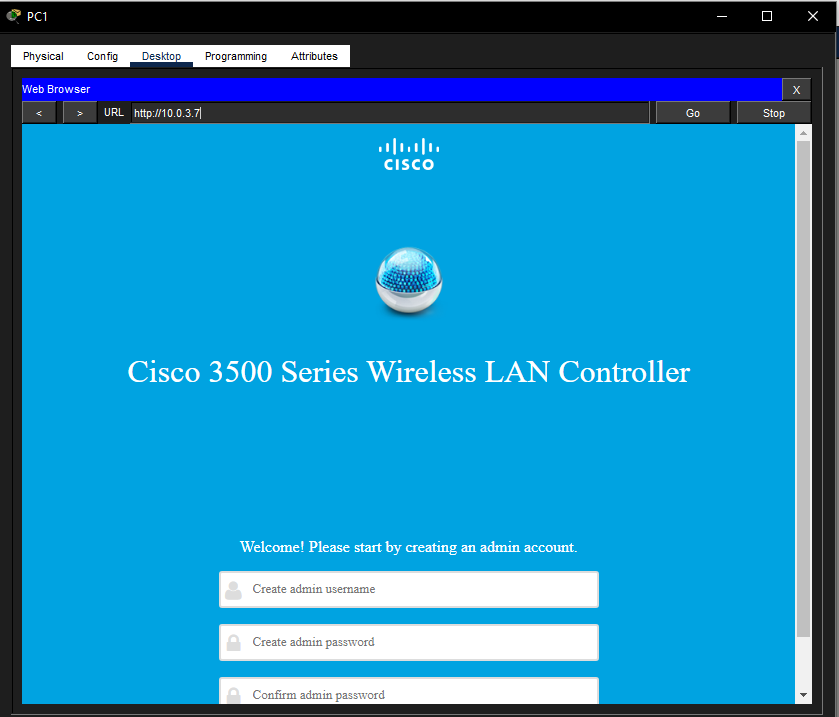

- Desde

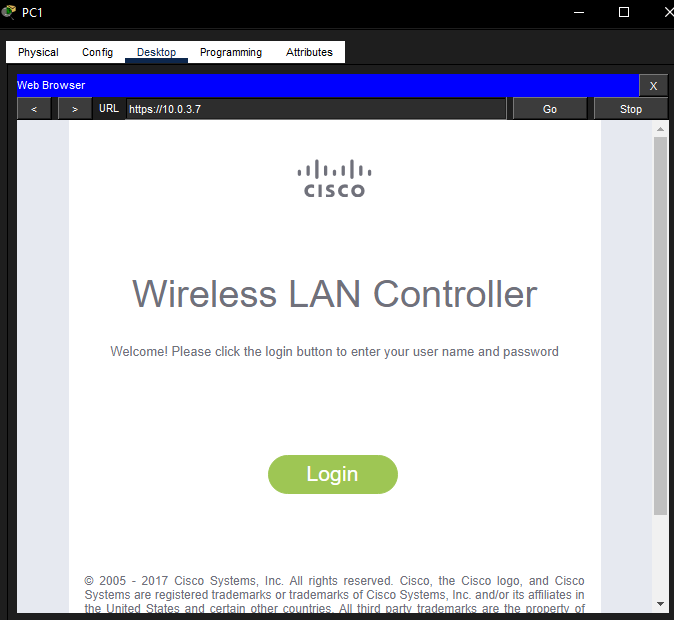

PC1, abrimos el navegador web y navegamos ahttp://10.0.3.7.

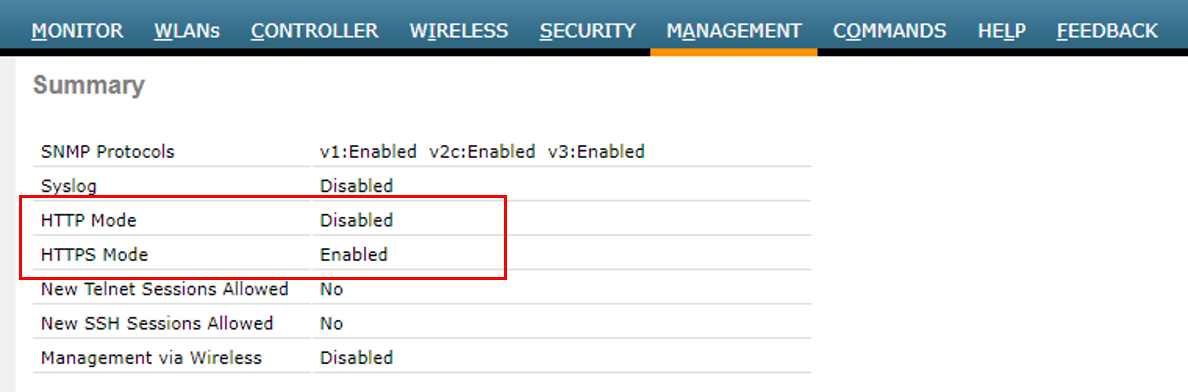

💡 Nota: Los controladores se configuran de forma individual y pueden administrarse mediante consola (CLI), Telnet/SSH (CLI) o HTTP/HTTPS (GUI). En Packet Tracer, la configuración inicial se realiza a través de HTTP, y una vez completada, el acceso posterior se efectúa mediante HTTPS.

Una vez configuremos el WLC, en el menú Management podemos observar el porque de esta limitante.

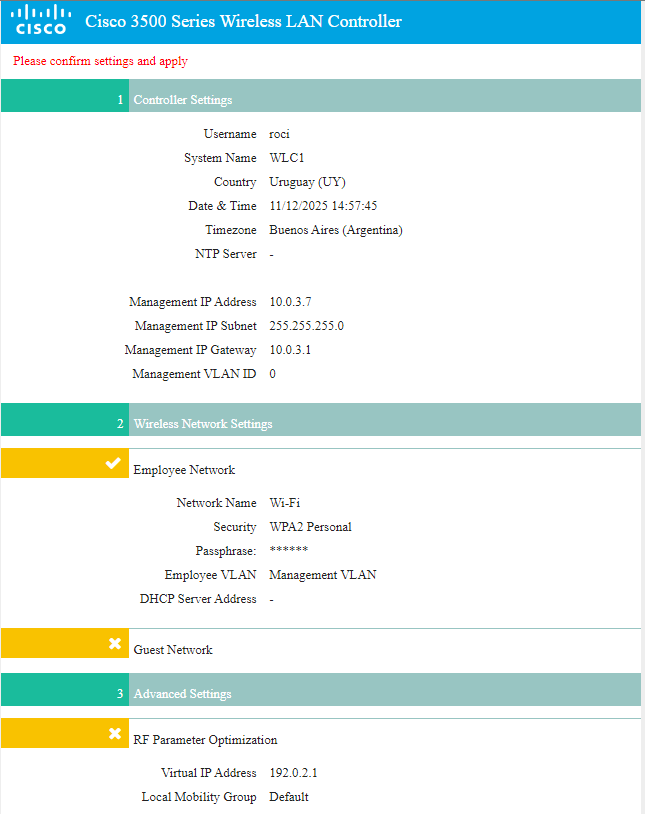

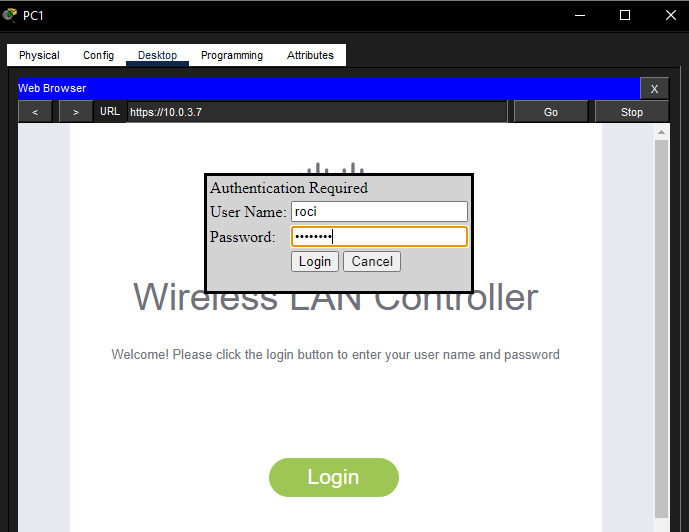

Ninguna configuración se ha realizado aún en el controlador, por lo que es necesario establecer algunos parámetros básicos, como la creación de un nombre de usuario y una contraseña para el WLC. En mi caso, utilicé:

username: roci

password: Lab2025+

Sin embargo, se pueden utilizar los valores que se deseen.

A continuación, se despliega un menú que solicita varias configuraciones adicionales, específicamente tres: una interfaz Management, una WLAN y una interfaz virtual. En primer lugar, se configura la interfaz de administración (Management). Es importante configurarla como untagged (VLAN nativa), ya que los controladores en Packet Tracer no trabajan con tráfico tagged. En este caso, se utiliza el valor 0 para indicar que la interfaz pertenece a la VLAN nativa.

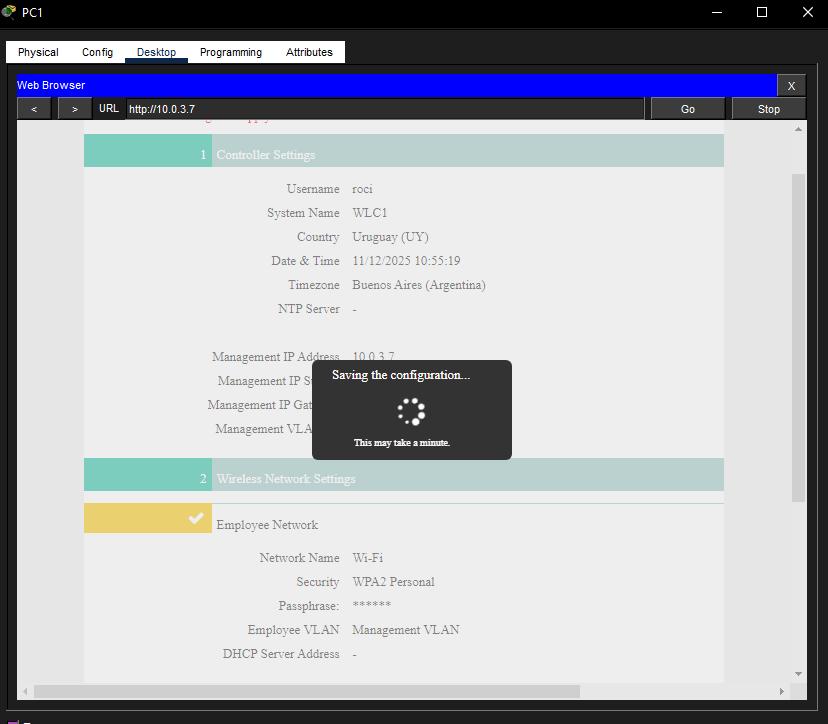

Luego de completar estas configuraciones iniciales, presionamos Aplicar, tras lo cual aparece un mensaje de actualización de configuración. Sin embargo, por alguna razón —probablemente debido a limitaciones de Packet Tracer—, en mi caso el proceso quedó congelado y no avanzó. Por ello, recomiendo cerrar el navegador y volver a acceder al WLC mediante la dirección https://10.0.3.7.

Procedemos a loguearnos con las credenciales antes configuradas.

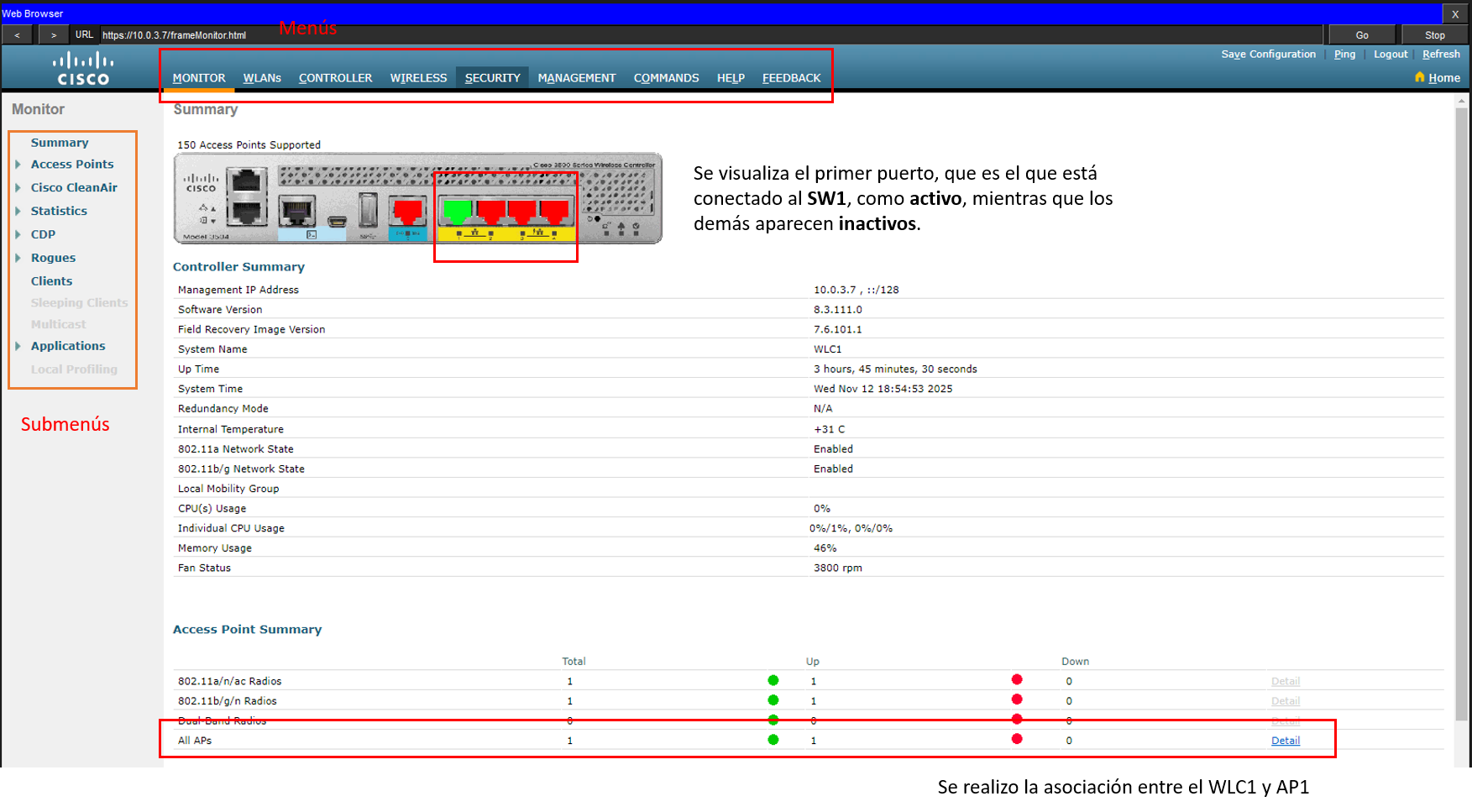

Al ingresar a la vista principal del WLC, en el menú Monitor podemos observar información general, como el estado de los puertos activos e inactivos, así como el AP1, que aparece activo. Además, para cada menú principal se despliega a la izquierda un submenú con opciones adicionales de configuración y monitoreo.

- Configuración de Interfaces y WLANs en el WLC

Una vez que hemos iniciado sesión en el WLC, procederemos a configurar las interfaces y las WLANs.

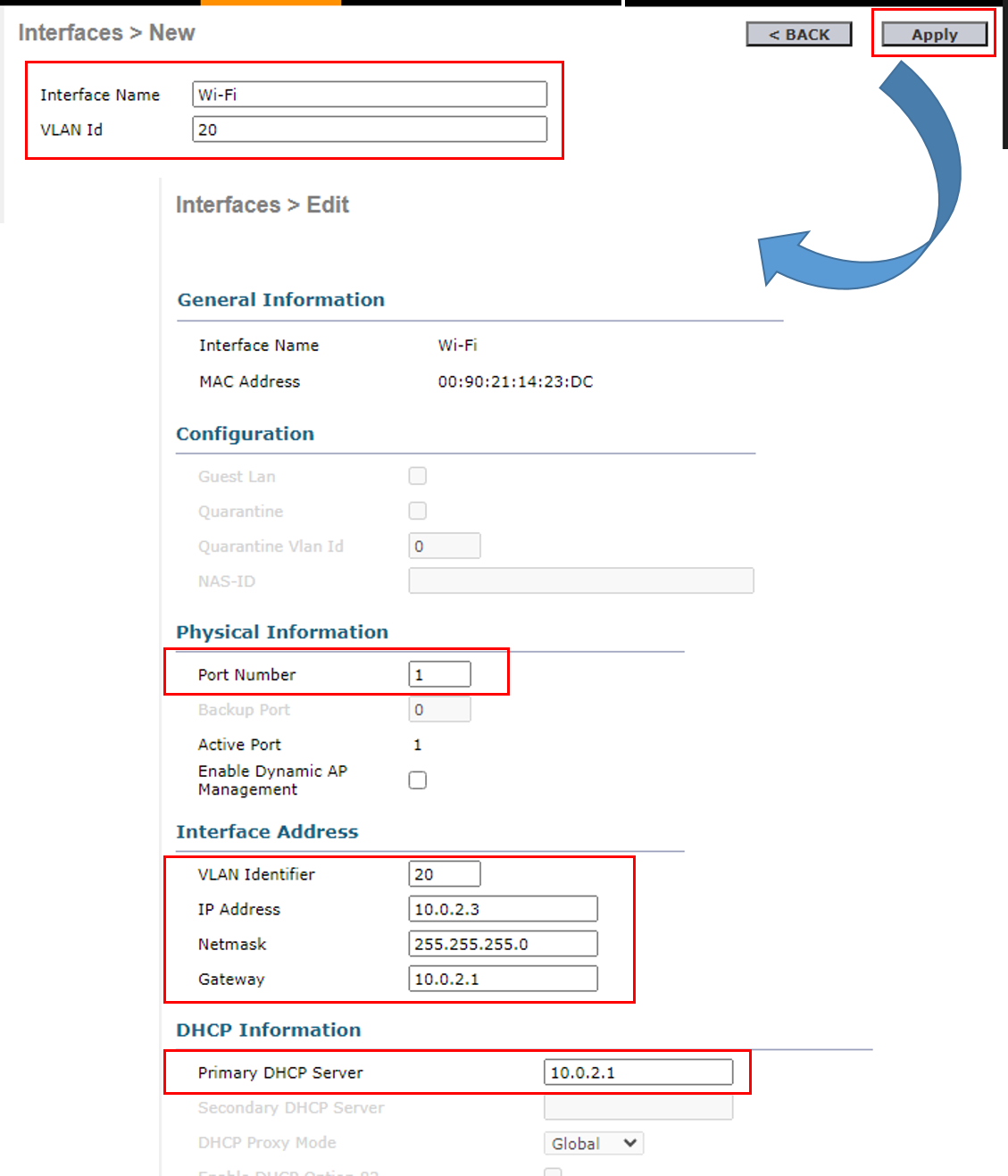

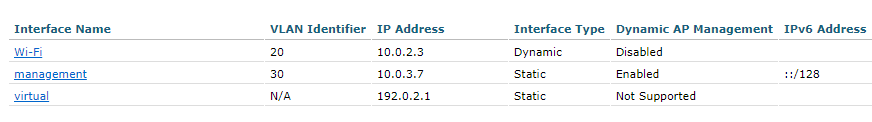

3.1 Configuración de Interfaz Dinámica:

Accedemos al menú Controller y luego al submenú Interfaces. Allí se muestran las dos interfaces que configuramos inicialmente: la interfaz de Management y la interfaz virtual. A continuación, nos dirigimos al botón New, ubicado a la derecha, para crear una nueva interfaz asociada a la VLAN 20, correspondiente a la red Wi-Fi.

Interface Name: Wi-Fi

VLAN Identifier: 20

Port Number: 1 (Puerto físico del WLC)

IP Address: 10.0.2.3

Netmask: 255.255.255.0

Gateway: 10.0.2.1

DHCP Server: 10.0.2.1

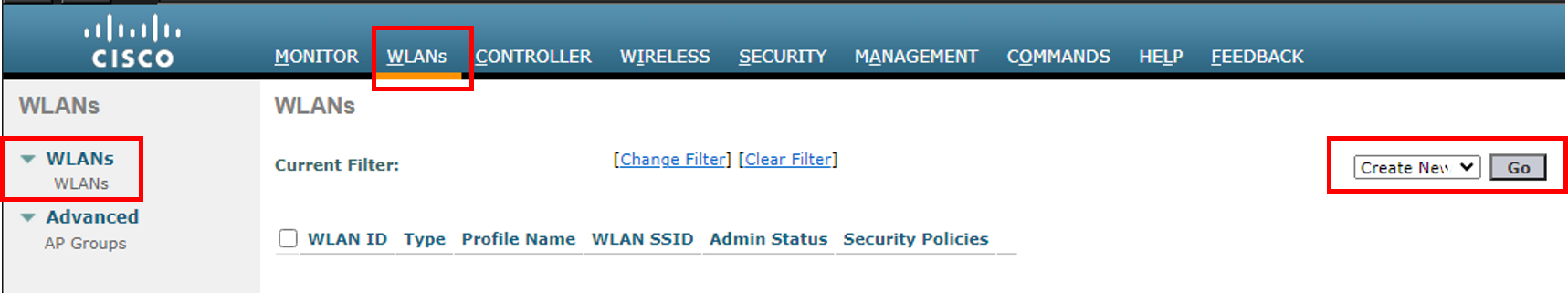

3.2 Configuración de WLANs:

Accedemos al menú WLANs y luego al submenú WLANs. Allí veremos la WLAN que se configuró inicialmente; sin embargo, como no es posible modificarla y el objetivo es aprender a realizar la configuración desde cero, procedemos a eliminarla.

A continuación, nos dirigimos al botón Go, ya que por defecto está seleccionada la opción Create New, para crear una nueva WLAN desde el inicio.

Primero, se solicita una configuración general con los siguientes parámetros:

- Type: WLAN

- Profile Name: Wi-Fi Empleados

- SSID: Wi-Fi Empleados

- ID: 1 (o el que desees)

Luego, pasamos al menú General, donde debemos marcar Enable para habilitar la WLAN. A continuación, se cambia la interfaz asociada a la WLAN, seleccionando la interfaz dinámica creada anteriormente, llamada Wi-Fi.

- Status: Enabled

- Interface/Interface Group: Wi-Fi (interfaz dinámica previamente creada)

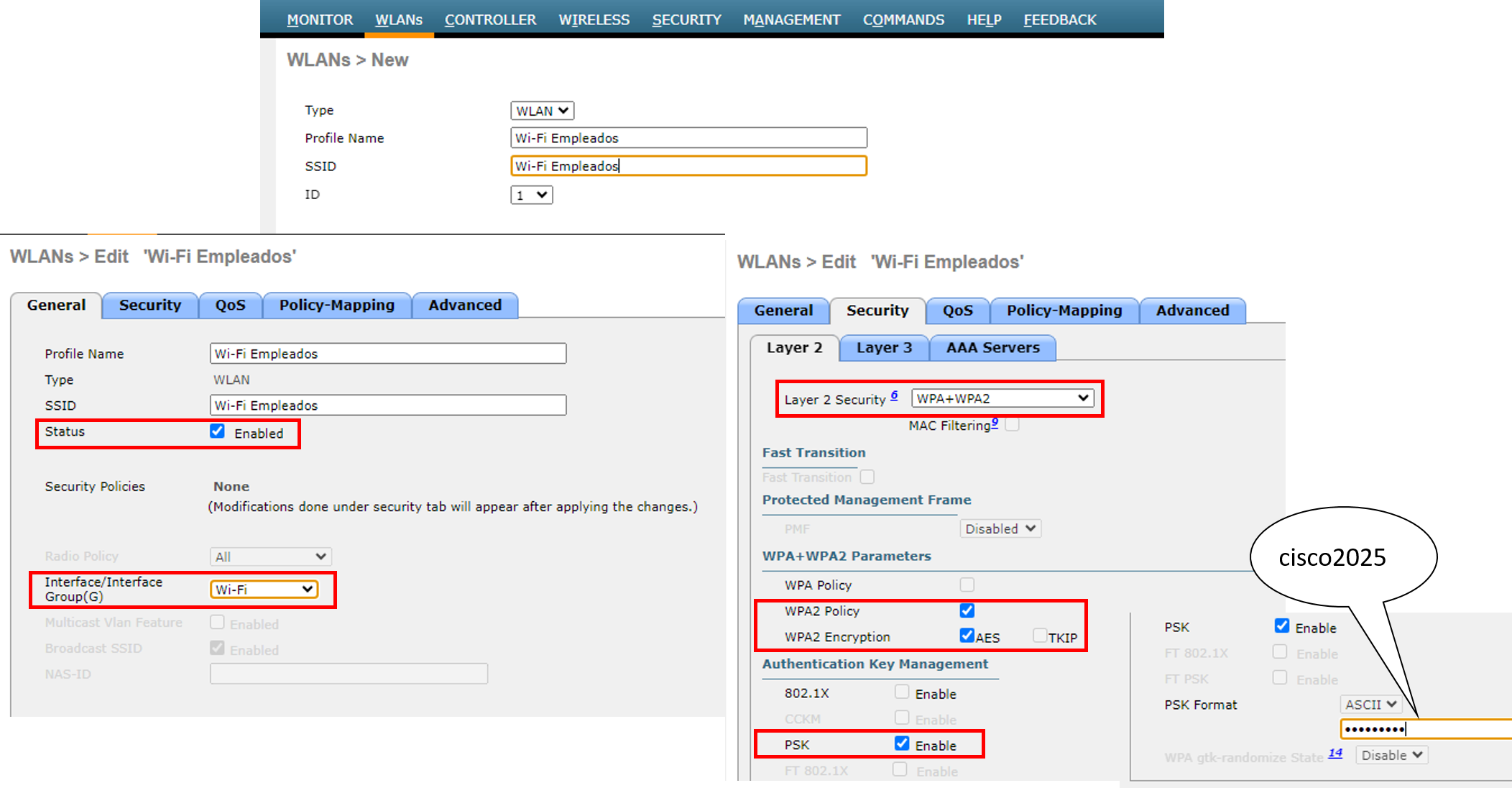

En el menú Security → Layer 2, configuramos el tipo de seguridad como WPA+WPA2. Habilitamos la WPA2 Policy con cifrado AES, activamos PSK como método de autenticación y establecemos la contraseña cisco2025, que deberá configurarse también en el AP1 y en cada dispositivo que se conecte por interfaz aérea:

- Layer 2 Security: WPA+WPA2

- WPA2 Policy: Enable, Encryption: AES

- PSK: Enable

- PSK Format: ASCII

- Passphrase:

cisco2025

De esta manera queda definida nuestra interfaz WLAN.

3. Análisis de tráfico.

Es interesante, una vez que el laboratorio funciona correctamente, realizar un ping desde PC3 (la laptop que se añadió y configuró igual que PC2) hacia PC1. Las flechas rojas representan el tráfico enviado de PC3 a PC1, mientras que las flechas azules muestran el tráfico de respuesta de PC1 a PC3. El ping ilustrado corresponde a un momento en el que las tablas ARP ya contienen la información de las direcciones MAC de los dispositivos.

El tráfico que llega a AP1 desde la red wireless siempre pasa primero por el WLC, antes de dirigirse al SW1 y posteriormente al gateway (R1). Este último se encarga de enrutar las VLANs y permite la comunicación entre las diferentes redes virtuales.

Cuando el tráfico de respuesta regresa al AP1, se observa que el AP lo reenvía mediante broadcast dentro de su red inalámbrica. En consecuencia, tanto PC2 como PC3 reciben el mensaje de respuesta del ping; sin embargo, solo PC3 lo acepta como válido, ya que corresponde a su dirección IP y MAC. PC2, al reconocer que el mensaje no está destinado a ella, simplemente lo descarta.

💡 Esto ilustra cómo el AP replica los paquetes de retorno en capa 2 dentro del dominio de broadcast, y cómo cada dispositivo filtra los que no están dirigidos a su propia dirección.

LabWLC

Para acceder al Laboratorio que explico en este post consultar LabWLC