Entendiendo a Profundidad la Inspección Dinámica de ARP (DAI)

En el mundo de las redes, la seguridad es una preocupación constante. Una de las amenazas más comunes a nivel de capa 2 es el envenenamiento de ARP (Address Resolution Protocol), que puede llevar a ataques de “Man-in-the-Middle” (MitM). Para combatir esto, Cisco y otros fabricantes han desarrollado características como la Inspección Dinámica de ARP (DAI). En esta publicación, profundizaremos en qué es ARP, cómo funciona el envenenamiento de ARP, y cómo DAI nos protege, incluyendo su configuración y operación.

1. ¿Qué es ARP y por qué es Importante?

ARP es un protocolo fundamental en la pila TCP/IP, utilizado para resolver direcciones MAC (Media Access Control) a partir de direcciones IP conocidas. Cuando un dispositivo (como una PC) necesita comunicarse con otro dispositivo en la misma red local o con su puerta de enlace predeterminada, utiliza ARP para descubrir la dirección MAC del destino.

1.1 🎯 Proceso ARP (Address Resolution Protocol)

Cuando un dispositivo necesita comunicarse dentro de la red local, utiliza ARP para obtener la dirección MAC asociada a una IP.

- ARP Request: el equipo envía un mensaje broadcast preguntando “¿Quién tiene la IP X.X.X.X?”.

- ARP Reply: el dispositivo dueño de esa IP responde con su dirección MAC mediante un mensaje unicast.

Los equipos guardan estas asociaciones IP–MAC en una tabla ARP, lo que acelera futuras comunicaciones. Estas entradas pueden ser dinámicas (aprendidas automáticamente) o estáticas (configuradas manualmente).

1.2 ARP Gratuito (Gratuitous ARP)

Un mensaje de ARP Gratuito (GARP) es una respuesta ARP que se envía sin haber recibido previamente una solicitud ARP. Se envía a la dirección MAC de broadcast (F.F.F.F.F.F).

¿Para qué sirve el ARP Gratuito?

- Permite que otros dispositivos en la red aprendan la dirección MAC del dispositivo remitente sin tener que enviar solicitudes ARP.

- Es útil para anunciar un cambio de dirección MAC o IP, o para detectar direcciones IP duplicadas.

- Algunos dispositivos envían automáticamente mensajes GARP cuando una interfaz se habilita, cambia una dirección IP, o cambia una dirección MAC.

🧐 Aunque útil, los mensajes GARP también pueden ser explotados por atacantes, como veremos a continuación.

2. ARP Poisoning (Envenenamiento de ARP) - Un Ataque “Man-in-the-Middle”

Similar al envenenamiento de DHCP, el envenenamiento de ARP es una técnica en la que un atacante manipula las tablas ARP de los dispositivos objetivo para que el tráfico de red se envíe al atacante en lugar de al destino legítimo. Esto permite al atacante interceptar, modificar o redirigir el tráfico.

¿Cómo funciona?

El atacante envía mensajes de ARP gratuito (GARP) falsificados utilizando la dirección IP de otro dispositivo (por ejemplo, la puerta de enlace predeterminada o un servidor) pero con su propia dirección MAC.

Escenario de Ataque:

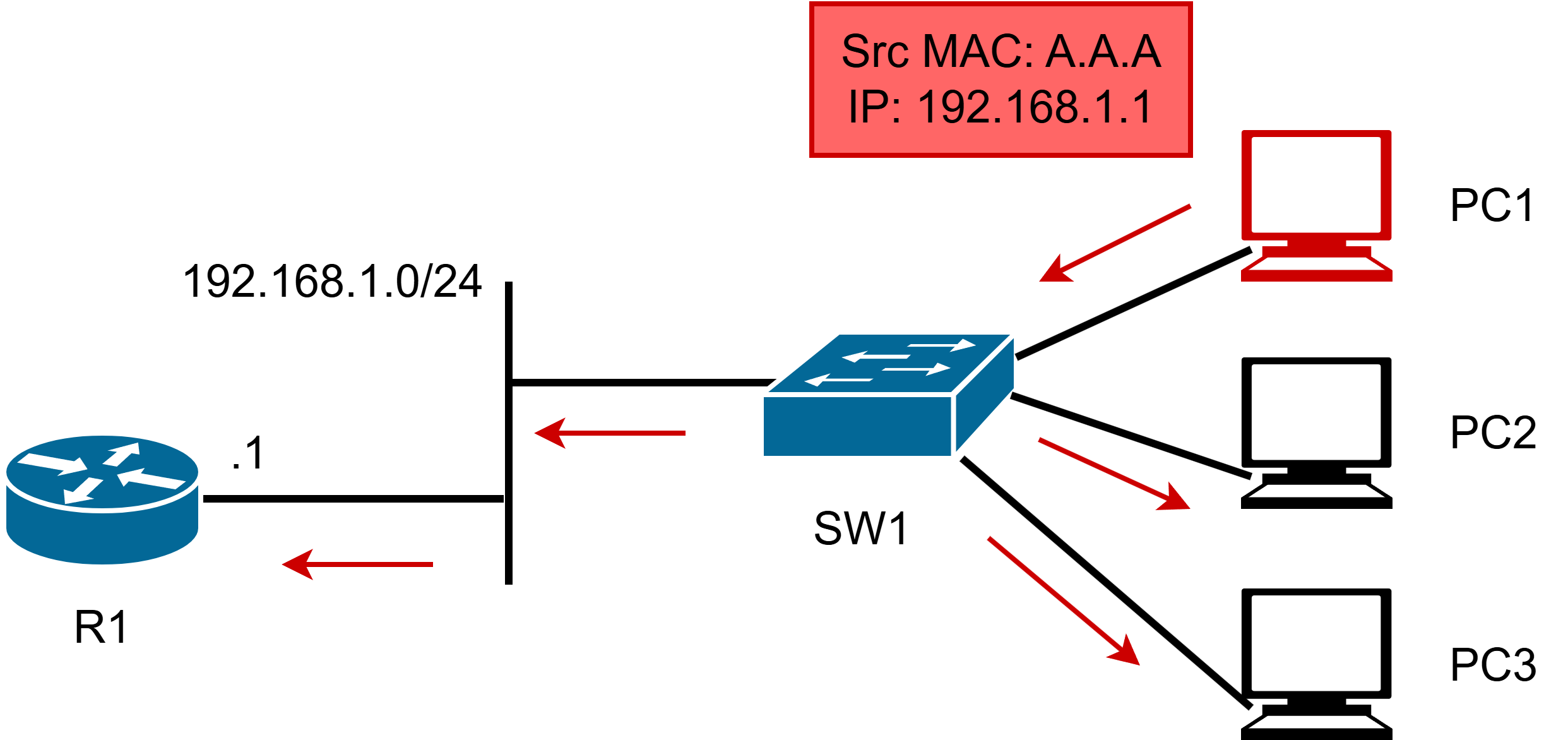

En la imagen se muestra un ataque de ARP spoofing donde PC1 envía un GARP anunciando “Soy 192.168.1.1 (R1) con MAC A.A.A.”; al recibirlo, los hosts conectados a SW1 actualizan sus tablas ARP con la MAC falsa, de modo que el tráfico que debía ir al router R1 se dirige primero al atacante, que puede interceptarlo, modificarlo y reenviarlo a R1, realizando así un Man-in-the-Middle aprovechando que ARP no autentica las respuestas.

3. Inspección Dinámica de ARP (DAI) - La Defensa

La Inspección Dinámica de ARP (DAI) es una característica de seguridad implementada en los switches que filtra los mensajes ARP recibidos en puertos no confiables (untrusted ports). Su objetivo principal es prevenir el envenenamiento de ARP y otros ataques basados en ARP.

Características clave de DAI:

- Filtrado selectivo: DAI solo filtra mensajes ARP. Los mensajes que no son ARP (por ejemplo, IP, ICMP) no se ven afectados y se reenvían normalmente.

- Puertos Confiables vs. No Confiables:

- Por defecto, todos los puertos son no confiables (untrusted). Esto significa que DAI inspeccionará los mensajes ARP que lleguen a estos puertos.

- Los puertos conectados a otros dispositivos de red (switches, routers) deben configurarse como confiables (trusted). Los mensajes ARP recibidos en puertos confiables no se inspeccionan y se reenvían como normales, ya que se asume que los dispositivos de red intermedios son legítimos y no están involucrados en ataques.

- Las interfaces conectadas a hosts finales (PCs, servidores) deben permanecer como no confiables. Es en estos puertos donde es más probable que un atacante intente manipular las tablas ARP.

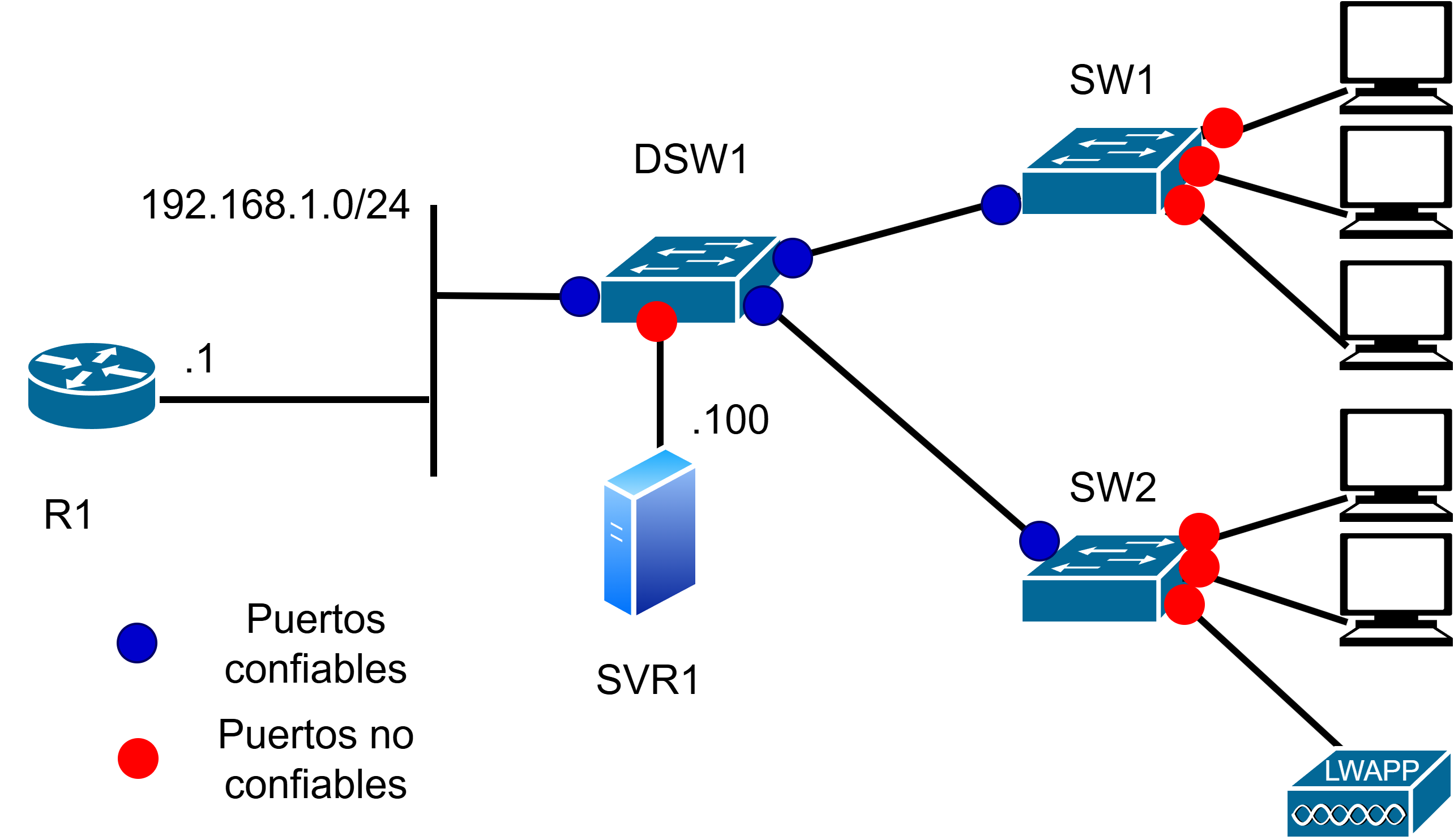

La imagen muestra un ejemplo de designación de puertos confiables y no confiables sobre la topología.

3.1 Operación de la Inspección Dinámica de ARP

DAI inspecciona los campos sender MAC y sender IP de los mensajes ARP recibidos en puertos no confiables. Para determinar si un mensaje ARP es legítimo, DAI se basa en una fuente de información de confianza: la tabla de enlace de snooping de DHCP (DHCP snooping binding table).

Proceso de validación de DAI:

- Si hay una entrada coincidente en la tabla de enlace de snooping de DHCP: El mensaje ARP se considera válido y se reenvía normalmente. Esta tabla se construye dinámicamente cuando los dispositivos obtienen direcciones IP del servidor DHCP, asociando IP, MAC, VLAN y puerto.

- Si no hay una entrada coincidente: El mensaje ARP se considera inválido y se descarta. Esto evita que los atacantes introduzcan información ARP falsa.

Consideraciones importantes:

- DAI no inspecciona los mensajes recibidos en puertos confiables.

- Para que DAI funcione correctamente y tenga una fuente de información confiable, DHCP snooping debe estar habilitado y configurado en la VLAN correspondiente. Si un dispositivo utiliza una dirección IP estática, no habrá una entrada en la tabla de snooping de DHCP. En estos casos, se pueden usar listas de control de acceso de ARP (ARP ACLs) para permitir específicamente las entradas ARP de esos dispositivos.

3.2 Comportamiento ante infracciones:**

Si se reciben mensajes ARP más rápido que la tasa configurada, la interfaz será “err-disabled”. Esto significa que el puerto se apaga automáticamente para proteger el switch.

4. Configuración de DAI

La configuración básica de DAI es sencilla. Requiere la habilitación de DHCP snooping (para construir la tabla de enlaces) y luego la habilitación de DAI en la VLAN deseada, seguido de la configuración de puertos confiables.

Habilitación de DHCP Snooping (prerrequisito para DAI):

SW1(config)#ip dhcp snooping

SW1(config)#ip dhcp snooping vlan vlan-number

Habilitación de DAI:

SW1(config)#ip arp inspection vlan vlan-number

Configuración de puertos confiables: Por ejemplo, para configurar el puerto GigabitEthernet0/0 en SW1 como confiable:

SW1(config)#interface g0/0

SW1(config-if)#ip arp inspection trust

Verificación:

Para ver el estado de las interfaces de inspección ARP:

SW1#show ip arp inspection interfaces

Esto mostrará la interfaz, su estado de confianza (Trust State), la tasa de inspección de paquetes (Rate (pps)) y el intervalo de ráfaga (Burst Interval).

Limitación de Tasa (Rate Limiting) en DAI

DAI incluye una función de limitación de tasa para prevenir ataques de denegación de servicio (DoS) contra el switch, donde un atacante envía un gran volumen de mensajes ARP falsificados para agotar los recursos de la CPU del switch.

-

Puertos no confiables: La limitación de tasa está habilitada en puertos no confiables por defecto, con una tasa de 15 paquetes por segundo (pps) y un intervalo de ráfaga de 1 segundo.

-

Puertos confiables: La limitación de tasa está deshabilitada en puertos confiables por defecto.

DHCP snooping: La limitación de tasa para DHCP snooping está deshabilitada en todas las interfaces por defecto.

Configuración de la limitación de tasa:

Puedes configurar la tasa y el intervalo de ráfaga manualmente por interfaz:

SW1(config)#interface g0/1

SW1(config-if)#ip arp inspection limit rate 35 burst interval 2

rate: Especifica el número máximo de paquetes ARP por segundo.burst interval: Es opcional. Si no se especifica, el valor predeterminado es 1 segundo. Permite un envío momentáneo de paquetes por encima de la tasa configurada durante ese intervalo, útil para el tráfico legítimo que podría tener ráfagas ocasionales.

Recuperación de puertos “err-disabled”:

Un puerto en estado “err-disabled” puede ser re-habilitado de dos maneras:

- Manual: Usando los comandos shutdown y no shutdown en la interfaz.

- Automática: Configurando la recuperación automática de errores:

SW1(config)#errdisable recovery cause arp-inspection

Esto configurará un temporizador para que el puerto se recupere automáticamente después de un período de tiempo (por defecto, 300 segundos).

5. Chequeos Opcionales (Optional Checks) en DAI

Además de la validación básica con la tabla de enlace de snooping de DHCP, DAI puede realizar validaciones más estrictas en los campos de los mensajes ARP. Estos chequeos son opcionales y se configuran usando el comando ip arp inspection validate.

Tipos de validación:

- dst-mac (Validate destination MAC address): Habilita la validación de la dirección MAC de destino en la cabecera Ethernet contra la dirección MAC de destino (target MAC address) en el cuerpo ARP para las respuestas ARP. Si las MACs no coinciden, el paquete es clasificado como inválido y descartado.

- ip (Validate IP addresses): Habilita la validación de las direcciones IP en el cuerpo ARP para direcciones inválidas e inesperadas. Esto incluye 0.0.0.0, 255.255.255.255 y todas las direcciones multicast. El dispositivo verifica las direcciones IP de origen (sender IP) en todas las solicitudes y respuestas ARP, y las direcciones IP de destino (target IP) solo en las respuestas ARP.

- src-mac (Validate source MAC address): Habilita la validación de la dirección MAC de origen en la cabecera Ethernet contra la dirección MAC de origen (sender MAC address) en el cuerpo ARP para solicitudes y respuestas. Si las MACs no coinciden, el paquete es clasificado como inválido y descartado.

Configuración de chequeos opcionales:

Debes ingresar todos los chequeos de validación que desees en un solo comando. Puedes especificar uno, dos o los tres. El orden no es significativo.

SW1(config)#ip arp inspection validate src-mac dst-mac ip

Verificación de la configuración de validación:

SW1#show running-config | include validate

6. ARP ACLs (Listas de Control de Acceso de ARP)

Como mencionamos anteriormente, DHCP snooping es la base para DAI. Sin embargo, ¿qué sucede con los dispositivos que tienen direcciones IP estáticas y, por lo tanto, no tienen una entrada en la tabla de enlace de snooping de DHCP? Aquí es donde entran las ARP ACLs. Las ARP ACLs permiten configurar manualmente asignaciones de IP/MAC para que DAI las utilice para validar mensajes ARP. Son especialmente útiles para hosts que no utilizan DHCP (como servidores con IPs estáticas o impresoras).

Configuración de una ARP ACL:

Definir la lista de acceso de ARP.

DSW1(config)#arp access-list ACL1-ARP

Permitir una entrada IP/MAC específica:

DSW1(config-arp-nac)#permit ip host 192.168.1.100 mac host 0d29.201e.8800

Este comando permite un mensaje ARP que tiene la IP de origen 192.168.1.100 y la MAC de origen 0d29.201e.8800.

Aplicar la ACL de ARP a una VLAN:

DSW1(config)#ip arp inspection filter ACL1-ARP vlan 1

Impacto de las ARP ACLs:

Si una ACL estática se establece en yes, hay un “denegar implícito” al final de la ACL de ARP. Esto significa que todos los mensajes ARP no permitidos explícitamente por la ACL de ARP serán denegados.

Importante: Cuando se aplica una ACL de ARP, solo se verificará la ACL de ARP; la tabla de snooping de DHCP no se verificará. Por lo tanto, si usas ACLs de ARP, debes asegurarte de que todas las entradas legítimas (tanto DHCP como estáticas) estén incluidas en la ACL.

Verificación de la inspección de ARP (incluyendo ACLs):

SW2#show ip arp inspection

Este comando mostrará el estado de la validación de Source Mac, Destination Mac e IP, así como la configuración de la VLAN, si está activa, qué ACL de ARP se está utilizando y si se ha configurado una ACL estática. También mostrará estadísticas como el número de mensajes ARP reenviados, descartados por DHCP, o descartados por ACL.

✨ La Inspección Dinámica de ARP es una característica de seguridad esencial en redes modernas para proteger contra ataques de envenenamiento de ARP. Al combinar DAI con DHCP snooping y, si es necesario, ARP ACLs, los administradores de red pueden establecer una defensa robusta contra manipulaciones de la tabla ARP. Comprender cómo funciona ARP, los riesgos del envenenamiento de ARP y la configuración detallada de DAI es crucial para mantener la integridad y disponibilidad de la red. Al implementar estas medidas, se garantiza que los dispositivos solo confíen en las asignaciones de IP a MAC legítimas, mitigando significativamente las amenazas a la capa 2.

- ARP

- Inspección Dinámica De ARP

- DAI

- ARP Poisoning

- Man-in-the-Middle

- Seguridad De Red

- Ciberseguridad

- Switches

- DHCP Snooping

- ACL De ARP

- Rate Limiting

- Protocolos De Red

- Capa 2

- Configuración De Red