Los Pilares de la Identidad Digital: Una Inmersión Profunda en Autenticación y Control de Acceso

En el mundo digital, la seguridad comienza con dos preguntas aparentemente simples: “¿Quién eres?” y “¿Qué tienes permitido hacer?”. Las respuestas, sin embargo, dan forma a un complejo y fascinante ecosistema de tecnologías y filosofías conocido como Gestión de Identidad y Acceso (IAM). Este artículo desglosa los conceptos clave de este universo, desde los factores básicos de autenticación hasta los sofisticados marcos de control de acceso que protegen nuestros datos.

1. Autenticación - Verificando Quién Eres

La autenticación es el proceso de demostrar que una entidad (una persona, aplicación o dispositivo) es quien dice ser. Más allá de la simple contraseña, la seguridad moderna se basa en una combinación de factores para verificar la identidad con mayor certeza.

Los Cuatro Factores de la Autenticación

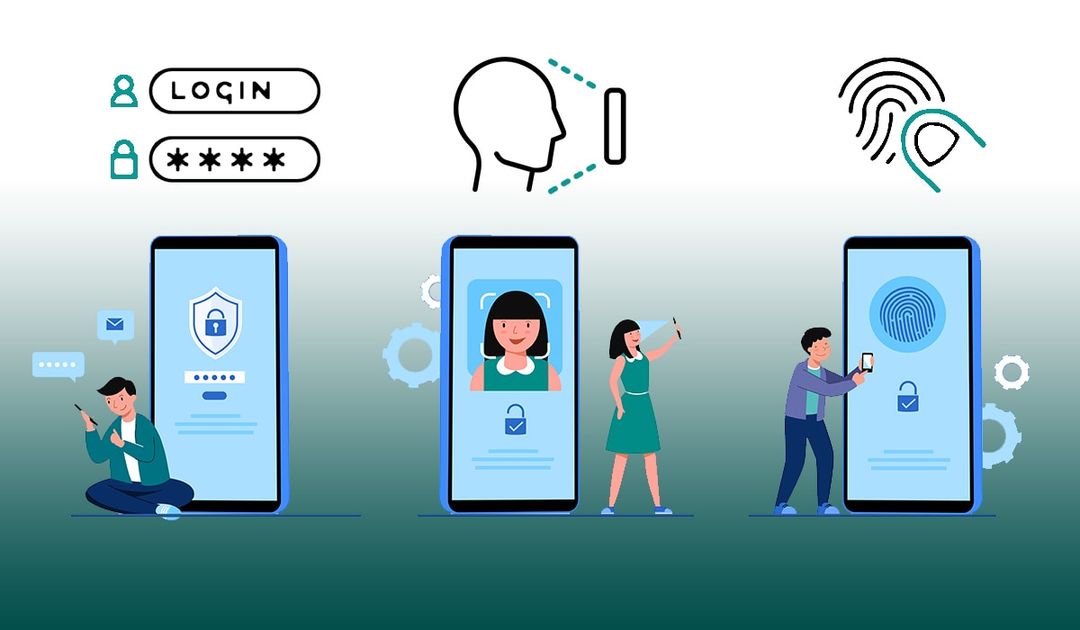

- Conocimiento (Algo que sabes): Es el factor más común. Incluye contraseñas, números PIN o las respuestas a preguntas de seguridad. Su seguridad depende enteramente de mantener esa información en secreto.

- Posesión (Algo que tienes): Se basa en poseer un objeto único. Esto abarca desde firmar digitalmente con una clave privada hasta usar un dispositivo físico (token de hardware) o una aplicación (token de software) que genera contraseñas de un solo uso (OTP). Los algoritmos comunes aquí son TOTP (basado en tiempo) y HOTP (basado en eventos). Incluso un SMS con un código entra en esta categoría.

- Inherencia (Algo que eres): Utiliza características biométricas únicas e intransferibles. Las más conocidas son las huellas dactilares, el reconocimiento facial o el escaneo de retina (biometría estática).

- Comportamiento (Algo que haces): Un factor más dinámico que analiza patrones únicos en nuestras acciones. Ejemplos incluyen la identificación por voz, la dinámica de pulsación de teclas o incluso la forma en que movemos el ratón. Esto se conoce como biometría activa.

La verdadera fortaleza surge al combinar estos elementos. La Autenticación de Múltiples Factores (MFA) exige pruebas de dos o más categorías distintas (por ejemplo, una tarjeta bancaria -posesión- y un PIN -conocimiento-), lo que reduce exponencialmente el riesgo de que una sola credencial comprometida dé acceso a un atacante.

2. Control de Acceso (Autorización) - Determinando Qué Puedes Hacer

Una vez que se ha verificado la identidad, el siguiente paso es la autorización. Este proceso define a qué recursos puede acceder la entidad autenticada. No es lo mismo poder entrar a un edificio que tener la llave de la sala del servidor.

Modelos de Control de Acceso: No Todos Son Iguales

-

Mandatorio (MAC) y Discrecional (DAC): Son modelos fundamentales. El MAC es rígido, con reglas de seguridad definidas centralmente que los usuarios no pueden cambiar (como en sistemas militares). El DAC es más flexible y permite a los propietarios de los recursos decidir quién puede acceder a ellos.

-

Basado en Funciones (RBAC): Es uno de los modelos más populares. En lugar de asignar permisos a usuarios individuales, se los asigna a “funciones” (ej: “Administrador”, “Ventas”, “Marketing”). Luego, a los usuarios se les asignan estas funciones. Esto simplifica enormemente la gestión, especialmente en organizaciones grandes.

-

Basado en Atributos (ABAC): Es el modelo más dinámico y granular. Las decisiones de acceso se toman en tiempo real evaluando atributos del usuario (función, antigüedad), del recurso (sensibilidad del dato) y del entorno (ubicación, hora del día, nivel de riesgo del dispositivo). Es la base del control de acceso en una arquitectura de Confianza Cero.

3. Poniéndolo en Práctica - Marcos y Protocolos

Estas teorías se implementan a través de marcos y protocolos estandarizados que permiten la comunicación segura entre sistemas.

3.1 Inicio de Sesión Único (SSO)

El SSO busca el equilibrio perfecto entre seguridad y productividad. Permite a un usuario autenticarse una sola vez para acceder a múltiples aplicaciones y servicios, incluso a través de diferentes dominios. Esto funciona gracias a una relación de confianza entre un Proveedor de Identidad (IdP), que gestiona y verifica la identidad (ej. Google, Okta), y un Proveedor de Servicios (SP), que es la aplicación a la que se quiere acceder (ej. Spotify, Salesforce).

El protocolo SAML (Security Assertion Markup Language) es un estándar clave que hace posible el SSO. El IdP, tras autenticar al usuario, genera un “token” SAML (un paquete de datos en formato XML) que contiene “aserciones” o afirmaciones sobre la identidad y autorización del usuario. Este token se entrega al SP como prueba de autenticación.

3.2 El Marco de Acceso a la Red (802.1X) y los Protocolos Centralizados

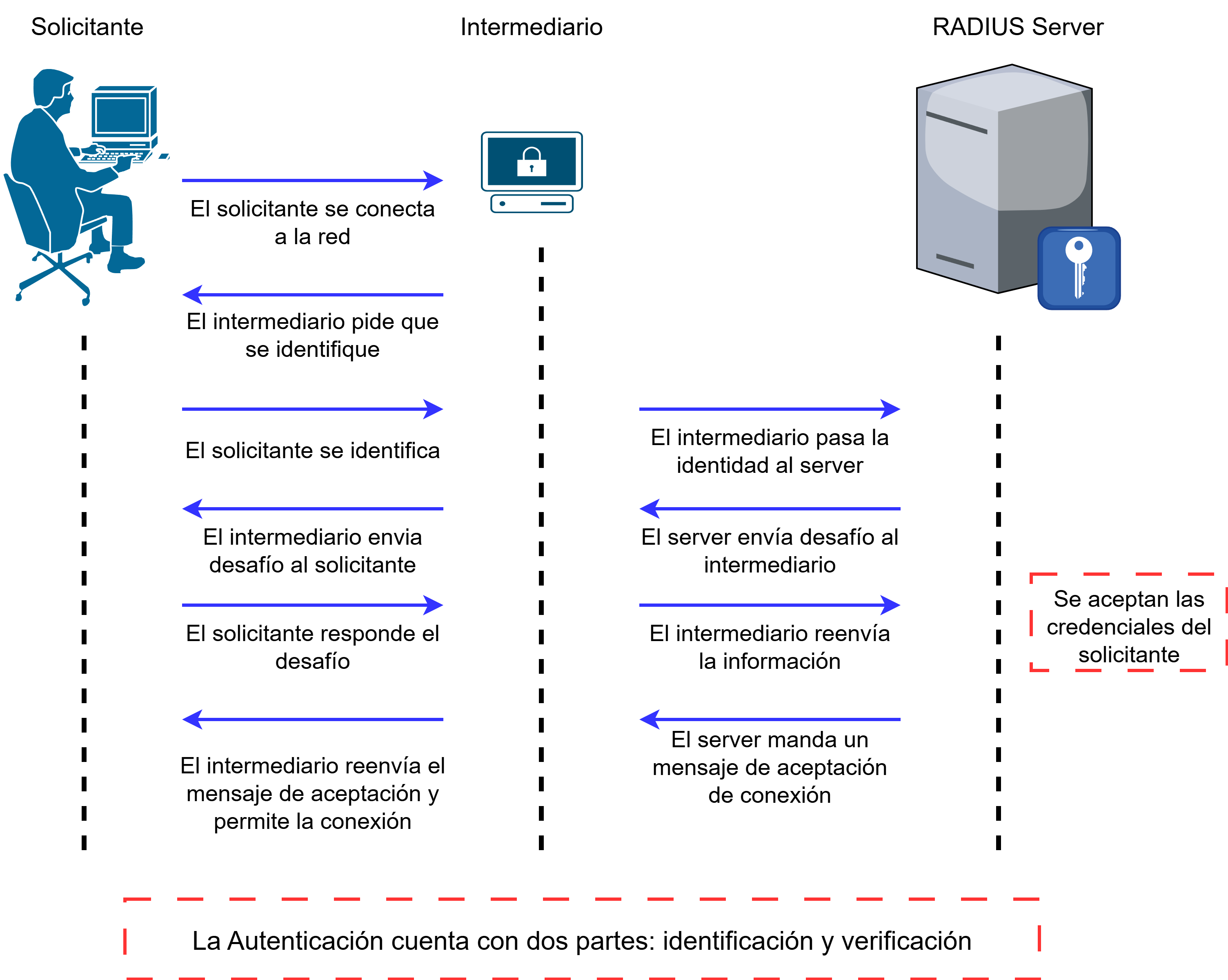

Mientras que el SSO se enfoca en el acceso a aplicaciones, existe un marco crucial para controlar el primer punto de entrada a la red: el puerto físico del switch o la conexión Wi-Fi.

- 802.1X (Control de Acceso a la Red Basado en Puertos - PNAC): Este no es un protocolo de autenticación, sino un marco estándar de la IEEE que actúa como un guardia de seguridad en cada puerto de la red. No permite que ningún dispositivo envíe datos hasta que se haya autenticado correctamente. En este marco participan tres actores:

- Solicitante (Supplicant): El dispositivo que quiere conectarse (ej. un portátil).

- Autenticador (Authenticator): El dispositivo de red que protege el puerto (ej. un switch o un punto de acceso inalámbrico).

- Servidor de Autenticación: El cerebro central que verifica las credenciales del solicitante.

-

RADIUS (Remote Authentication Dial-In User Service): En el mundo de 802.1X, el “Servidor de Autenticación” es casi siempre un servidor RADIUS. Es el protocolo cliente-servidor que permite al Autenticador (el switch) comunicarse con el servidor central para verificar las credenciales del Solicitante. El servidor RADIUS responde si el acceso es aceptado, rechazado o si se necesita un segundo factor (desafío).

-

LDAP (Lightweight Directory Access Protocol): ¿Y dónde guarda el servidor RADIUS toda la información de usuarios y contraseñas? A menudo, utiliza un servidor de directorio, al que accede mediante el protocolo LDAP. Directorios como Microsoft Active Directory son compatibles con LDAP.

-

TACACS+: Es una alternativa a RADIUS, a menudo considerada más segura porque cifra todo el paquete de comunicación (no solo la contraseña) y utiliza TCP (más fiable que el UDP de RADIUS) para la comunicación.

Conclusión: Hacia un Modelo de Confianza Cero

Todos estos elementos (factores de autenticación, modelos de control y protocolos) son las piezas de un gran rompecabezas. Cuando se ensamblan bajo la guía de metodologías modernas como el Principio de Privilegio Mínimo (PoLP) y la Arquitectura de Confianza Cero (ZTA), crean un modelo de seguridad robusto. Este modelo minimiza la superficie de ataque y el daño potencial de una brecha, tratando cada intento de acceso, sin importar su origen, con el mismo nivel de escrutinio. En la era actual, la gestión rigurosa y dinámica de la identidad no es una opción, es el pilar fundamental de la ciberseguridad.

- Autenticación

- Control De Acceso

- MFA

- SSO

- SAML

- Biometría

- Gestión De Identidad

- Autorización

- RADIUS

- LDAP

- RBAC

- ABAC

- Principio De Privilegio Mínimo

- Confianza Cero