Cifrado, claves, certificados digitales y firmas digitales

En un mundo cada vez más digital, donde la información circula constantemente entre dispositivos y servicios, el cifrado se ha convertido en un pilar fundamental para garantizar la seguridad en las comunicaciones punto a punto. Esta técnica transforma el texto plano en texto cifrado, protegiendo así la confidencialidad e integridad de los datos frente a accesos no autorizados. Las claves criptográficas, los certificados digitales y las firmas electrónicas juegan un rol esencial en este proceso, permitiendo no solo mantener la privacidad de los mensajes, sino también verificar la autenticidad de los emisores y asegurar que la información no haya sido alterada. En este blog exploraremos cómo funcionan estas herramientas, su importancia en la vida cotidiana y los principales métodos utilizados en la criptografía moderna.

La criptografía, base de todas estas tecnologías, es la disciplina que se encarga de proteger la información mediante técnicas matemáticas que la transforman para que solo pueda ser comprendida por quienes poseen los permisos adecuados. Su propósito es asegurar cuatro pilares clave de la seguridad de la información: confidencialidad, integridad, autenticación y no repudio. Desde mensajes secretos en tiempos de guerra hasta sistemas modernos como HTTPS, VPNs o mensajería cifrada, la criptografía ha evolucionado para convertirse en una herramienta indispensable para proteger nuestros datos en la era digital.

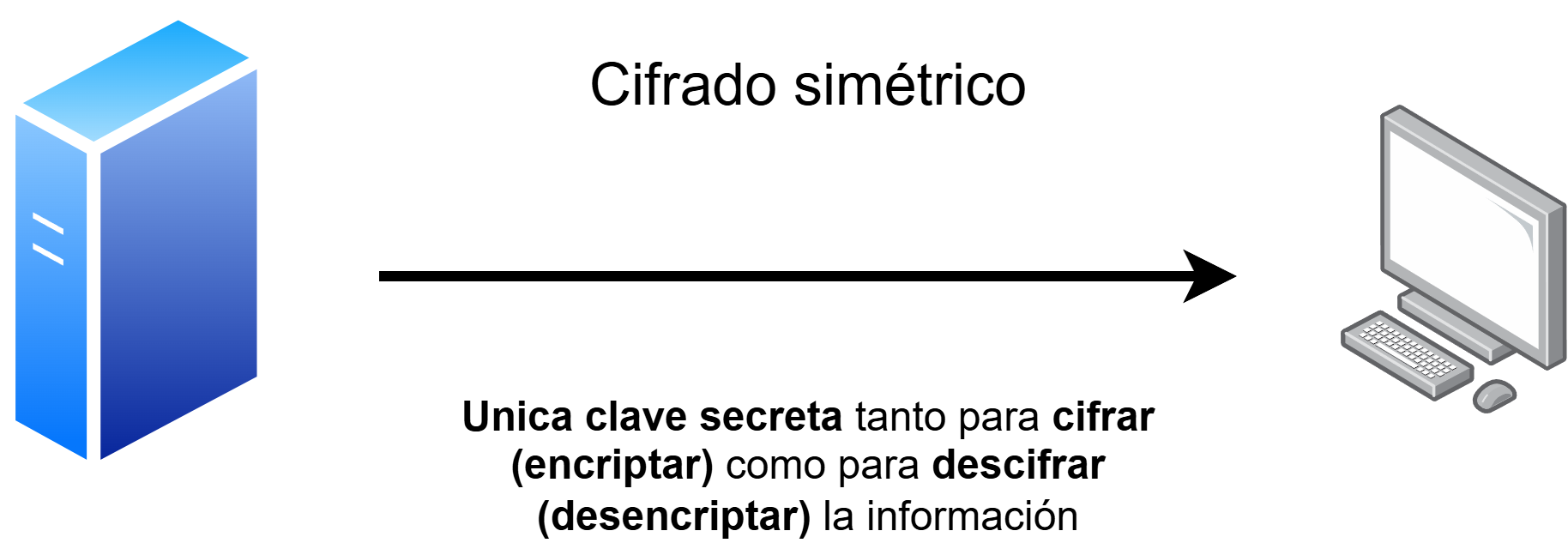

1. Cifrado simétrico

El cifrado simétrico es una técnica de criptografía en la que se utiliza una única clave secreta tanto para cifrar (encriptar) como para descifrar (desencriptar) la información. Es uno de los métodos más antiguos y rápidos para proteger datos, y su seguridad depende completamente de mantener esa clave secreta fuera del alcance de terceros no autorizados.

Ambas partes (emisor y receptor) deben compartir previamente la misma clave secreta. Esta clave se usa para transformar el mensaje plano (texto legible) en texto cifrado (ilegible) y luego para revertir ese proceso y recuperar el mensaje original.

1.1 Algoritmos más comunes que usan cifrado simétrico

-

AES (Advanced Encryption Standard): estándar actual, muy seguro y eficiente que usa claves de 128, 192 o 256 bits. Funciona por bloques (block cipher), usualmente de 128 bits.

-

DES (Data Encryption Standard): algoritmo antiguo y actualmente considerado inseguro que usa claves de 56 bits.

-

3DES (Triple DES): mejora de DES que aplica el cifrado tres veces con diferentes claves, más seguro que DES, pero más lento que AES.

-

RC4, RC5, RC6: algoritmos desarrollados por RSA. RC4 es un cifrado por flujo (stream cipher), ya no se recomienda por vulnerabilidades.

1.2 Tipos de cifrado simétrico

-

Por bloques (Block Ciphers): procesan el mensaje en bloques de tamaño fijo. Ejemplos: AES, DES, 3DES

-

Por flujo (Stream Ciphers): cifran bit a bit o byte a byte. Más rápido para flujos continuos de datos (por ejemplo, video en tiempo real). Ejemplo: RC4 (ya obsoleto), Salsa20

✅ Ventajas:

Alta velocidad: Mucho más rápido que el cifrado asimétrico (como RSA)

Eficiente para grandes volúmenes de datos

Ideal para sistemas cerrados donde la clave puede compartirse de forma segura

❌ Desventajas:

Distribución de claves complicada: Debes encontrar una forma segura de compartir la clave con la otra parte.

Escalabilidad limitada: Si tienes n usuarios, se necesitan hasta n(n-1)/2 claves únicas para comunicación privada entre todos.

No tiene funciones de autenticación ni firma digital por sí mismo

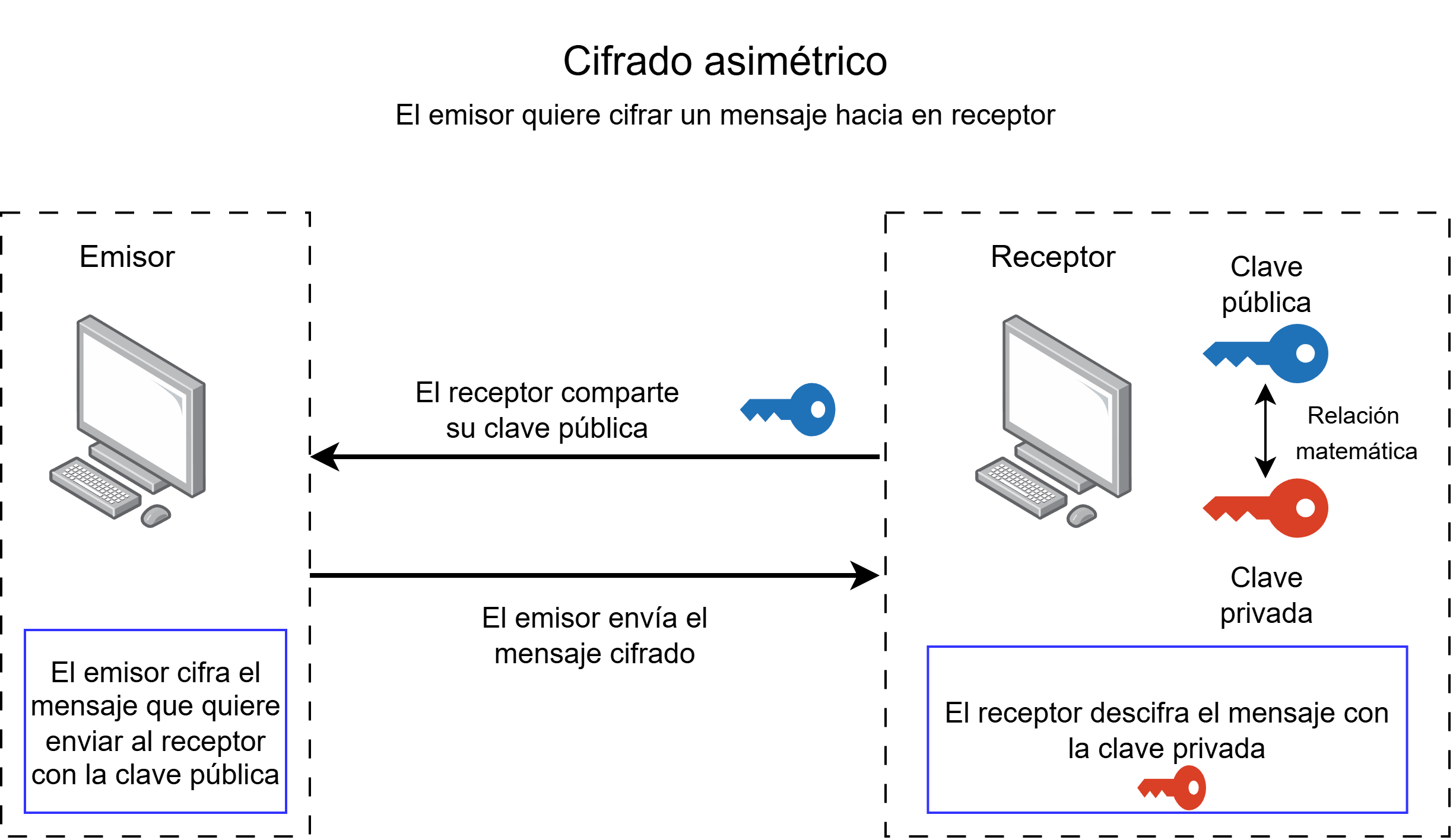

2. Cifrado asimétrico

El cifrado asimétrico es un método criptográfico que utiliza dos claves diferentes pero matemáticamente relacionadas: una clave pública que se puede compartir abiertamente y una clave privada que debe mantenerse en secreto. Ambas claves trabajan en conjunto, pero no pueden sustituirse entre sí: lo que cifra una clave, solo lo puede descifrar la otra.

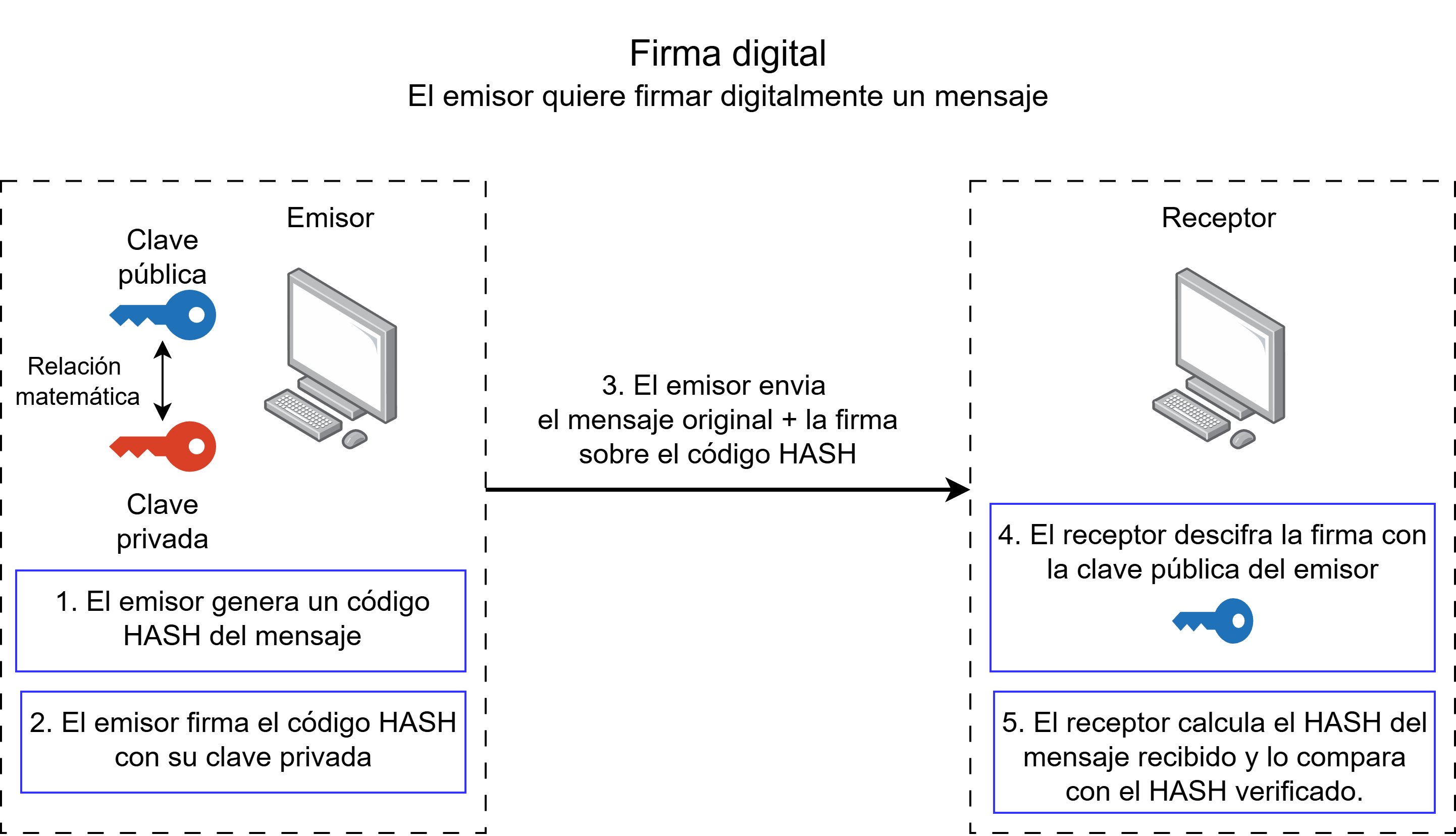

2.1 Firma Digital

La firma digital es un mecanismo criptográfico que permite verificar la autenticidad e integridad de un mensaje o archivo, utilizando cifrado asimétrico. Funciona como una firma manuscrita, pero mucho más segura: garantiza que el contenido proviene realmente del remitente y que no ha sido modificado desde su emisión. Para crearla, el emisor utiliza su clave privada, y cualquier persona puede verificarla usando la clave pública correspondiente. Es ampliamente usada en correos electrónicos, documentos oficiales, software y transacciones digitales.

2.1.1 Cifrado Hash

Un hash es el resultado de aplicar una función matemática (función hash) que convierte cualquier entrada (texto, archivo, clave, etc.) en una salida de longitud fija, generalmente representada como una cadena de caracteres o números hexadecimales.

El hashing es como una “huella digital” para los datos, y tiene características únicas que lo hacen increíblemente útil en ciberseguridad.

-

Longitud Constante: Imagina que, sin importar el tamaño de un libro, su resumen siempre ocupa una sola página. Así funciona el hashing. Un archivo de 10 bytes y uno de 10 GB producirán un hash de idéntica longitud (por ejemplo, 256 bits para SHA-256).

-

Consistencia e Integridad: Una función hash es determinística: la misma entrada siempre genera la misma huella digital. Esto es vital para verificar la integridad de un archivo. Si descargas un software y su hash coincide con el publicado por el desarrollador, sabes que no ha sido alterado.

-

Irreversibilidad: A diferencia del cifrado, el hashing no se puede “descifrar”. Es un callejón sin salida; a partir de la huella digital (el hash), no puedes reconstruir el libro (los datos originales).

-

Sensibilidad Extrema (Efecto Avalancha): El más mínimo cambio en los datos de entrada provoca una transformación radical en el hash de salida. Si cambiaras una sola coma en ese libro de 10 GB, su “resumen” de una página sería completamente diferente, alertando inmediatamente de la modificación.

¿Para qué se usa?

✅ Verificar integridad de datos: si el hash de un archivo cambia, significa que fue modificado.

🔐 Firmas digitales: el contenido se resume con un hash antes de firmarlo.

🔏 Almacenamiento de contraseñas: se guarda solo el hash, no la contraseña en sí.

🧾 Identificación rápida: para comparar grandes cantidades de datos sin procesarlos completamente.

2.2 Algoritmos comunes en el cifrado asimétrico

-

RSA: el más conocido y usado desde los años 70, basado en la dificultad de factorizar grandes números primos.

-

ECC (Elliptic Curve Cryptography): más reciente y más eficiente. Ofrece la misma seguridad con claves mucho más cortas. Muy usado en dispositivos móviles y sistemas modernos

-

ElGamal ; usado en algunos sistemas de firma y cifrado. Base del estándar OpenPGP (como GPG).

-

DSA (Digital Signature Algorithm): específico para firmas digitales, no para cifrado.

✅ Ventajas:

No es necesario compartir claves privadas

Permite autenticación, integridad y confidencialidad

Ideal para entornos abiertos (como Internet)

❌ Desventajas:

Más lento que el cifrado simétrico

No se usa para cifrar grandes volúmenes de datos directamente

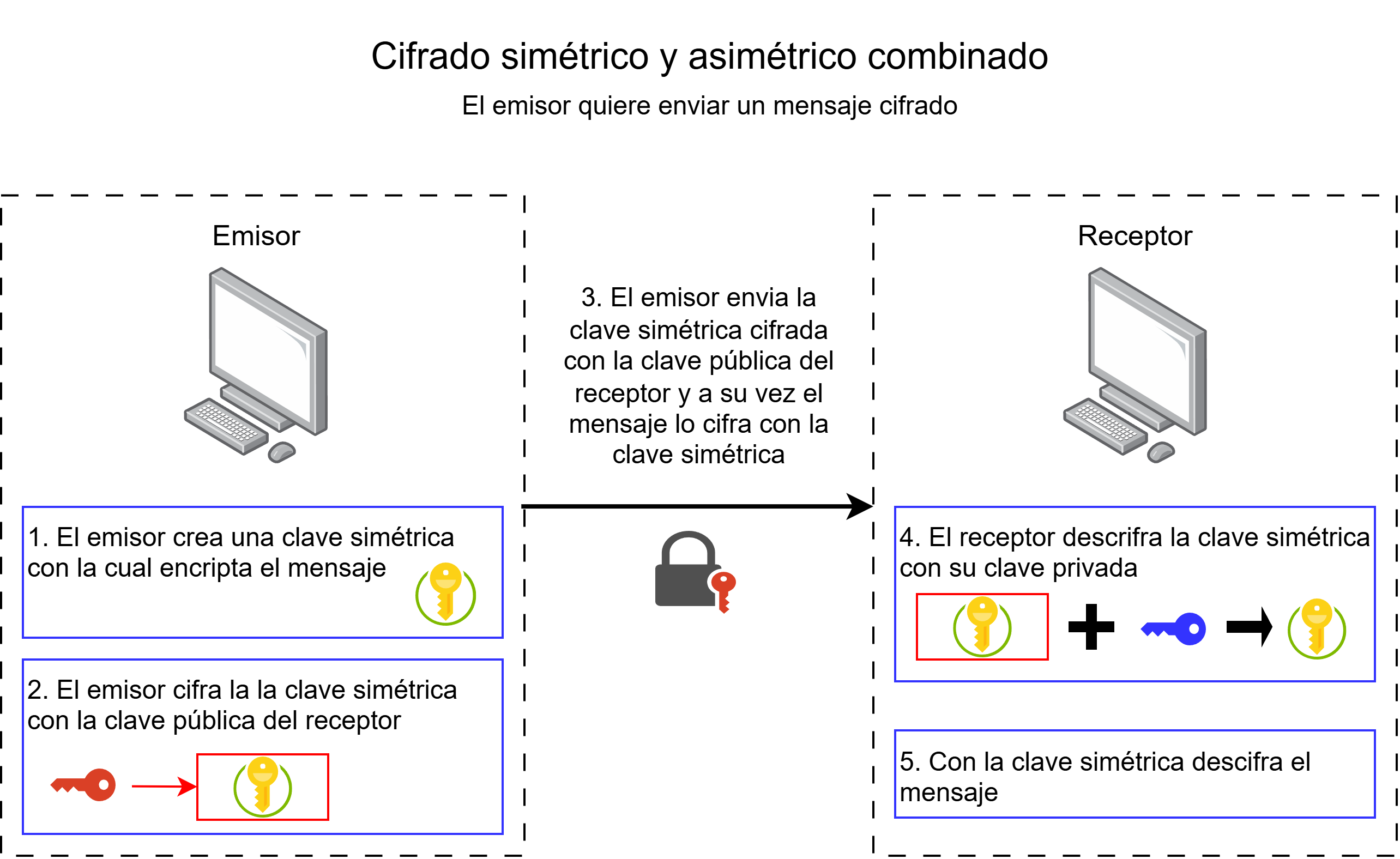

🔐 Por eso, en la práctica, se suele usar en conjunto con el cifrado simétrico. El cifrado asimétrico se usa para intercambiar una clave simétrica segura, y luego el resto del mensaje se cifra con AES u otro algoritmo más rápido.

3. Cifrado híbrido

En las comunicaciones digitales modernas, como cuando accedemos a un sitio web seguro mediante HTTPS, se utiliza un enfoque llamado cifrado híbrido, que combina lo mejor del cifrado simétrico y asimétrico. Al iniciar la conexión, el navegador recibe el certificado digital del servidor, el cual contiene su clave pública. Luego, el navegador genera una clave de sesión simétrica, que cifra utilizando la clave pública del servidor. Así, solo el servidor, con su clave privada, puede descifrarla. Una vez establecida esta clave secreta compartida, toda la comunicación entre ambas partes se realiza usando cifrado simétrico (por ejemplo, con AES), lo que permite una transmisión rápida y eficiente.

Este mismo principio se aplica en otros sistemas como el correo electrónico cifrado con PGP o GPG. En esos casos, el contenido del mensaje se cifra utilizando una clave simétrica (por ejemplo, AES o Blowfish), y esa clave, a su vez, se cifra con la clave pública del destinatario. Esto asegura que solamente el destinatario, con su clave privada correspondiente, pueda acceder al contenido. Este modelo híbrido ofrece tanto seguridad en el intercambio de claves como eficiencia en el manejo de grandes volúmenes de información.

También aplicaciones de mensajería como WhatsApp o Signal implementan cifrado híbrido para proteger las conversaciones. Utilizan cifrado asimétrico para la negociación inicial de claves, pero luego pasan a cifrado simétrico para mantener la velocidad y el rendimiento durante la comunicación continua. Signal incluso refuerza la seguridad mediante un mecanismo llamado Double Ratchet, que actualiza las claves de cifrado constantemente durante la conversación. Este enfoque híbrido se ha convertido en el estándar para mantener comunicaciones privadas, auténticas y seguras en múltiples contextos digitales.

4. Certificados digitales

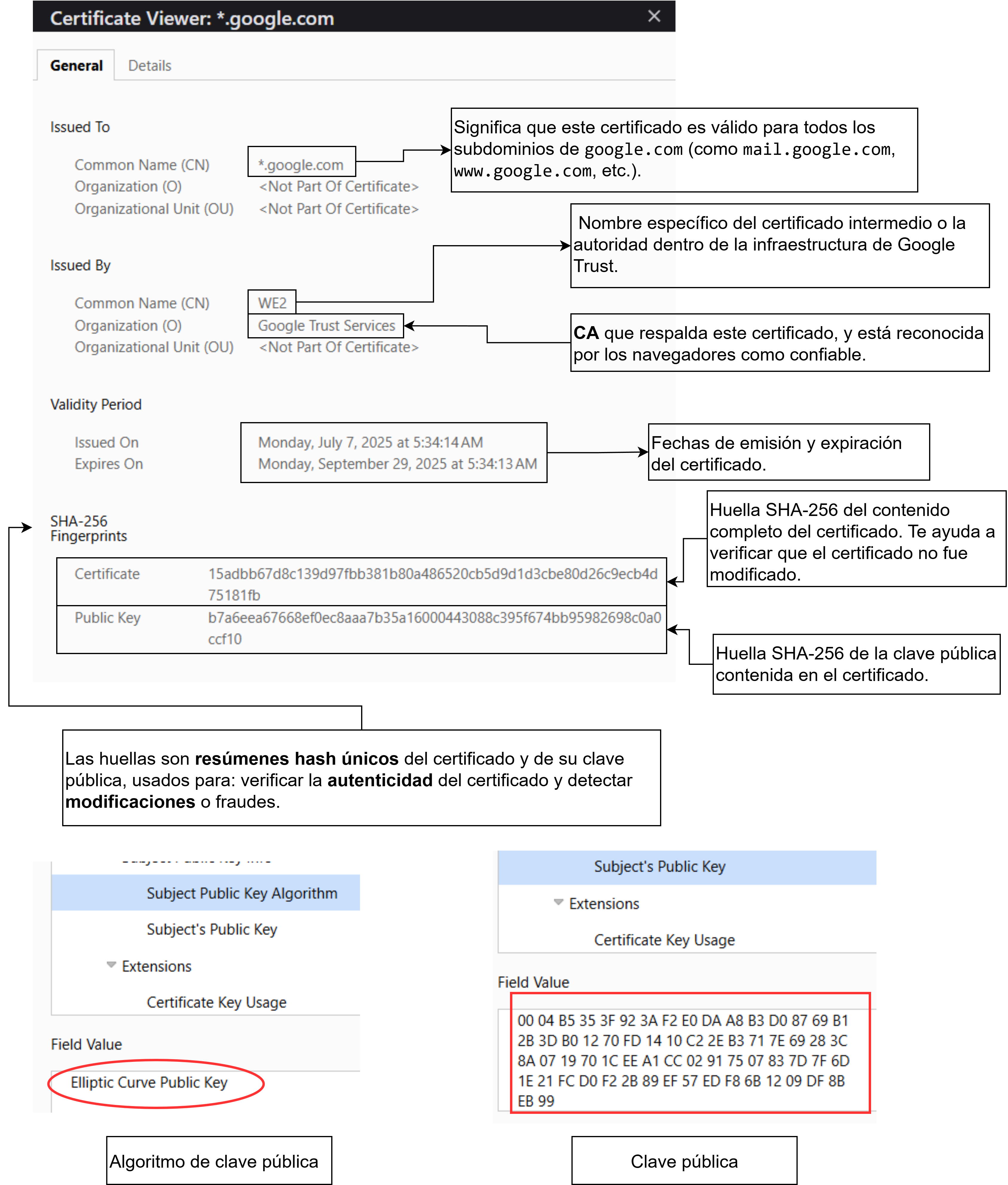

Un certificado digital es un documento electrónico firmado digitalmente que vincula una clave pública con una identidad específica (como un sitio web, una persona o una organización). Funciona como una especie de identificador digital para confirmar que una clave pública realmente pertenece a quien dice ser.

Un certificado digital típicamente incluye: la Identidad del propietario (nombre, dominio, empresa, etc.), la Clave pública del propietario, el Período de validez (fecha de emisión y vencimiento), el Emisor del certificado (la Autoridad Certificadora, el navegador o sistema operativo confía de forma predeterminada en ciertas CA, por lo que si el certificado proviene de una de ellas, lo considera válido.) y la Firma digital del emisor, que garantiza la autenticidad del certificado.

El certificado digital tiene dos propósitos principales:

-

Autenticación: permite comprobar que estás conectado al sitio web real (por ejemplo, https://banco.com) y no a una copia falsa.

-

Intercambio seguro de claves: los navegadores usan la clave pública del certificado para cifrar de forma segura una clave de sesión simétrica que luego se usará para cifrar toda la comunicación.

¿Qué pasa si un certificado es inválido?

Tu navegador te mostrará un mensaje de advertencia (“Este sitio no es seguro”, “Certificado inválido”, etc.) si: el certificado expiró, fue emitido por una CA no confiable, no corresponde al dominio que estás visitando o fue revocado.

Esto ayuda a prevenir ataques como el phishing o man-in-the-middle (MitM).

- Cifrado

- Criptografía

- Clave Simétrica

- Clave Asimétrica

- Firma Digital

- Hash

- Certificados Digitales

- RSA

- AES

- HTTPS

- Ciberseguridad

- Función Hash

- Autenticación

- Integridad De Datos

- Criptografía Híbrida