Asegurando tu Red con DHCP Snooping: Una Guía Completa

En el mundo de las redes, la seguridad es primordial. Una de las características fundamentales para proteger tu infraestructura de red es DHCP Snooping. En esta publicación, profundizaremos en qué es DHCP Snooping, cómo funciona, los ataques que ayuda a mitigar y cómo puedes implementarlo y configurarlo en tus switches.

1. ¿Qué es DHCP Snooping?

DHCP Snooping es una característica de seguridad crítica implementada en los switches que se utiliza para filtrar mensajes DHCP no deseados o maliciosos. Su objetivo principal es proteger la integridad del proceso de asignación de direcciones IP dentro de tu red, evitando que dispositivos no autorizados o atacantes interfieran con el servicio DHCP.

2. Puertos Confiables y No Confiables

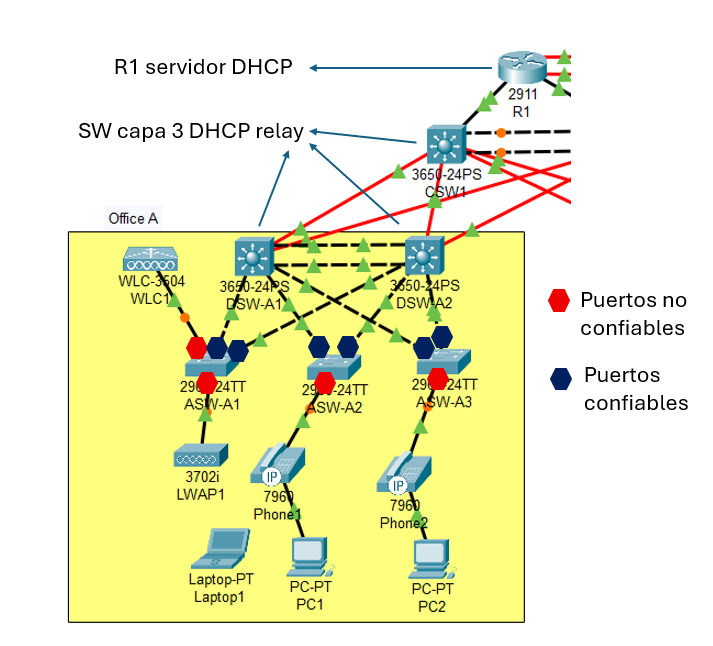

La base de DHCP Snooping radica en la clasificación de los puertos del switch como confiables (trusted) o no confiables (untrusted):

- Puertos No Confiables (Untrusted): Por defecto, todos los puertos de un switch se consideran no confiables. Estos puertos son aquellos a los que se conectan los clientes finales (PCs, servidores, impresoras, etc.). En un puerto no confiable, el switch inspeccionará los mensajes DHCP para asegurarse de que son legítimos y cumplen con las políticas de seguridad.

- Puertos Confiables (Trusted): Estos son los puertos que se conectan a un servidor DHCP legítimo, un agente de retransmisión DHCP (DHCP relay agent) o a otros switches que a su vez se conectan a un servidor DHCP confiable. Los mensajes DHCP recibidos en puertos confiables se reenvían normalmente sin inspección, asumiendo que el tráfico proviene de una fuente autorizada.

Generalmente, los puertos uplink (conexiones hacia la parte central de la red, como un router o un servidor DHCP) se configuran como confiables, mientras que los puertos downlink (conexiones hacia los dispositivos finales) permanecen no confiables.

La imagen muestra una topología de red con protección DHCP Snooping. La función se aplica solo en los switches de acceso, ya que operan en capa 2. Se distinguen puertos confiables (uplinks hacia distribución y WLC) y no confiables (hacia hosts), evitando ataques de DHCP spoofing y garantizando que solo el servidor autorizado (R1) asigne direcciones IP.

3. Ataques Mitigados por DHCP Snooping

DHCP Snooping es una defensa efectiva contra varios tipos de ataques que explotan el protocolo DHCP:

3.1. Ataques de Agotamiento (Starvation Attacks)

Un ataque de agotamiento DHCP, también conocido como “DHCP Starvation”, tiene como objetivo saturar el pool de direcciones IP del servidor DHCP.

- Cómo funciona: Un atacante utiliza direcciones MAC falsificadas (spoofed MAC addresses) para inundar el servidor DHCP con una gran cantidad de mensajes DHCP Discover. Cada mensaje Discover simula una nueva solicitud de dirección IP.

- Impacto: El servidor DHCP asigna direcciones IP a estas solicitudes falsas hasta que su pool de direcciones se agota. Como resultado, los dispositivos legítimos que intentan obtener una dirección IP no pueden hacerlo, lo que conduce a una denegación de servicio (DoS) para esos dispositivos.

- Mitigación por DHCP Snooping: DHCP Snooping puede mitigar este ataque aplicando un límite de velocidad (rate-limiting) a los mensajes DHCP en puertos no confiables. Si la cantidad de mensajes Discover excede un umbral configurado, el puerto se desactiva (err-disabled), impidiendo que el atacante continúe inundando la red.

3.2. Ataques de Envenenamiento DHCP (Man-in-the-Middle)

Similar a los ataques de envenenamiento ARP, el envenenamiento DHCP permite a un atacante realizar un ataque de “Man-in-the-Middle” (hombre en el medio).

- Cómo funciona: Un atacante se hace pasar por un servidor DHCP malicioso (spurious DHCP server) en la red local. Cuando un cliente envía un mensaje DHCP Discover, el servidor DHCP legítimo y el servidor malicioso pueden responder con un mensaje DHCP Offer.

- Impacto: Los clientes de DHCP suelen aceptar la primera oferta que reciben. Si el atacante es más rápido, puede ofrecer una dirección IP al cliente y configurarse a sí mismo como la puerta de enlace predeterminada (default gateway) del cliente. Esto redirige todo el tráfico del cliente a través del atacante, quien puede examinar, modificar o interceptar el tráfico antes de reenviarlo a la puerta de enlace legítima.

- Mitigación por DHCP Snooping: DHCP Snooping inspecciona los mensajes DHCP en puertos no confiables. Si un mensaje DHCP Offer (o ACK/NAK) proviene de un puerto no confiable, el switch lo descarta porque solo los servidores DHCP legítimos (conectados a puertos confiables) deberían enviar este tipo de mensajes. Esto evita que los servidores DHCP maliciosos operen en puertos de cliente.

4. Tipos de Mensajes DHCP

Para entender cómo opera DHCP Snooping, es crucial conocer los diferentes tipos de mensajes DHCP:

Mensajes Enviados por Servidores DHCP:

- OFFER: El servidor DHCP ofrece una dirección IP y otra información de configuración (máscara de subred, puerta de enlace, DNS) a un cliente que ha solicitado una.

- ACK (Acknowledgement): El servidor DHCP confirma que la dirección IP ha sido asignada al cliente.

- NAK (Negative Acknowledgement): El servidor DHCP indica que la solicitud del cliente no puede ser satisfecha (por ejemplo, si la dirección IP no está disponible o es incorrecta).

Mensajes Enviados por Clientes DHCP:

- DISCOVER: Un cliente DHCP que busca una dirección IP envía este mensaje de broadcast para localizar servidores DHCP.

- REQUEST: Después de recibir uno o más mensajes OFFER, el cliente elige una oferta y envía un mensaje REQUEST para solicitar formalmente esa dirección IP específica.

- RELEASE: El cliente envía este mensaje al servidor DHCP para liberar su dirección IP asignada.

- DECLINE: El cliente envía este mensaje al servidor DHCP para indicar que la dirección IP ofrecida no es válida o está en uso por otro dispositivo.

5. Operaciones de DHCP Snooping

DHCP Snooping diferencia entre mensajes de servidor y cliente para aplicar sus políticas de seguridad:

-

Mensajes en Puertos Confiables:

- Si un mensaje DHCP se recibe en un puerto confiable, se reenvía normalmente sin ninguna inspección adicional. Se asume que cualquier mensaje DHCP que provenga de un puerto confiable es legítimo.

-

Mensajes en Puertos No Confiables:

- Si es un mensaje de Servidor DHCP (OFFER, ACK, NAK): El switch lo descarta. Esto evita que servidores DHCP no autorizados asignen direcciones IP a los clientes en la red.

- Si es un mensaje de Cliente DHCP (DISCOVER, REQUEST, RELEASE, DECLINE): El switch realiza las siguientes verificaciones:

- Para DISCOVER/REQUEST:

- Se verifica que la dirección MAC de origen del frame Ethernet coincida con el campo CHADDR (Client Hardware Address) del mensaje DHCP. Si no coinciden, el mensaje se descarta. Esto previene ataques de suplantación de MAC donde un atacante intenta obtener una dirección IP usando una dirección MAC diferente a la suya.

- Para RELEASE/DECLINE:

- Se verifica que la dirección IP de origen del paquete y la interfaz receptora coincidan con una entrada válida en la DHCP Snooping Binding Table. Si coinciden, el mensaje se reenvía. Si no hay coincidencia, el mensaje se descarta. Esto asegura que solo un cliente que realmente posee la dirección IP puede solicitar liberarla o rechazarla.

- Para DISCOVER/REQUEST:

6. La Tabla de Enlace DHCP Snooping (DHCP Snooping Binding Table)

Un aspecto fundamental de DHCP Snooping es la DHCP Snooping Binding Table. Esta tabla es construida dinámicamente por el switch cuando los clientes obtienen exitosamente una dirección IP de un servidor DHCP.

Cuando un cliente obtiene con éxito una dirección IP, el switch crea una nueva entrada en esta tabla que contiene la siguiente información clave:

- MAC Address: La dirección MAC del cliente.

- IP Address: La dirección IP asignada al cliente.

- Lease(sec): El tiempo de vida (lease time) de la dirección IP.

- Type: Indica cómo se obtuvo la entrada (ej. dhcp-snooping).

- VLAN: La VLAN a la que pertenece el cliente.

- Interface: La interfaz del switch a la que está conectado el cliente.

Esta tabla es crucial para la validación de mensajes RELEASE y DECLINE, y puede ser utilizada por otras características de seguridad como la Inspección ARP Dinámica (DAI) y la Seguridad de Puertos IP de Origen (IPSG).

7. Configuración de DHCP Snooping

Configurar DHCP Snooping en un switch Cisco

SW1(config)#ip dhcp snooping

SW1(config)#ip dhcp snooping vlan 1

SW1(config)#no ip dhcp snooping information option

SW1(config)#interface g0/0

SW1(config-if)#ip dhcp snooping trust

-

ip dhcp snooping: Habilita DHCP Snooping globalmente en el switch. -

ip dhcp snooping vlan [vlan-id]: Habilita DHCP Snooping en VLANs específicas. Es crucial habilitarlo en todas las VLANs donde los clientes obtienen direcciones IP. -

no ip dhcp snooping information option: Deshabilita la adición de la Opción 82 de DHCP a los mensajes por parte del switch en puertos no confiables. -

interface [type] [number]: Entra al modo de configuración de interfaz. ip dhcp snooping trust: Configura el puerto como confiable.🧐 Recuerda, solo los puertos que se conectan a un servidor DHCP o a otros switches que conducen a un servidor DHCP deben configurarse como confiables.

Verificación de la Tabla de Enlace

SW1#show ip dhcp snooping binding

Este comando mostrará las entradas dinámicas que el switch ha aprendido, incluyendo la dirección MAC, la dirección IP, el tiempo de concesión, el tipo, la VLAN y la interfaz.

DHCP Snooping Rate-Limiting (Limitación de Velocidad)

Para combatir los ataques de agotamiento de DHCP, puedes configurar la limitación de velocidad en los puertos no confiables. Esto restringe la cantidad de mensajes DHCP que un puerto puede recibir en un período de tiempo determinado.

SW1(config)#interface range g0/1

SW1(config-if-range)#ip dhcp snooping limit rate 1

Configura el número máximo de paquetes DHCP por segundo que el puerto puede recibir. Si la tasa de mensajes DHCP excede el límite configurado en un puerto no confiable, la interfaz se coloca en estado err-disabled. Esto significa que el puerto se deshabilita automáticamente como medida de seguridad.

Puedes verificar el estado de err-disabled y la causa con el comando:

SW1#show errdisable recovery

Puedes configurar la recuperación automática de puertos err-disabled después de un cierto período de tiempo utilizando el comando errdisable recovery cause dhcp-rate-limit y errdisable recovery interval [seconds].

La limitación de velocidad es muy útil para proteger contra ataques de agotamiento de DHCP al evitar que un atacante sature el servidor DHCP con solicitudes falsas.

DHCP Option 82 (Información de Agente de Retransmisión)

La Opción 82 de DHCP, también conocida como “DHCP relay agent information option”, es una opción de DHCP que los agentes de retransmisión DHCP o los switches (con DHCP Snooping habilitado) pueden agregar a los mensajes DHCP.

- Propósito: Proporciona información adicional sobre el agente de retransmisión que recibió el mensaje del cliente, como la interfaz de entrada y la VLAN. Esto puede ser útil para el servidor DHCP para aplicar políticas de asignación de direcciones IP o para fines de auditoría.

Funcionamiento con DHCP Snooping:

Con DHCP Snooping habilitado, por defecto, los switches Cisco agregarán la Opción 82 a los mensajes DHCP que reciben de los clientes, incluso si el switch no está actuando como un agente de retransmisión DHCP. Además, por defecto, los switches Cisco descartarán los mensajes DHCP que ya contienen la Opción 82 y que son recibidos en un puerto no confiable. Esto es una medida de seguridad para evitar que clientes maliciosos intenten manipular la Opción 82.

En algunos entornos, es posible que no desees que el switch agregue la Opción 82, por ejemplo, si el servidor DHCP no está configurado para manejarla o si tienes un agente de retransmisión dedicado. En ese caso, puedes deshabilitar esta característica con el comando:

SW1(config)#no ip dhcp snooping information option

✨ DHCP Snooping es una herramienta de seguridad esencial para cualquier red. Al inspeccionar los mensajes DHCP, diferenciar entre puertos confiables y no confiables, y mantener una tabla de enlace, DHCP Snooping protege tu red contra ataques de agotamiento y envenenamiento. Su configuración es relativamente sencilla y su impacto en la seguridad de la red es significativo.

Al implementar DHCP Snooping junto con otras características de seguridad como DAI y Port Security, puedes construir una defensa robusta contra una amplia gama de amenazas en tu infraestructura de red.

- DHCP

- DHCP Snooping

- Seguridad De Red

- Ciberseguridad

- Switches

- Ataques De Red

- Denegación De Servicio

- Man-in-the-Middle

- Protocolos De Red

- Configuración De Red