Desmitificando el Spanning Tree Protocol (STP): Guía Completa de Configuración y Troubleshooting

En el complejo mundo de las redes informáticas, la redundancia es la clave para la alta disponibilidad. Sin embargo, en el universo de la Capa 2 de Ethernet, los enlaces redundantes son un arma de doble filo: pueden crear bucles de conmutación catastróficos que derriben toda la red. Para resolver esta paradoja, existe el Protocolo de Árbol de Expansión (STP), un guardián silencioso que previene estos bucles y mantiene la estabilidad de la red.

¿Qué es y cómo funciona el Spanning Tree Protocol?

El Spanning Tree Protocol (STP), estandarizado como IEEE 802.1D, es un protocolo que garantiza una topología lógica sin bucles en redes Ethernet con enlaces redundantes. Para lograrlo, bloquea selectivamente algunos puertos para eliminar cualquier bucle, mientras mantiene esas rutas de respaldo listas para activarse si un enlace principal falla.

El proceso clásico de STP se puede resumir así:

- Elección del Puente Raíz (Root Bridge): El primer paso es elegir un switch como punto de referencia central. Esta elección se basa en el Bridge ID (BID), un valor compuesto por una Prioridad de 2 bytes y la dirección MAC de 6 bytes. El switch con el BID numéricamente más bajo se convierte en el Root Bridge.

- Determinación de los Puertos Raíz (Root Ports): Cada switch que no es el raíz debe determinar su mejor camino hacia él. El “mejor” camino se define por el coste de ruta, un valor inversamente proporcional al ancho de banda del enlace. El puerto que apunta hacia ese camino más corto se convierte en el “Puerto Raíz”.

- Selección de los Puertos Designados (Designated Ports): En cada segmento de red, el switch que ofrezca el mejor camino hacia el Root Bridge se encargará de reenviar el tráfico por ese segmento. El puerto que realiza esta función es el “Puerto Designado”.

- Bloqueo de Puertos: Cualquier puerto que no sea Raíz ni Designado se pone en estado de bloqueo (Alternate). No reenvía tráfico de datos, rompiendo así los bucles de manera efectiva.

La Evolución: Spanning Tree y las VLANs (PVST+)

En una red moderna, rara vez se tiene una única red plana. En su lugar, se utilizan VLANs para segmentar el tráfico. El STP original no tenía en cuenta las VLANs, lo que significaba que creaba una única topología para toda la red. Esto es ineficiente, ya que un enlace bloqueado se bloquea para todo el tráfico de todas las VLANs, desperdiciando ancho de banda.

Para solucionar esto, Cisco desarrolló Per-VLAN Spanning Tree Plus (PVST+). Como su nombre indica, PVST+ ejecuta una instancia de Spanning Tree separada e independiente para cada VLAN en la red. Esto permite el balanceo de carga, ya que podemos configurar diferentes switches como puente raíz para diferentes VLANs y así utilizar todos nuestros enlaces de forma más eficiente.

Configuración Práctica de Spanning Tree: De la Teoría a la Terminal

Una topología de STP estable y predecible no se logra por casualidad. Depender de los valores predeterminados puede llevar a que un switch de acceso de baja capacidad se convierta en el Root Bridge, creando rutas de tráfico subóptimas. Una configuración deliberada es esencial.

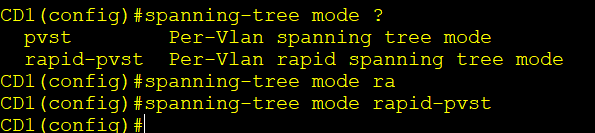

1. Seleccionar el Modo de Operación: Rapid PVST+

Antes de cualquier otra cosa, es fundamental asegurarse de que los switches están utilizando una versión moderna y rápida de Spanning Tree. El estándar actual es Rapid PVST+, que ofrece tiempos de convergencia mucho más rápidos que el STP original.

Este comando establece el modo de operación para todas las instancias de Spanning Tree en el switch. rapid-pvst es la opción recomendada en redes Cisco modernas.

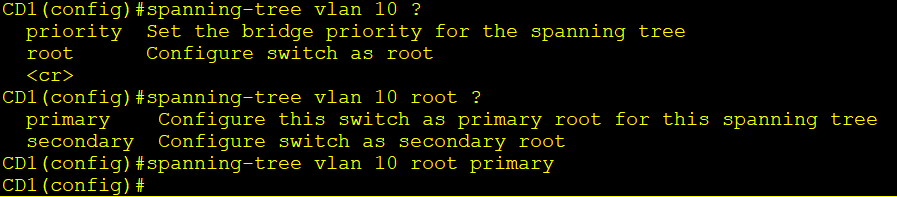

2. Establecer el Puente Raíz (Root Bridge)

Este es el paso más crítico. El Root Bridge debe ser un switch potente y central (capa de distribución o núcleo). Para garantizar la alta disponibilidad, siempre se debe configurar un raíz primario y uno secundario.

Usamos la macro primary para que el switch configure automáticamente una prioridad baja y se convierta en el raíz.

El comando spanning-tree vlan 10 root primary es una macro que analiza la red y establece una prioridad para el switch CD1 que garantiza que se convierta en el puente raíz para la VLAN 10. De manera similar, se configuraría otro switch con root secondary como respaldo. El switch secundario debe tener una prioridad ligeramente superior al primario, pero inferior a la predeterminada (32768), para tomar el control solo si el primario falla.

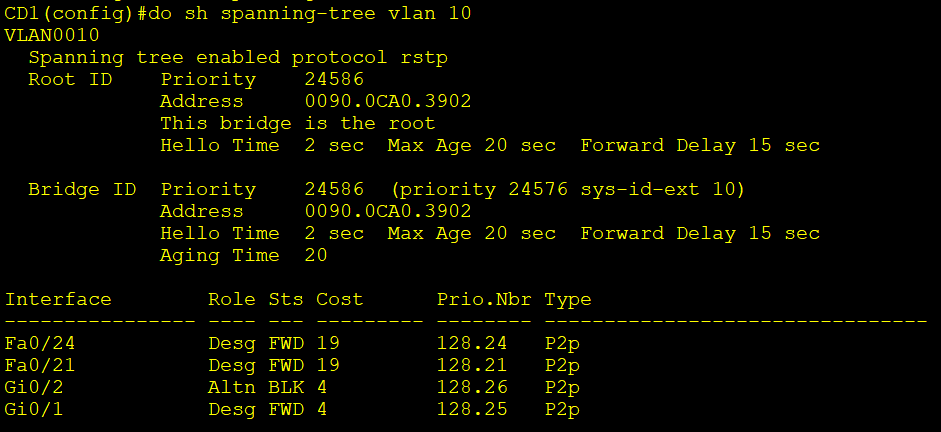

El resultado de este comando se puede verificar inmediatamente:

La línea “This bridge is the root” confirma que nuestra configuración fue exitosa. Nótese que todos los puertos activos están en el rol de Designado (Desg FWD), como se espera de un puente raíz. La interfaz G0/2 esta bloqueada porque se conecta a un router, de manera que tiene que ser configurada como PortFast.

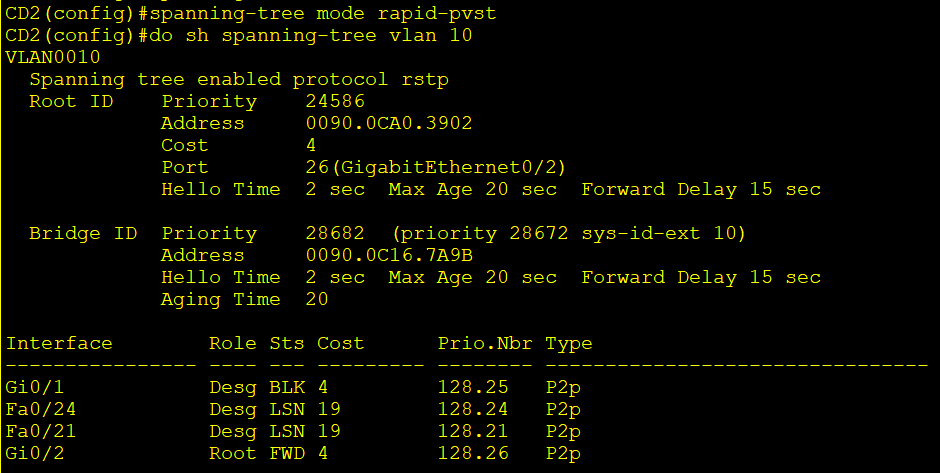

CD2 es configurado como secondary root.

3. Verificar la Topología en Otros Switches

Una vez que el raíz está configurado, debemos verificar que los otros switches están de acuerdo y han calculado sus rutas correctamente. Por ejemplo, en el switch CD2 que se muestra en la imagen anterior. Este resultado en CD2 confirma que reconoce a CD1 (MAC 0090.0CA0.3902) como el puente raíz. Su puerto Gi0/2 se ha convertido en el Puerto Raíz (Root FWD), que es su camino más corto hacia el raíz.

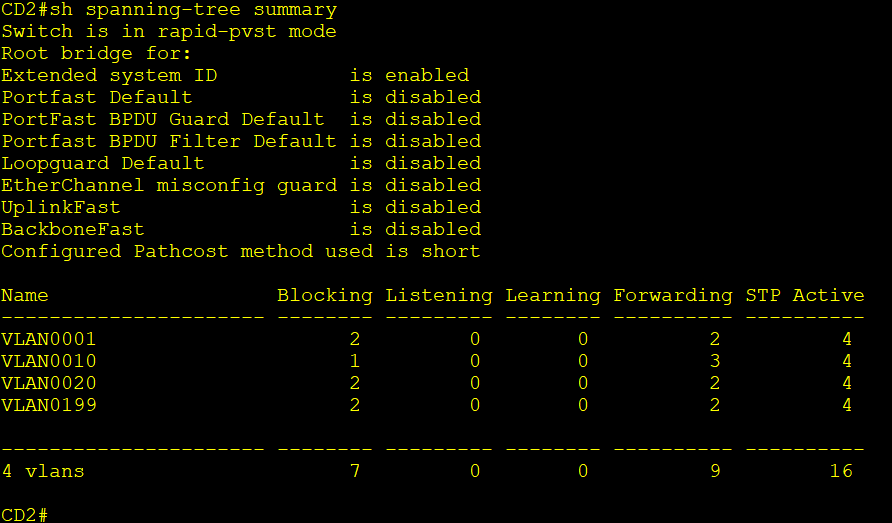

Para una vista rápida del estado de STP en todas las VLANs, el comando show spanning-tree summary es ideal.

Este comando nos da un resumen rápido, confirmando el modo rapid-pvst y mostrando cuántos puertos están en estado de bloqueo y reenvío para cada VLAN.

4. Asegurar los Puertos de Acceso: PortFast y BPDU Guard

En los puertos conectados a dispositivos finales (PCs, impresoras), no es necesario esperar los temporizadores de STP. Para esto se usa PortFast. Para evitar que un usuario conecte un switch no autorizado y cause problemas, se usa BPDU Guard.

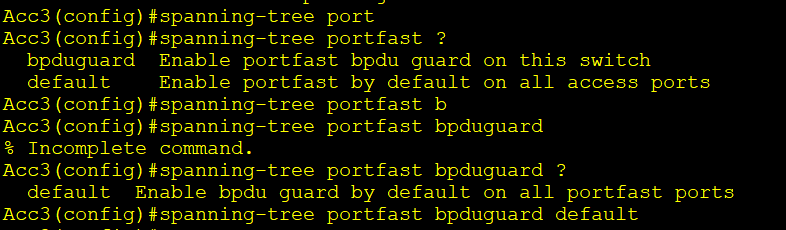

Se pueden configurar de forma global en los switches de acceso:

Estos comandos habilitan PortFast en todos los puertos de acceso (no troncales) o habilitan BPDU Guard en todos los puertos con PortFast activado. Habilitando la segunda opción, si alguno de los puertos PortFast recibe una BPDU, se pondrá en estado err-disabled.

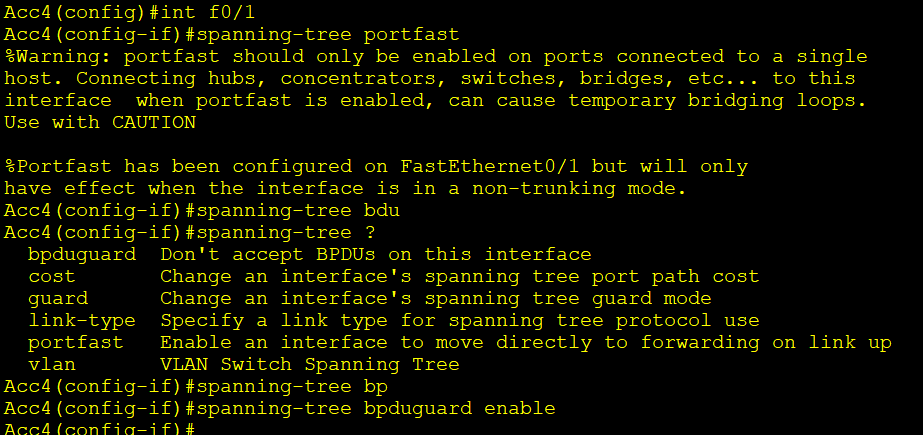

También se pueden configurar en una interfaz específica:

Esta configuración habilita el puerto FastEthernet0/1 como PortFast y además habilita BPDU Guard.

5. Proteger la Integridad del Puente Raíz: Root Guard

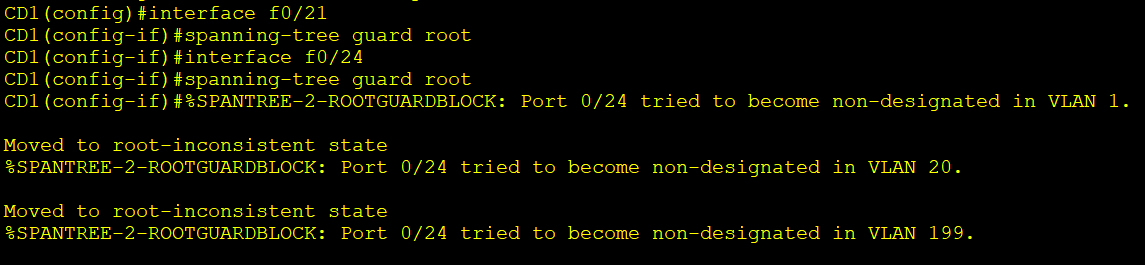

Para asegurar que nuestro puente raíz no sea suplantado, utilizamos Root Guard. Esta característica se configura en los puertos del puente raíz donde nunca deberíamos recibir una BPDU superior.

Al aplicar este comando en los puertos de CD1 que conectan a otros switches, estamos protegiendo su estatus de raíz. Si un switch conectado intentara convertirse en el raíz, Root Guard lo bloquearía, generando un mensaje de log y poniendo el puerto en estado root-inconsistent. Tambien se suele configurar en el secondary root.

Optimizando la Red: Agregación de Enlaces con EtherChannel

Ahora que tenemos una topología STP estable y segura, el siguiente paso es mejorar el rendimiento y la resiliencia de los enlaces clave, como las conexiones entre switches. Si un solo enlace troncal falla, la conectividad se pierde hasta que STP reconverge. Si tenemos varios enlaces, STP bloqueará los redundantes, desperdiciando ancho de banda.

Aquí es donde entra en juego EtherChannel. Esta tecnología agrupa múltiples enlaces físicos (hasta 8) en un único enlace lógico llamado Port-channel.La Interacción Clave con Spanning Tree: STP ve todo el paquete de EtherChannel como un solo enlace lógico. Esto es increíblemente poderoso porque:

- Utiliza todo el ancho de banda: STP no bloqueará ninguno de los enlaces físicos dentro del paquete, permitiendo que el tráfico se balancee entre ellos.

- Simplifica la topología STP: Menos enlaces lógicos significa un cálculo de STP más simple y estable.

- Proporciona redundancia transparente: Si un enlace físico dentro del paquete falla, el tráfico simplemente se redistribuye entre los enlaces restantes sin que STP necesite recalcular toda la topología.

Para negociar la creación de un EtherChannel, se utilizan dos protocolos:

- LACP (Link Aggregation Control Protocol): Es un estándar IEEE (802.3ad) y es la opción recomendada por ser abierta.

- PAgP (Port Aggregation Protocol): Es un protocolo propietario de Cisco.

Configuración de un EtherChannel LACP

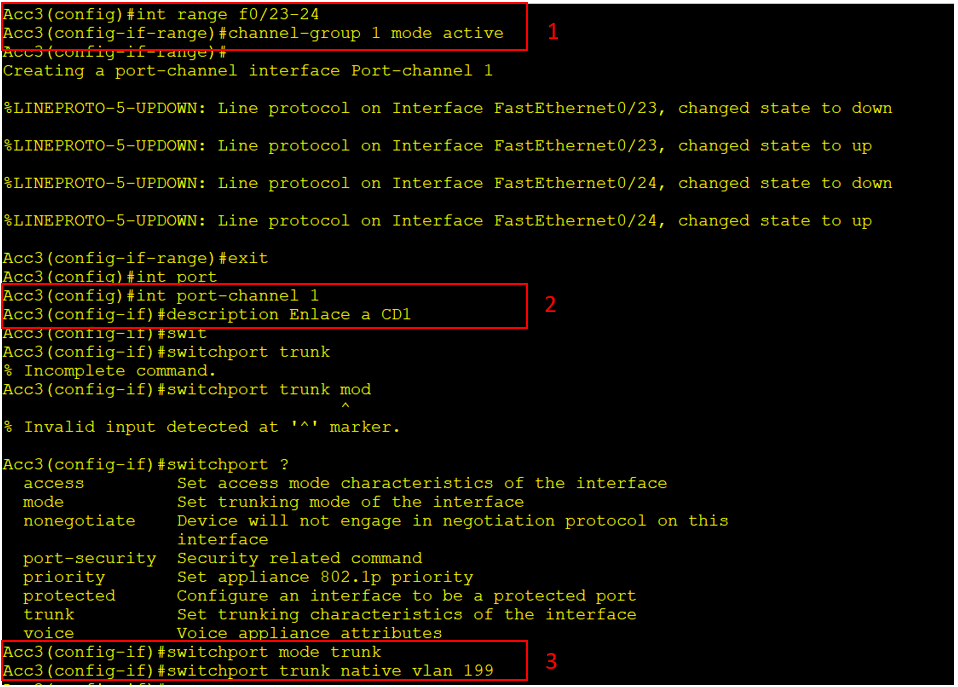

Veamos cómo configurar un EtherChannel entre el switch de acceso Acc3 y el switch de distribución CD1. Usaremos LACP.

Paso 1: Configurar el primer Switch (Acc3)

En esta imagen, la configuración se divide en tres partes cruciales:

-

Agrupar las Interfaces Físicas: Con el comando

channel-group 1 mode activedentro del rango de interfaces f0/23-24, estamos indicando a los puertos físicos que deben agruparse en el “channel-group 1” y que deben intentar formar un enlace LACP de forma activa (active). -

Crear la Interfaz Lógica: Este primer comando crea automáticamente una nueva interfaz virtual llamada Port-channel 1. Toda la configuración de Capa 2 (como troncales, VLANs permitidas, etc.) debe aplicarse a esta interfaz lógica, no a los puertos físicos individuales.

-

Configurar la Interfaz Lógica como Troncal: Ingresamos a la interfaz port-channel 1 y la configuramos como un enlace troncal normal, definiendo el modo y la VLAN nativa.

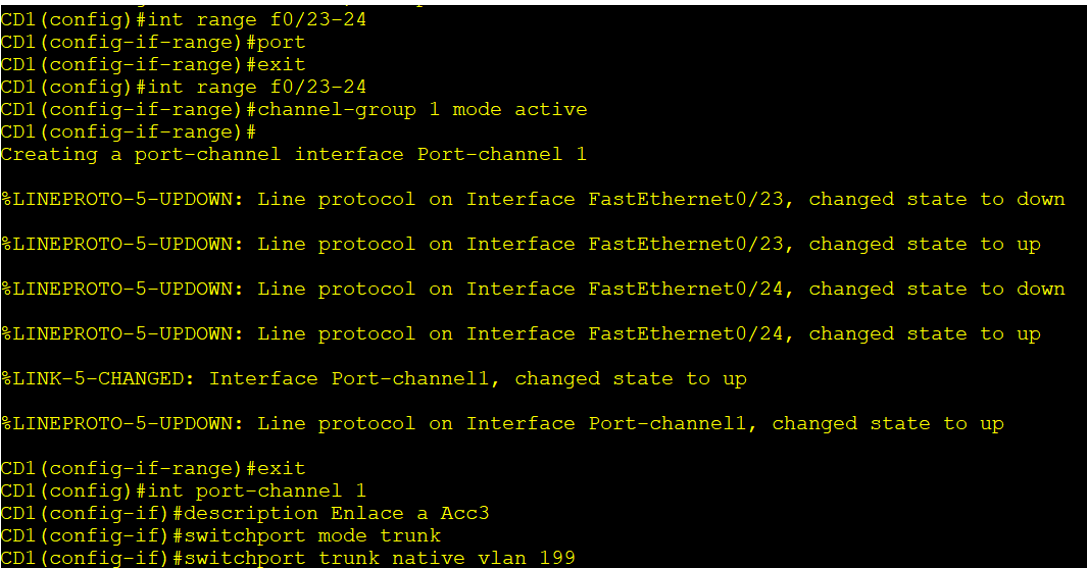

Paso 2: Configurar el segundo Switch (CD1)

Para que el EtherChannel se levante, el otro extremo debe tener una configuración compatible.

Como puedes ver, la configuración en CD1 es una imagen espejo de la de Acc3. El modo active en ambos extremos asegura que negociarán y formarán el enlace LACP.

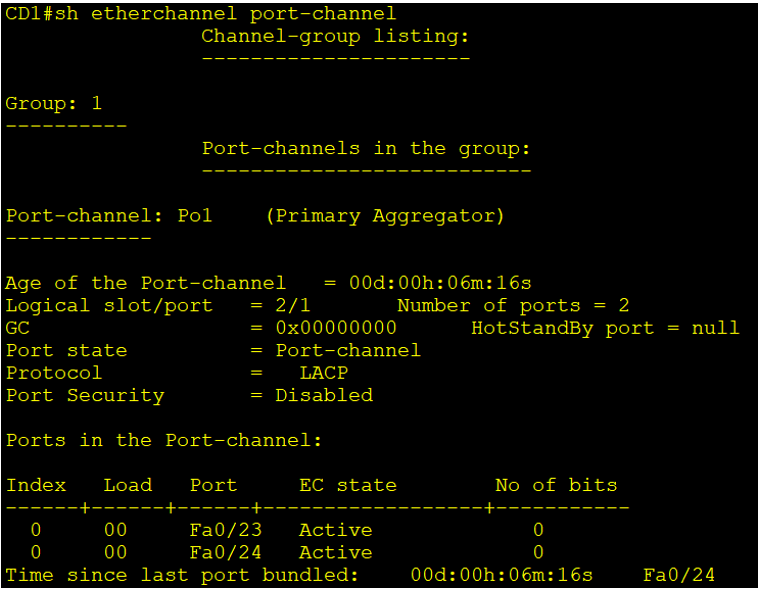

Paso 3: Verificar el EtherChannel

Una vez configurado en ambos extremos, podemos verificar su estado con el comando show etherchannel summary o, para más detalle, show etherchannel port-channel.

Este resultado nos confirma varios puntos importantes:

- Protocol = LACP: El protocolo de negociación utilizado es LACP, como esperábamos.

- Ports in the Port-channel: Las interfaces Fa0/23 y Fa0/24 están listadas y en estado Active, lo que significa que están correctamente agrupadas y pasando tráfico.

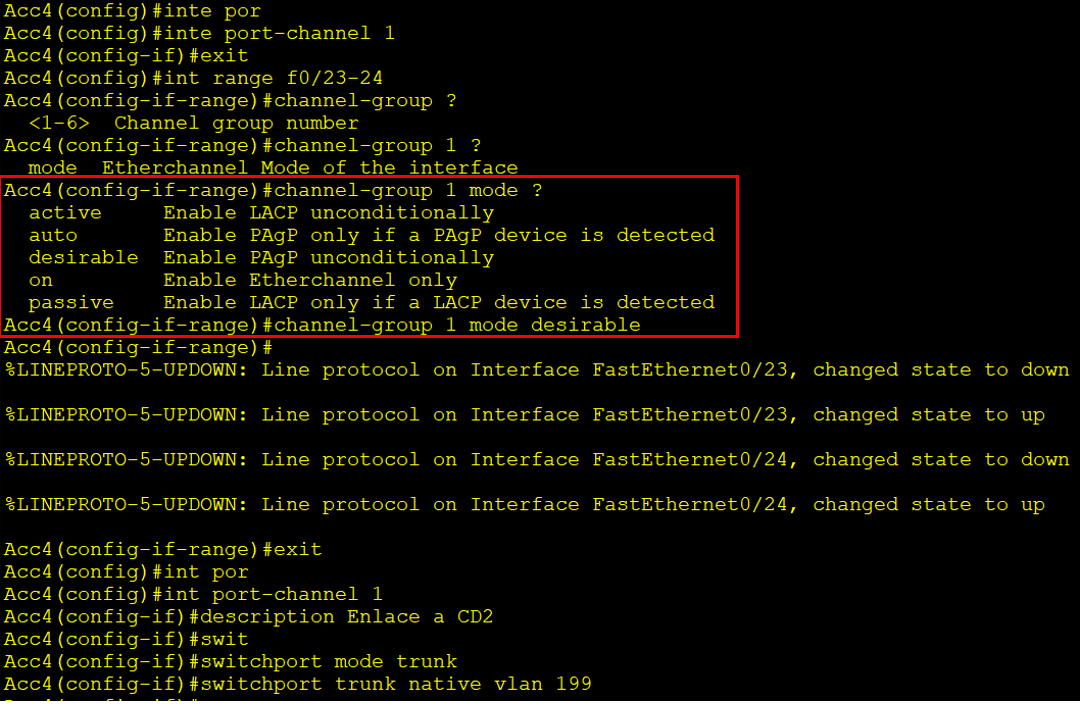

Alternativa: Configuración con PAgP

Si estuvieras en un entorno completamente Cisco y prefirieras usar PAgP, la configuración es muy similar, pero los modos de negociación cambian.

Esta imagen muestra las diferentes opciones de modo disponibles al configurar un EtherChannel. Es crucial entender qué hace cada uno para asegurar que el canal se forme correctamente y para evitar problemas de red. Los modos se agrupan por el protocolo de negociación que utilizan.

active (Activo): En este modo, la interfaz inicia activamente la negociación enviando paquetes LACP al otro extremo. Un puerto en modo active intentará formar un canal con otro puerto que esté en modo active o passive.

passive (Pasivo): En este modo, la interfaz no inicia la negociación LACP. En su lugar, espera a recibir paquetes LACP del otro extremo. Solo formará un canal si el otro lado está en modo active.

desirable (Deseable): Este es el modo activo de PAgP. La interfaz inicia activamente la negociación enviando paquetes PAgP. Intentará formar un canal con otro puerto que esté en modo desirable o auto.

auto: Este es el modo pasivo de PAgP. La interfaz espera a recibir paquetes PAgP antes de responder. Solo formará un canal si el otro lado está en modo desirable.

on: Este modo fuerza a la interfaz a formar parte del EtherChannel sin ningún tipo de negociación (ni LACP ni PAgP). Este modo es peligroso y debe usarse con precaución. Si un lado está configurado como on y el otro no está configurado, o está configurado para LACP/PAgP, el enlace puede parecer que funciona, pero puede crear un bucle de Spanning Tree u otros problemas de red, ya que un switch cree que es un enlace lógico y el otro no. Solo debe usarse cuando se conecta a un dispositivo que no soporta protocolos de negociación, como un servidor.

Recomendación y Mejor Práctica

Utiliza LACP siempre que sea posible: Al ser un estándar abierto, garantiza la compatibilidad entre diferentes fabricantes.

Configura ambos extremos en modo active: Aunque active-passive funciona, configurar ambos como active es una declaración de intenciones más explícita y robusta. Asegura que ambos lados están intentando formar el canal, lo que facilita el troubleshooting.

Evita el modo on a menos que sea estrictamente necesario: El riesgo de una mala configuración que cause un bucle es demasiado alto. Siempre prefiere un protocolo de negociación.

Más Allá de la Capa 2: EtherChannel Enrutado (Capa 3)

Si bien EtherChannel se usa comúnmente para agregar enlaces troncales de Capa 2, su poder no se detiene ahí. En redes con switches multicapa (Capa 3), también podemos crear EtherChannels Enrutados. El objetivo es crear un único enlace lógico de alta capacidad y redundancia entre dos switches, pero para enrutar paquetes IP en lugar de reenviar tramas Ethernet.

Esto es extremadamente útil para las interconexiones entre la capa de distribución y la capa de núcleo de una red.

La Diferencia Fundamental: No hay Spanning Tree

Una de las ideas principales a tener en cuenta es que Spanning Tree Protocol (STP) no opera en interfaces de Capa 3. Las interfaces enrutadas no son parte de ninguna VLAN y no reenvían broadcasts de Capa 2; por el contrario, son el límite de un dominio de broadcast. Como resultado, no hay riesgo de bucles de conmutación en estos enlaces, y STP está inactivo es irrelevante para ellos.

Configuración de un EtherChannel de Capa 3

El proceso es similar al de Capa 2, pero con un paso inicial clave: convertir los puertos físicos en puertos enrutados.

Switch1(config)#interface range GigabitEthernet 1/0/1 - 2

Switch1(config-if-range)#no switchport

Switch1(config-if-range)#channel-group 1 mode active

Switch1(config-if-range)#exit

Switch1(config)#interface port-channel 1

Switch1(config-if)#ip address 192.168.0.1 255.255.255.252

Switch1(config-if)#no shutdown

Switch2(config)#interface range GigabitEthernet 1/0/1 - 2

Switch2(config-if-range)#no switchport

Switch2(config-if-range)#channel-group 1 mode active

...

Analicemos esta configuración:

-

no switchport: Este es el comando más importante. Se aplica a las interfaces físicas y las convierte de puertos de Capa 2 (switchports) a puertos de Capa 3 (enrutados). Una vez que un puerto está en este modo, ya no se le pueden asignar VLANs ni configurarlo como troncal. -

channel-group 1 mode active: Este comando es idéntico al de la configuración de Capa 2. Agrupa los puertos físicos en un canal LACP. -

interface port-channel 1: Al igual que antes, la configuración principal se realiza en la interfaz lógica Port-channel. -

ip address ...: Aquí está la diferencia clave. En lugar de switchport mode trunk, asignamos una dirección IP directamente a la interfaz Port-channel, convirtiéndola en una interfaz enrutable.

Integración con Protocolos de Enrutamiento (OSPF)

Un enlace de Capa 3 por sí solo no es útil si no participa en un protocolo de enrutamiento para intercambiar rutas con otros dispositivos de la red. El Port-channel enrutado actúa como cualquier otra interfaz de Capa 3 y puede ser incluido en un proceso de enrutamiento como OSPF.

Switch1(config)#ip routing

Switch1(config)#router ospf 1

Switch1(config-router)#network 192.168.0.0 0.0.0.255 area 0

Explicación de los comandos:

-

ip routing: Este comando global es fundamental. Habilita la funcionalidad de enrutamiento en el switch multicapa. Sin él, el switch actúa solo en Capa 2. -

router ospf 1: Inicia el proceso de enrutamiento OSPF con el ID de proceso 1. -

network 192.168.0.0 0.0.0.255 area 0: Esta instrucción le dice a OSPF que habilite el protocolo en cualquier interfaz cuya dirección IP se encuentre dentro de este rango. Nuestro Port-channel 1 con la IP 192.168.0.1 coincide con este rango, por lo que el switch comenzará a enviar paquetes “Hello” de OSPF a través del EtherChannel para formar una adyacencia con el switch vecino.

Metodología para la Solución de Problemas

Cuando surgen problemas, sigue estos pasos:

- Identificar la VLAN Afectada: El primer paso es siempre saber qué VLAN está experimentando el problema.

- Verificar la Topología Física y de VLANs: Asegúrate de que los enlaces troncales (trunks) entre switches estén permitiendo el paso de la VLAN afectada.

- Identificar el Puente Raíz para la VLAN Afectada: En uno de los switches, ejecuta

show spanning-tree vlan <VLAN_ID>. ¿Es el switch que usted esperaba que fuera el raíz? - Trazar la Ruta Lógica: A partir del raíz, sigue los roles de los puertos (Root, Designated, Alternate) para entender el camino que el tráfico está tomando y dónde están los bloqueos. Un puerto puede estar reenviando para la VLAN 10 pero bloqueado para la VLAN 20 en el mismo enlace físico.

- Revisar la Configuración: Comprueba la configuración de prioridad en los switches principales. La falta de una configuración explícita es la causa más común de una topología STP subóptima.

Al comprender y configurar activamente Spanning Tree, los administradores pueden transformar una red vulnerable en una infraestructura robusta, eficiente y resiliente.

Para facilitar la consulta y tener una guía simplificada de los comandos utilizados en esta configuración, puedes dirigirte a nuestra chuleta de comandos aquí: Guía de Comandos de STP.

- Spanning Tree Protocol

- STP

- Redes Cisco

- Switching

- Networking

- Protocolos De Red

- Cisco IOS

- Configuración Cisco

- PVST+

- Rapid PVST+

- PortFast

- BPDU Guard

- Root Guard

- Troubleshooting Redes

- Alta Disponibilidad

- VLAN