Arquitecturas WAN

Una WAN (Wide Area Network) es una red que se extiende sobre una gran área geográfica, conectando múltiples LANs (Local Area Networks). A diferencia de las LANs, que conectan dispositivos dentro de un área limitada (como una oficina o edificio), las WANs permiten la comunicación entre oficinas, centros de datos y otras ubicaciones geográficamente dispersas de una empresa.

El término WAN es a menudo utilizado para referirse a la conectividad entre las ubicaciones de una empresa, mientras que Internet se refiere a una red pública global. Sin embargo, muchas WANs corporativas utilizan Internet como infraestructura subyacente, creando redes privadas virtuales (VPNs) sobre la infraestructura pública.

A lo largo de los años, han surgido y evolucionado diversas tecnologías WAN. Algunas de estas tecnologías, consideradas “legado” (legacy) en países desarrollados, aún pueden estar en uso en otras regiones. Es importante comprender las diferentes arquitecturas y sus características para diseñar y gestionar redes eficientes y seguras.

1. Conexión Dedicada (Línea Arrendada)

Una conexión dedicada, también conocida como línea arrendada o línea alquilada, es un enlace físico dedicado que conecta directamente dos sitios, como una oficina y un centro de datos. Estas líneas proporcionan un camino exclusivo para el tráfico de datos, ofreciendo una alta fiabilidad y rendimiento predecible.

Las líneas arrendadas suelen utilizar protocolos de encapsulación serial como PPP (Point-to-Point Protocol) o HDLC (High-Level Data Link Control) para transmitir datos. La velocidad y el tipo de línea arrendada se definen por estándares que varían según la región:

| Estándar | Región / Sistema | Velocidad | Descripción |

|---|---|---|---|

| T1 | Norteamérica (T-Carrier) | 1.544 Mbit/s | Transporta 24 canales DS0 de 64 Kbit/s cada uno. Es el nivel básico de transmisión digital en el sistema T. |

| T2 | Norteamérica (T-Carrier) | 6.312 Mbit/s | Agrupa 4 líneas T1 (96 canales DS0). Utilizado en enlaces troncales de mayor capacidad. |

| T3 | Norteamérica (T-Carrier) | 44.736 Mbit/s | Integra 28 líneas T1 (672 canales DS0). Se usa para interconexión entre centrales o grandes redes. |

| E1 | Europa (CEPT) | 2.048 Mbit/s | Transporta 32 canales E0 de 64 Kbit/s (30 de voz/datos + 2 de control). Equivalente europeo del T1. |

| E2 | Europa (CEPT) | 8.448 Mbit/s | Agrupa 4 enlaces E1 (128 canales E0). Usado para troncales de mediana capacidad. |

| E3 | Europa (CEPT) | 34.368 Mbit/s | Agrupa 16 enlaces E1 (512 canales E0). Utilizado en redes troncales y de transporte. |

Aunque las líneas arrendadas ofrecen baja latencia, alta fiabilidad y un ancho de banda dedicado, su costo de implementación y mantenimiento es elevado. Debido a esto, las tecnologías Ethernet WAN, que ofrecen una mayor flexibilidad y costos más bajos, se están volviendo más populares, especialmente ante el aumento de la demanda de mayor ancho de banda y servicios gestionados.

🧐 Topología HUB-SPOKE con líneas dedicadas, todas las sucursales (spokes) se comunican de forma indirecta a través de un sitio central (hub), que actúa como punto de concentración del tráfico. Cada enlace dedicado conecta el hub con un spoke, simplificando la gestión y el control del tráfico, aunque limita la comunicación directa entre las sucursales. Este modelo es común en redes WAN corporativas donde se prioriza la centralización del acceso y la administración.

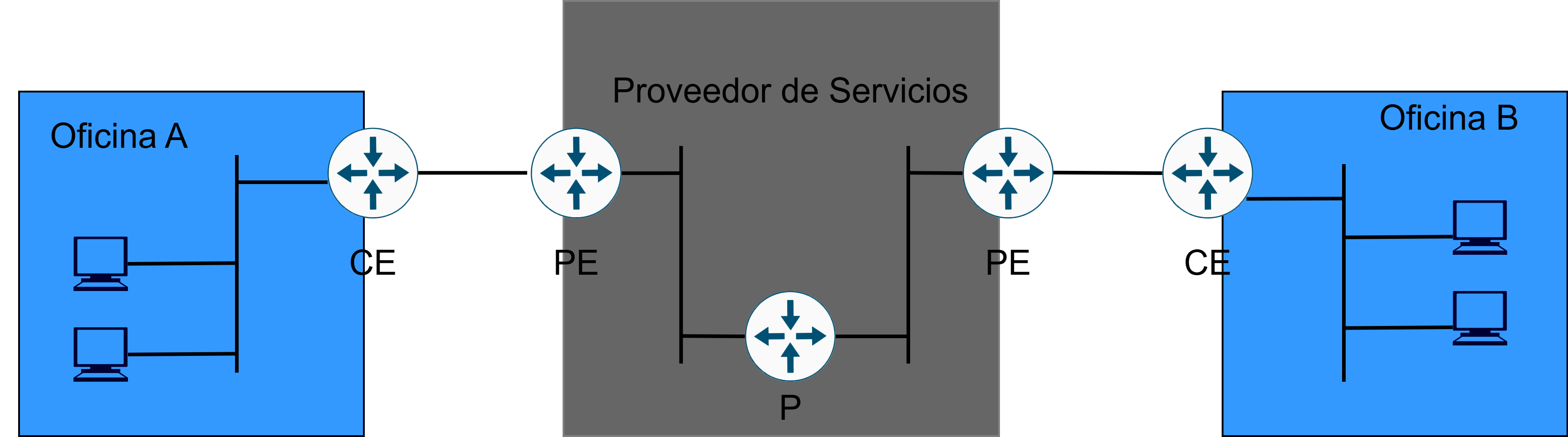

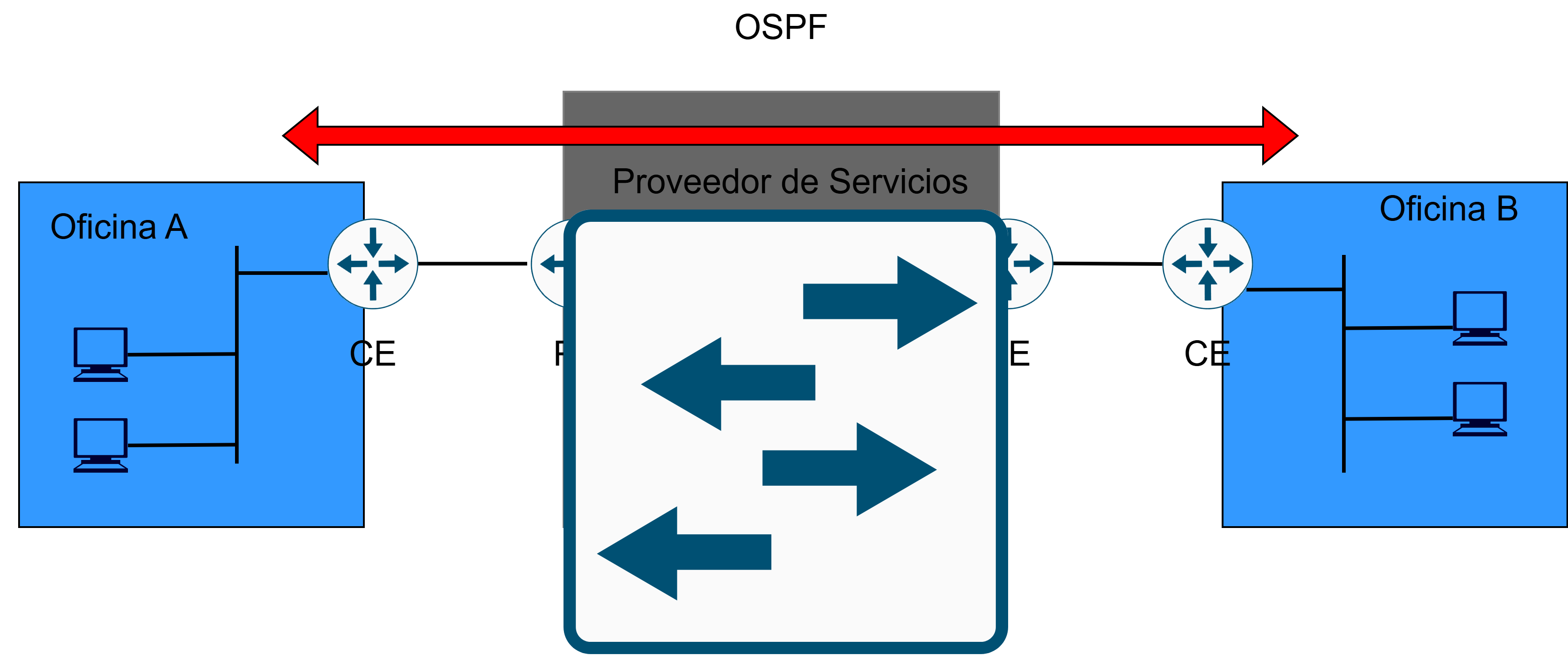

2. MPLS (Multiprotocol Label Switching)

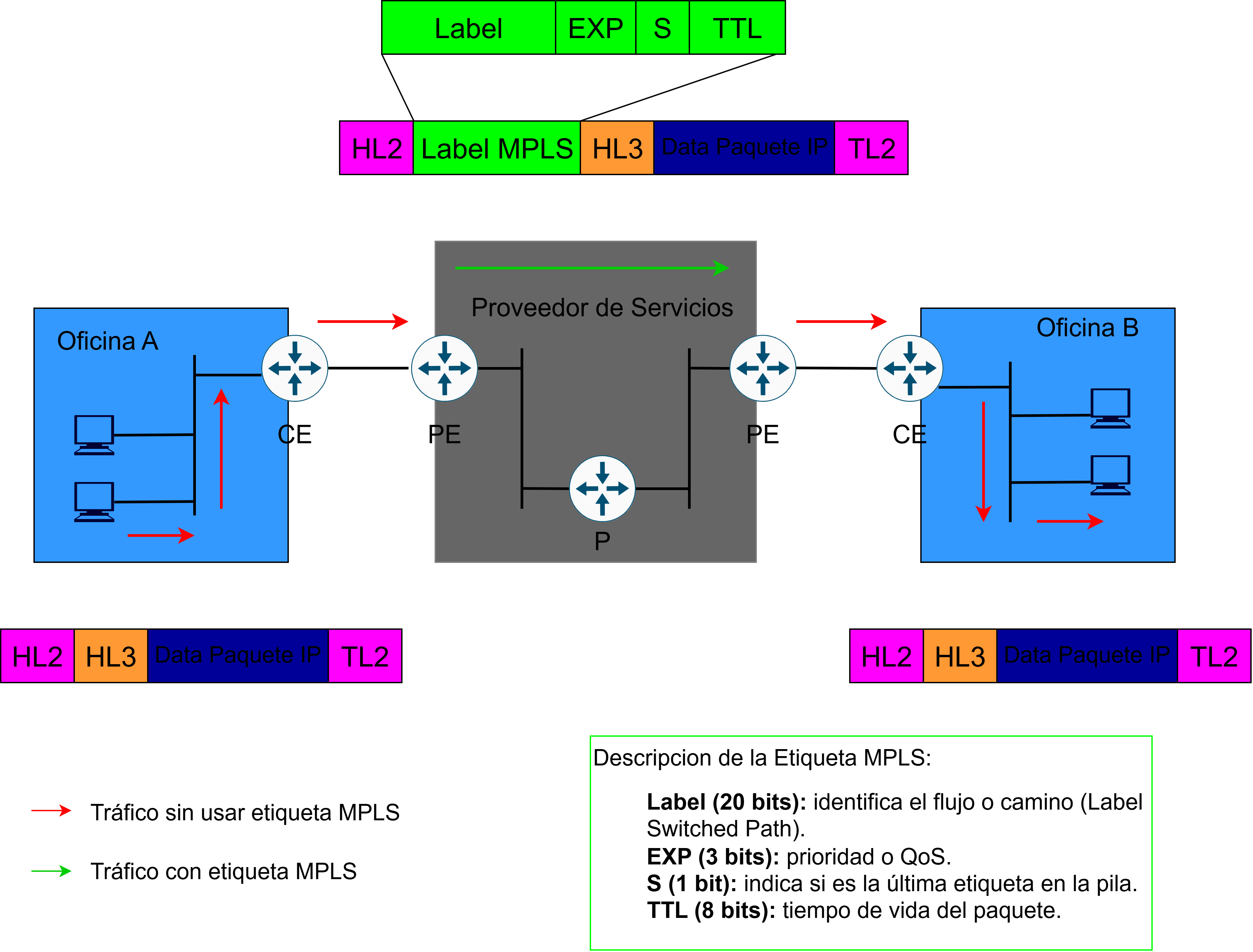

MPLS es un mecanismo de reenvío de paquetes de alta velocidad que opera en la capa 2.5 del modelo OSI, a medio camino entre la capa de enlace de datos y la capa de red. En lugar de reenviar paquetes basándose únicamente en direcciones IP (como en el enrutamiento tradicional), MPLS utiliza “etiquetas” (labels) para tomar decisiones de reenvío.

2.1 Conceptos clave en MPLS:

- Etiquetas (Labels): Son identificadores cortos y de longitud fija que se añaden a los paquetes de datos. Los routers MPLS utilizan estas etiquetas para tomar decisiones de reenvío rápidas.

- CE (Customer Edge) Router: Es el router del cliente que se conecta a la red MPLS del proveedor de servicios.

- PE (Provider Edge) Router: Es el router del proveedor de servicios que se conecta directamente a los routers CE de los clientes. Los PE routers son los puntos de entrada y salida de la red MPLS.

- P (Provider) Router: Es un router dentro de la red del proveedor de servicios que solo reenvía tráfico basado en etiquetas MPLS. No interactúa directamente con los routers CE de los clientes y no ejecuta IP a nivel de cliente.

2.2 Cómo funciona MPLS:

- Cuando un paquete entra en la red MPLS desde un router CE, el PE router de entrada clasifica el paquete y le asigna una etiqueta.

- Los routers P dentro de la red MPLS reenvían el paquete basándose únicamente en estas etiquetas. Este proceso de “intercambio de etiquetas” es más rápido que el enrutamiento tradicional basado en direcciones IP.

- Cuando el paquete llega al PE router de salida, la etiqueta se elimina y el paquete se reenvía a su destino final, que suele ser otro router CE del cliente.

2.3 MPLS y VPNs:

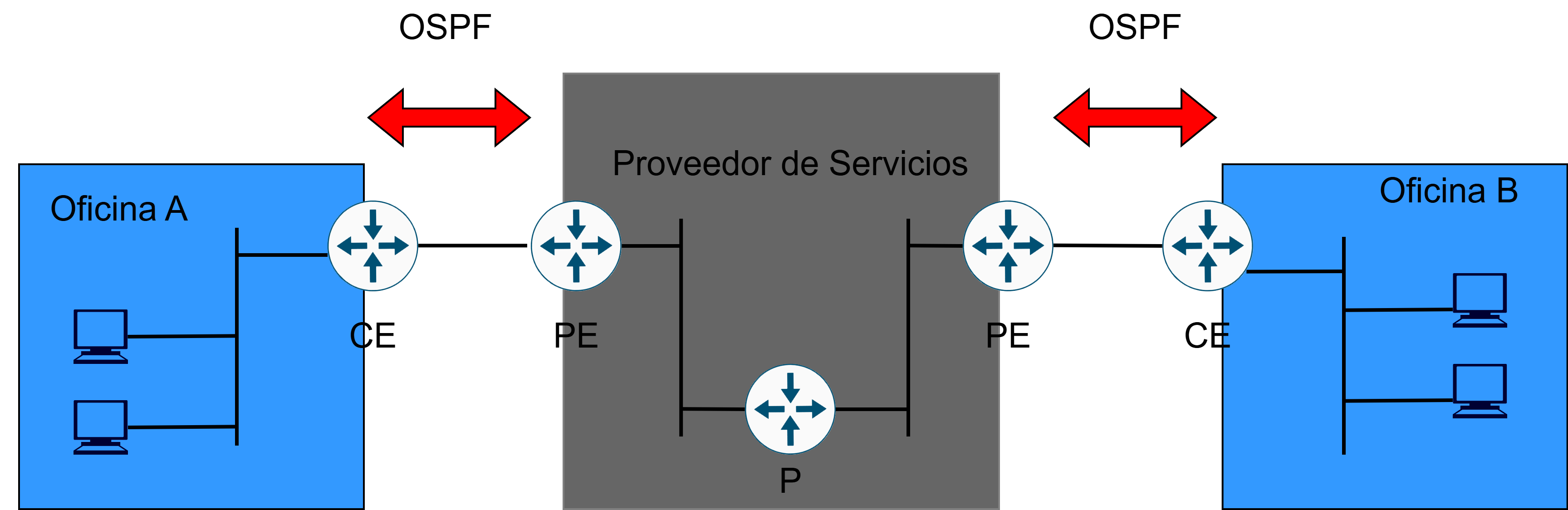

MPLS es fundamental para la creación de VPNs (Virtual Private Networks) sobre la infraestructura de un proveedor de servicios. Al combinar MPLS con VPNs de Capa 3 (MPLS Layer 3 VPNs), las empresas pueden crear redes privadas seguras y escalables que conectan sus diversas ubicaciones a través de la red compartida del proveedor. Hay dos tipos principales de VPNs MPLS:

1. MPLS Layer 3 VPNs:

- En una MPLS Layer 3 VPN, el proveedor de servicios participa en el enrutamiento IP de los clientes. El PE router del proveedor de servicios intercambia información de enrutamiento con los CE routers del cliente.

- Los PE routers mantienen tablas de enrutamiento separadas (VRF - Virtual Routing and Forwarding) para cada VPN de cliente, lo que garantiza el aislamiento del tráfico entre diferentes clientes.

- El PE router es el “siguiente salto” para las rutas estáticas o dinámicas (como OSPF) anunciadas por el CE router.

- Los routers CE se comportan como si estuvieran directamente conectados y compartiendo el mismo segmento de red IP, a pesar de estar físicamente separados por la red MPLS del proveedor.

2. MPLS Layer 2 VPNs (VPWS/VPLS):

- En una MPLS Layer 2 VPN, el proveedor de servicios no participa en el enrutamiento IP del cliente; en cambio, emula una conexión de Capa 2 (como Ethernet o Frame Relay) entre los sitios del cliente.

- Los clientes perciben un servicio de Capa 2 punto a punto (Virtual Private Wire Service - VPWS) o punto a multipunto (Virtual Private LAN Service - VPLS) a través de la red MPLS del proveedor.

- Los PE routers del proveedor de servicios reenvían los frames de Capa 2 del cliente a través de los túneles MPLS. El enrutamiento IP (o cualquier otro protocolo de Capa 3) es manejado completamente por los equipos del cliente (CE routers) sobre esta infraestructura de Capa 2 emulada.

- Esta arquitectura es útil cuando los clientes desean tener control total sobre su propio enrutamiento de Capa 3 y necesitan la capacidad de ejecutar protocolos de enrutamiento que dependan de la multidifusión o difusión (como OSPF o EIGRP), lo cual sería más complejo de lograr directamente en una MPLS Layer 3 VPN sin configuraciones adicionales como GRE.

La red del proveedor de servicio se comporta como si fuese un Switch para los routers CE.

😎 MPLS es una tecnología flexible que puede ser utilizada con diversas tecnologías de acceso para conectar a los clientes a la red del proveedor de servicios, incluyendo:

- Ethernet (fibra óptica)

- 4G/5G (inalámbrico)

- CATV (Cable TV)

- Serial

3. Conexiones a Internet

Existen numerosas formas de conectar una red a Internet. Las empresas pueden utilizar una variedad de tecnologías WAN, como líneas arrendadas y VPNs MPLS, para construir su infraestructura de red corporativa. Sin embargo, para la conectividad a Internet de consumo y PYMES, las tecnologías de acceso más comunes incluyen CATV (Cable TV) y DSL (Digital Subscriber Line).

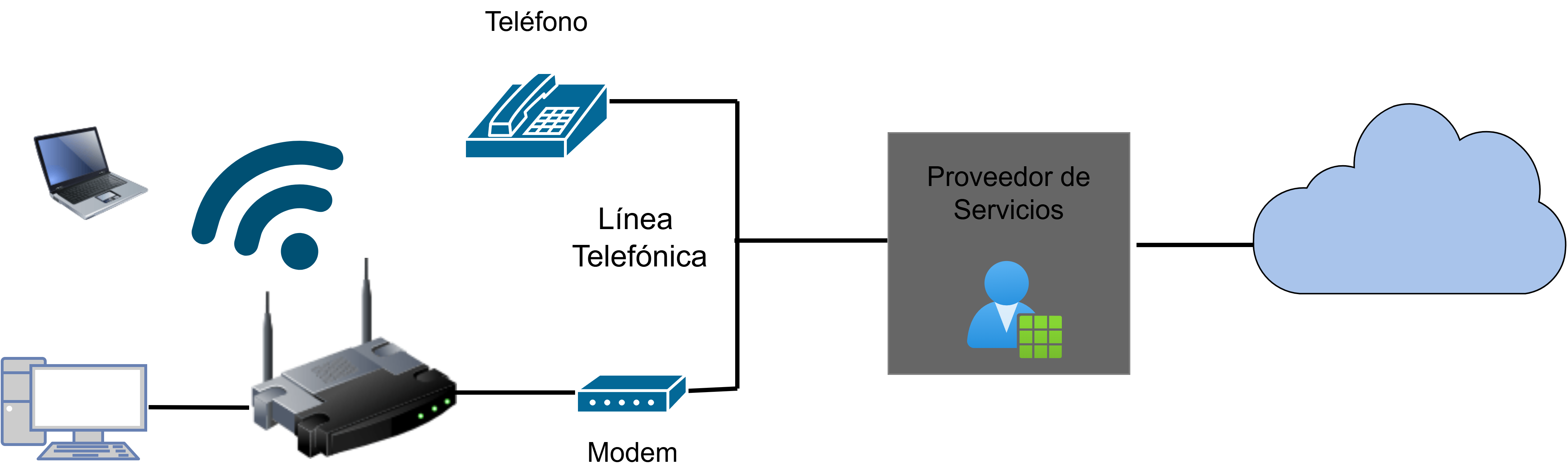

Digital Subscriber Line (DSL)

DSL es una tecnología que proporciona conectividad a Internet a través de líneas telefónicas de cobre existentes, las mismas que se utilizan para llamadas de voz. Un dispositivo clave en esta tecnología es el módem-demodulador (módem DSL), que convierte las señales digitales de la computadora en señales analógicas para su transmisión a través de la línea telefónica y viceversa.

Originalmente, los módems DSL eran dispositivos separados. Sin embargo, en la actualidad, es común que la funcionalidad del módem DSL esté integrada en un “router doméstico” o “router de banda ancha”, que también proporciona funciones de enrutamiento y Wi-Fi.

El servicio DSL se conecta a un proveedor de servicios (ISP) a través de la infraestructura telefónica, ofreciendo conectividad a Internet para hogares y pequeñas empresas.

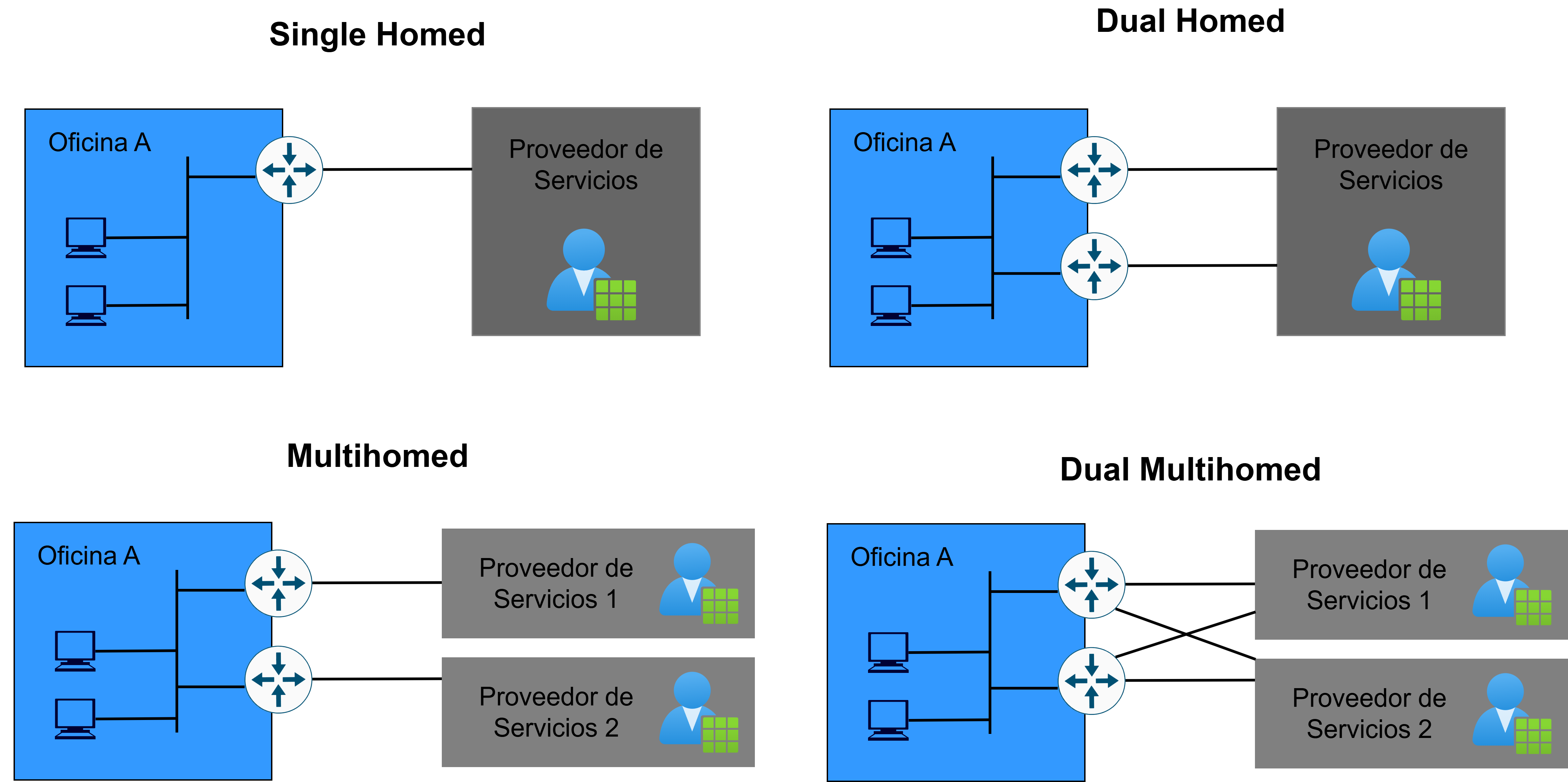

3.1 Conexiones a Internet Redundantes

Para garantizar la disponibilidad continua del servicio de Internet, es crucial implementar conexiones redundantes. Existen diferentes configuraciones para lograr esta redundancia:

- Single Homed: Una única conexión a un solo proveedor de servicios de Internet (ISP). No ofrece redundancia.

- Dual Homed: Dos conexiones al mismo ISP. Proporciona redundancia contra fallos en una de las conexiones o equipos, pero no contra un fallo total del ISP.

- Multihomed: Una conexión a cada uno de dos ISPs diferentes. Ofrece mayor redundancia, ya que protege contra fallos en un ISP.

- Dual Multihomed: Dos conexiones a cada uno de dos ISPs diferentes. Esta es la configuración más robusta, proporcionando la máxima redundancia contra múltiples puntos de fallo.

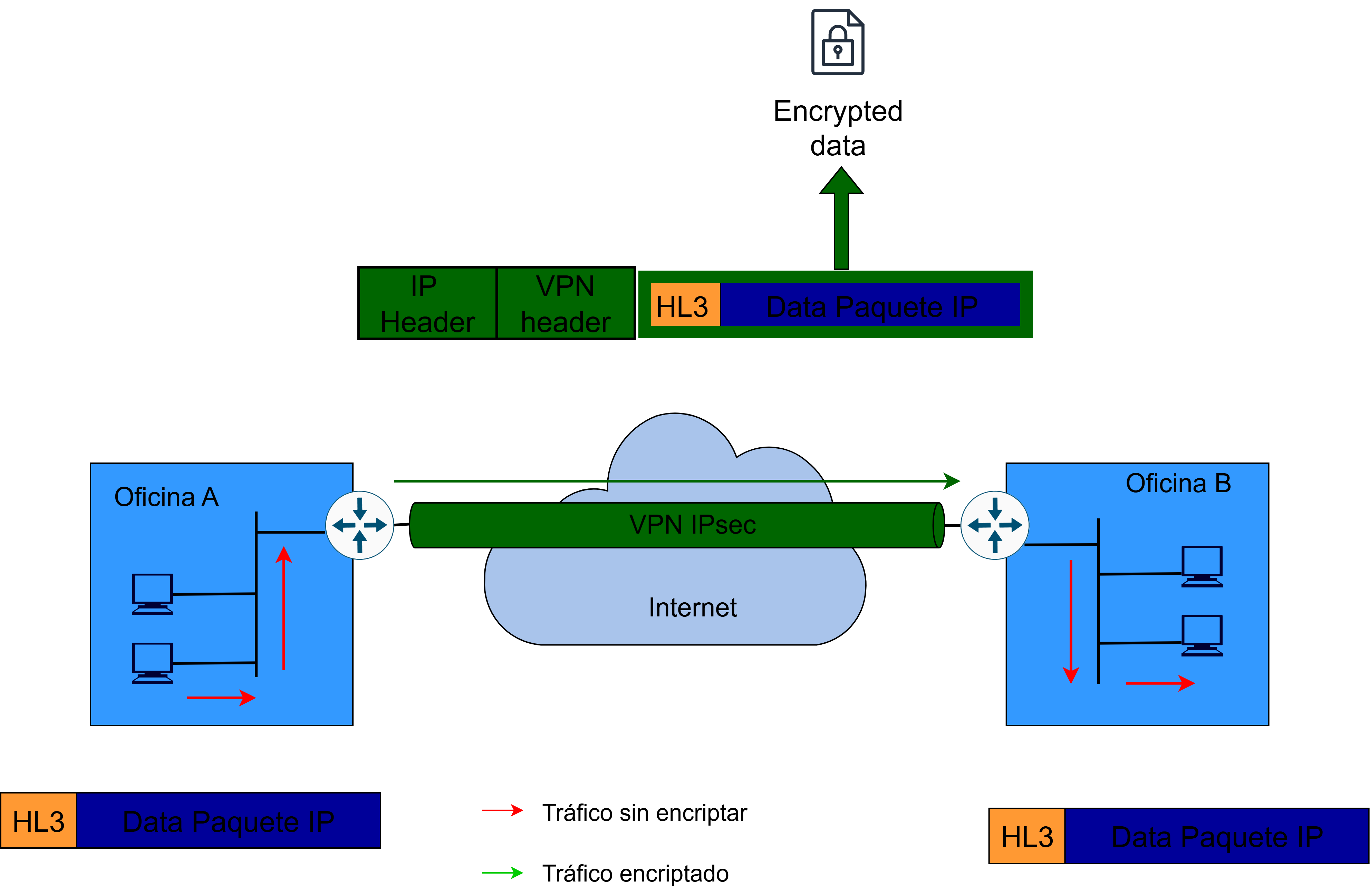

4. VPNs (Virtual Private Networks)

Las VPNs permiten establecer conexiones seguras a través de redes públicas, como Internet. Esto es crucial para proteger la privacidad y la integridad de los datos cuando se transmiten a través de una red no confiable. Las VPNs crean un “túnel” encriptado entre dos puntos, haciendo que los datos viajen de forma segura a través de una red compartida.

Existen dos tipos principales de VPNs:

-

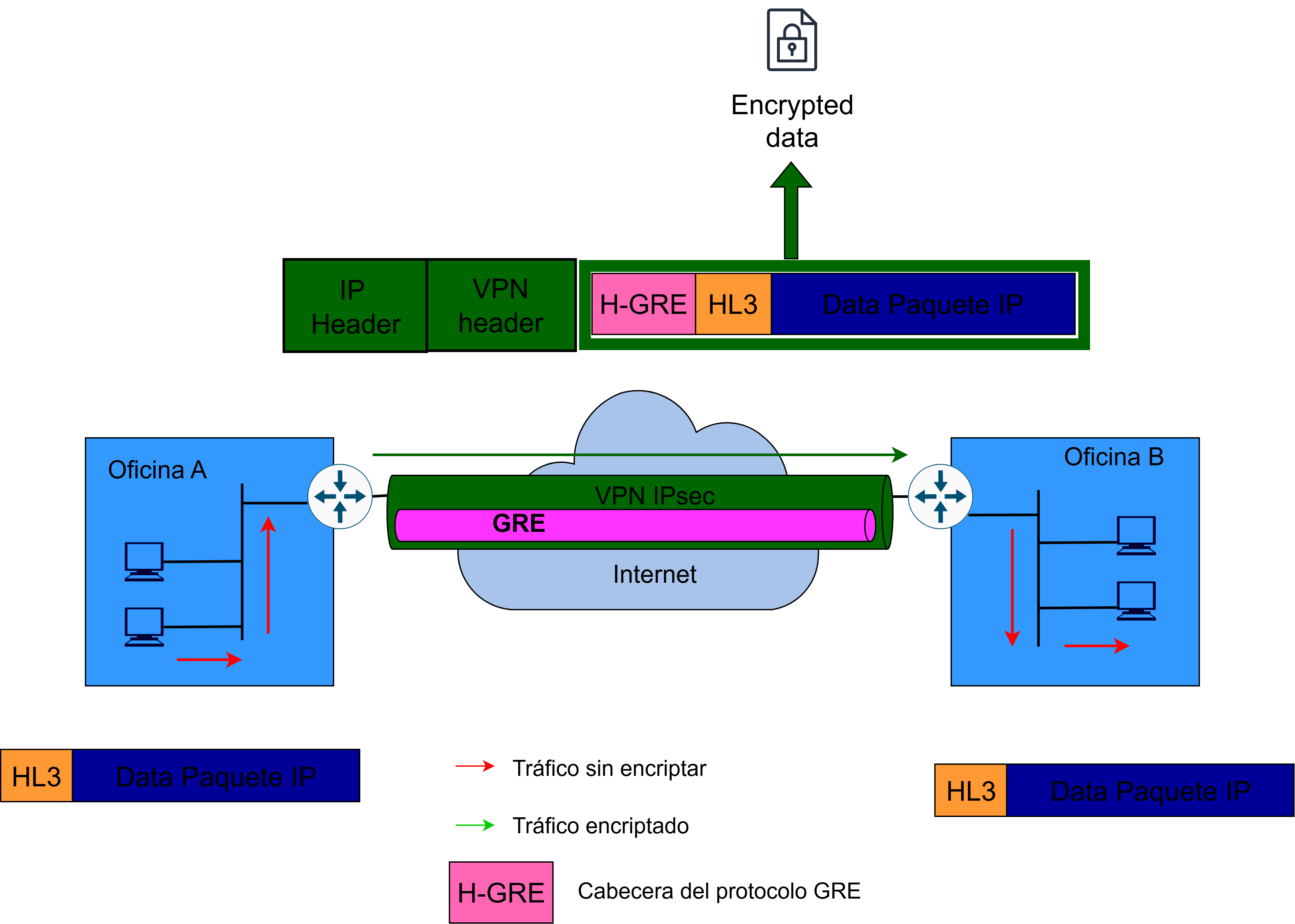

VPNs Site-to-Site (IPSec):

Las VPNs Site-to-Site se utilizan para conectar redes enteras, como las LANs de dos oficinas diferentes, a través de Internet. El protocolo más común para implementar VPNs Site-to-Site es IPSec (Internet Protocol Security).

Cómo funciona IPSec VPN Site-to-Site:

- El router de origen recibe datos no encriptados.

- El router encripta los datos y añade una cabecera VPN (IPSec) y una nueva cabecera IP.

- El paquete encriptado y encapsulado se envía a través del túnel IPSec a través de Internet.

- El router de destino recibe el paquete encriptado.

- El router desencripta los datos, elimina las cabeceras VPN y la nueva cabecera IP, y reenvía el paquete original a su destino final dentro de la red de destino.

En una VPN Site-to-Site, se establece un túnel entre dos “endpoints” (generalmente los routers de cada sitio). Todo el tráfico que atraviesa este túnel está encriptado, lo que asegura la confidencialidad de los datos.

Consideraciones adicionales sobre IPSec:

- GRE over IPSec: GRE (Generic Routing Encapsulation) es un protocolo de tunelización que permite encapsular una variedad de protocolos de capa de red dentro de un túnel IP. Cuando se utiliza GRE sobre IPSec, se crea un túnel GRE para transportar el tráfico, y luego este túnel GRE se protege con IPSec. Esto es útil porque IPSec por sí solo no soporta la difusión y la multidifusión, que son necesarias para algunos protocolos de enrutamiento dinámico. Al encapsular GRE en IPSec, se puede transportar tráfico de difusión/multidifusión de forma segura.

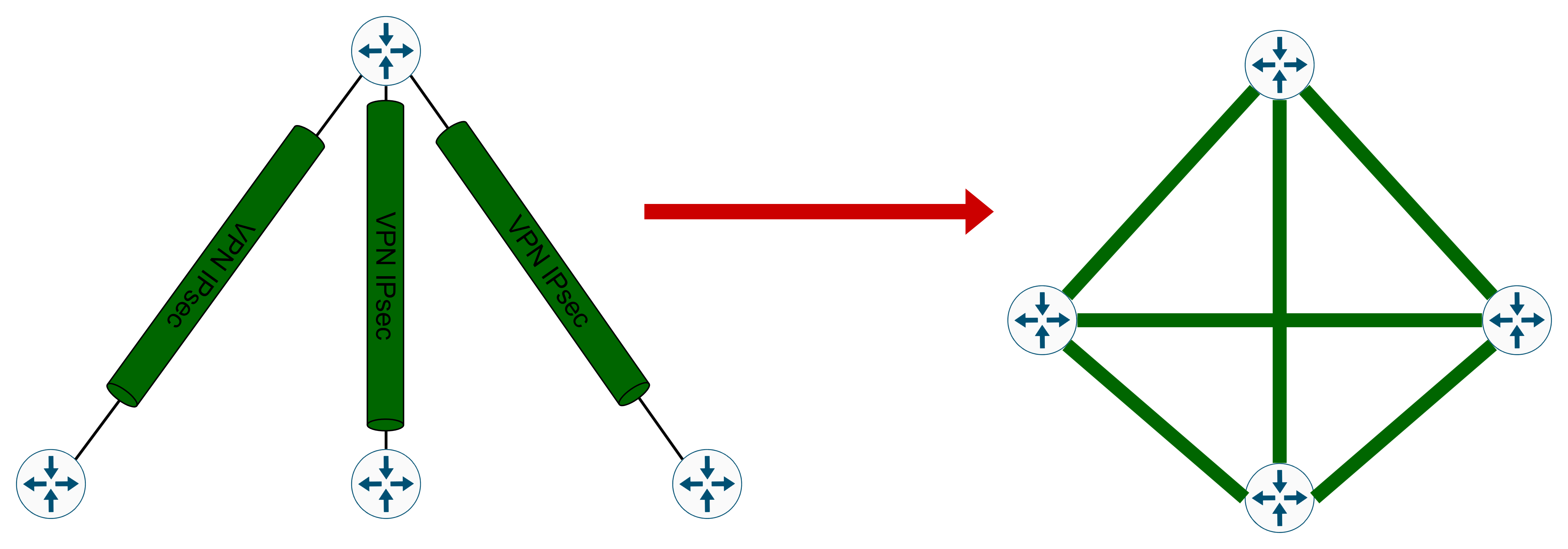

- DMVPN (Dynamic Multipoint VPN): DMVPN es una solución de Cisco de VPN escalable que permite la comunicación dinámica entre múltiples sitios sin necesidad de configurar manualmente un túnel entre cada par de sitios. Los routers “spoke” pueden formar túneles IPSec bajo demanda con un router “hub” o directamente entre sí. Esto simplifica enormemente la configuración y gestión de VPNs en redes con un gran número de sitios.

-

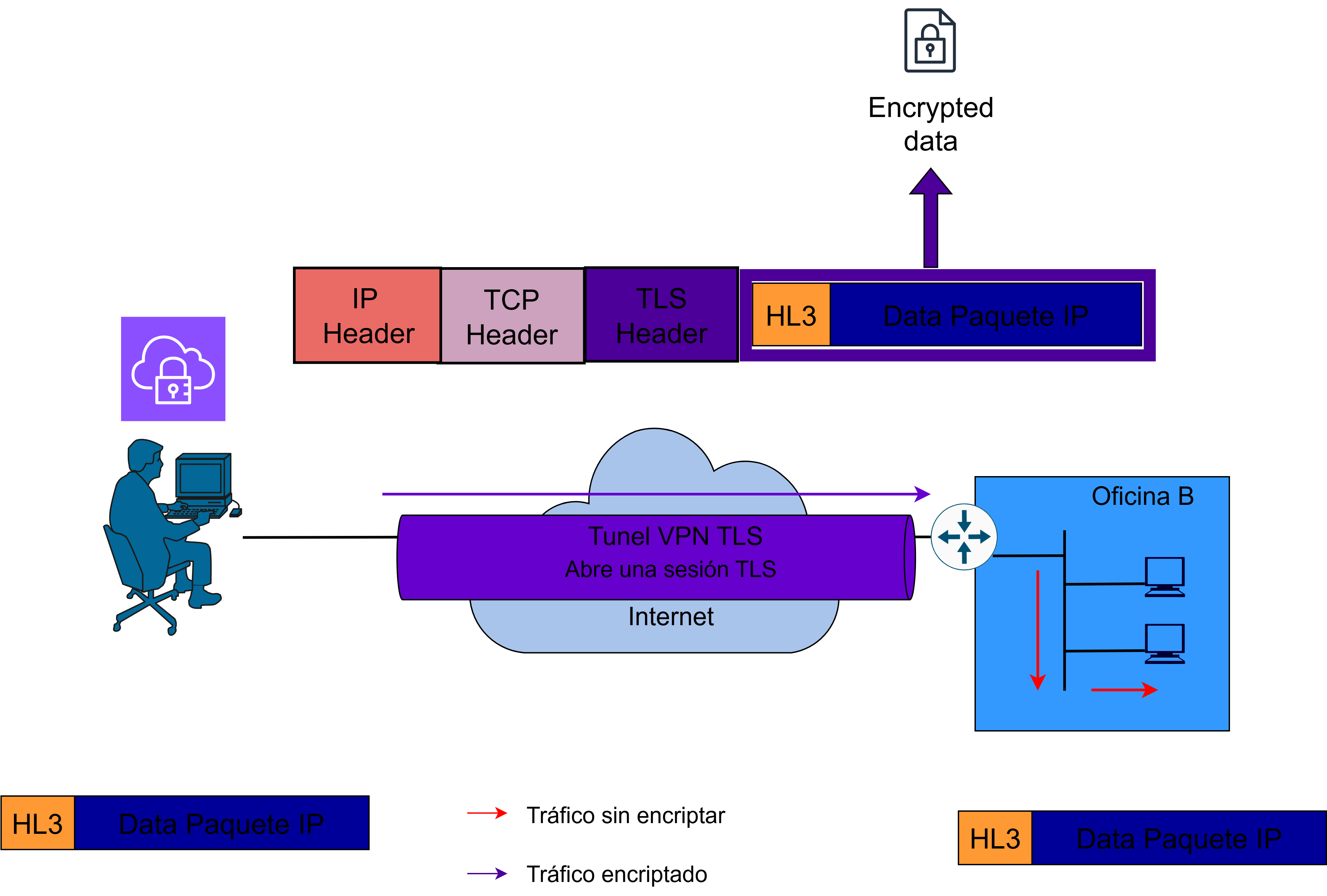

VPNs de Acceso Remoto:

Las VPNs de Acceso Remoto permiten a usuarios individuales (como empleados que trabajan desde casa o que viajan) acceder de forma segura a los recursos internos de la red de la empresa a través de Internet. A diferencia de las VPNs Site-to-Site, que conectan redes, las VPNs de Acceso Remoto conectan un dispositivo individual (PC, portátil, smartphone) a una red corporativa.

El protocolo más común para VPNs de Acceso Remoto es TLS (Transport Layer Security), que anteriormente se conocía como SSL (Secure Sockets Layer). TLS es el mismo protocolo que se utiliza para proteger las comunicaciones HTTPS en la web.

Cómo funciona una VPN de Acceso Remoto:

- El empleado utiliza un cliente VPN (como Cisco AnyConnect) en su dispositivo.

- El cliente VPN establece un túnel TLS con un router o firewall de la empresa configurado como servidor TLS VPN.

- Todo el tráfico entre el dispositivo del empleado y la red de la empresa se encripta y se transmite de forma segura a través de este túnel TLS.

Esto permite que los usuarios remotos accedan a los recursos de la empresa como si estuvieran físicamente conectados a la red interna, manteniendo la seguridad y la privacidad de los datos.

Diferencias clave entre VPNs Site-to-Site y de Acceso Remoto:

| Característica | VPN Site-to-Site | VPN de Acceso Remoto |

|---|---|---|

| Propósito | Conectan redes entre sí. | Conectan usuarios individuales a una red corporativa. |

| Protocolo | Generalmente utilizan IPSec. | Generalmente utilizan TLS. |

| Conexión | Proveen servicio a múltiples dispositivos dentro de los sitios conectados. | Proveen servicio a un único dispositivo final con el software cliente VPN instalado. |

- WAN

- Arquitecturas WAN

- MPLS

- MPLS Layer 3

- MPLS Layer 2

- VPN

- IPSec

- TLS

- Site-to-Site

- Acceso Remoto

- DMVPN

- GRE

- Líneas Dedicadas

- T1/E1

- Conectividad a Internet

- Redundancia

- Multihoming

- DSL

- CATV

- Proveedores ISP