Entendiendo las Redes Inalámbricas: Asociación, Tipos de APs, Seguridad y WLCs

1. Proceso de Asociación 802.11

El proceso de asociación es fundamental para que un cliente inalámbrico pueda comunicarse a través de un punto de acceso (AP). Un AP es el puente entre clientes inalámbricos y otros dispositivos. Para que el tráfico de una estación pase por el AP, debe estar asociada con él.

Existen tres estados de conexión 802.11:

- No autenticado, no asociado: El cliente aún no ha iniciado ningún proceso de autenticación o asociación.

- Autenticado, no asociado: El cliente ha sido autenticado por el AP, pero aún no se ha asociado para intercambiar tráfico.

- Autenticado y asociado: El cliente ha completado tanto la autenticación como la asociación y puede enviar tráfico a través del AP.

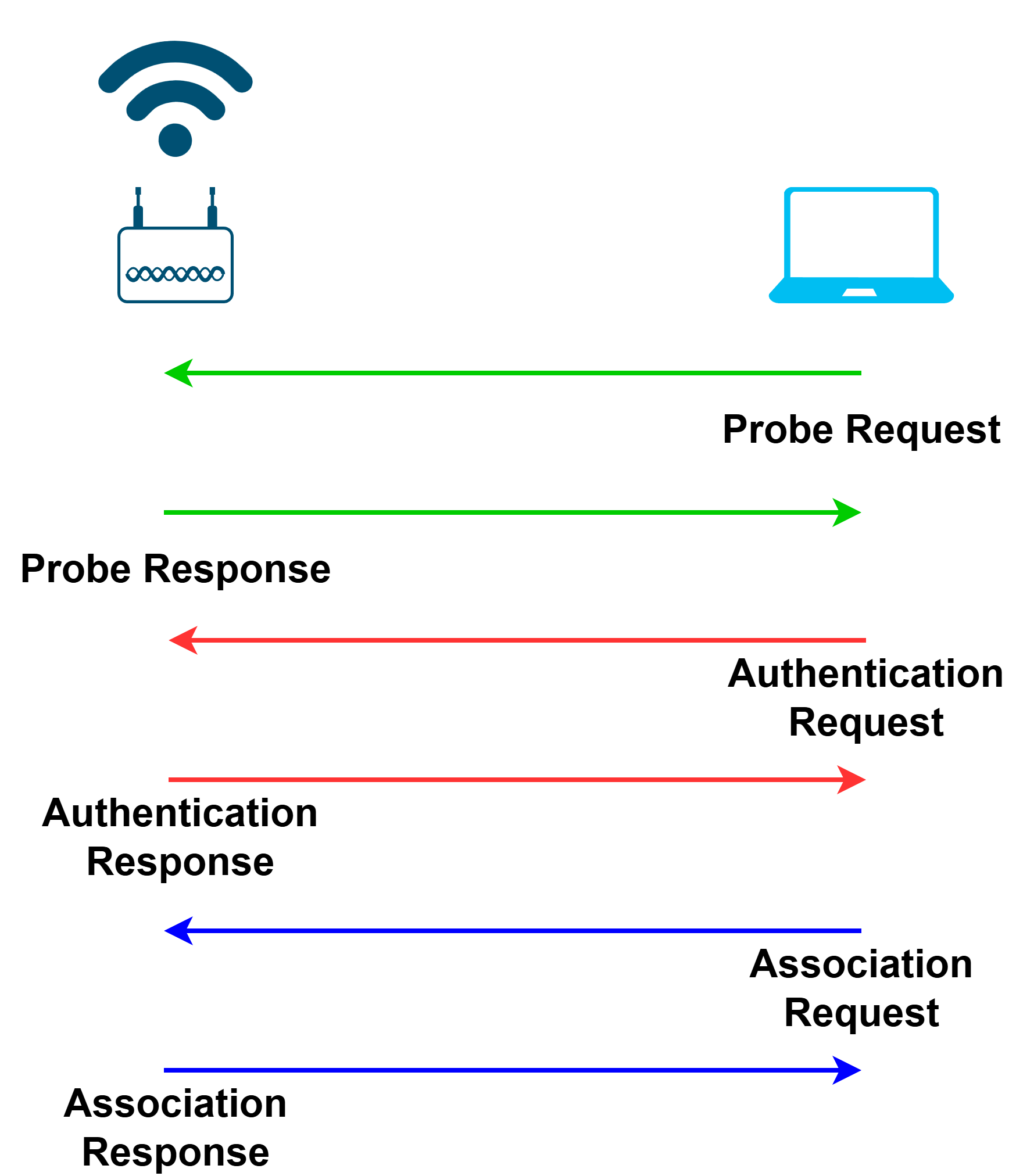

El proceso típicamente sigue estos pasos:

- Solicitud de sondeo (Probe Request): Una estación busca un BSS (Basic Service Set).

- Escaneo Activo: La estación envía solicitudes de sondeo y escucha las respuestas de sondeo de los APs.

- Escaneo Pasivo: La estación escucha los mensajes Beacon de un AP. Los mensajes Beacon son enviados periódicamente por los APs para anunciar el BSS.

- Respuesta de sondeo (Probe Response): Un AP responde a la solicitud de sondeo.

- Solicitud de autenticación (Authentication Request): El cliente intenta autenticarse con el AP.

- Respuesta de autenticación (Authentication Response): El AP responde a la solicitud de autenticación.

- Solicitud de asociación (Association Request): Si la autenticación es exitosa, el cliente solicita asociarse con el AP.

- Respuesta de asociación (Association Response): El AP confirma la asociación.

1.2 Tipos de Mensajes 802.11

Existen tres tipos principales de mensajes 802.11:

- Management: Utilizados para gestionar el BSS. Incluyen mensajes como los utilizados para realizar el proceso se asociación descrito anteriormente.

- Control: Utilizados para controlar el acceso al medio (radiofrecuencia). Ayudan en la entrega de tráfico de gestión y datos. Ejemplos: RTS (Request to Send), CTS (Clear to Send), ACK

- Data: Utilizados para enviar datos reales.

3. Tipos de Puntos de Acceso (APs)

Existen tres métodos principales de despliegue de APs inalámbricos:

- Autonomous APs (APs Autónomos)

- Lightweight APs (APs Ligeros)

- Cloud-based APs (APs Basados en la Nube)

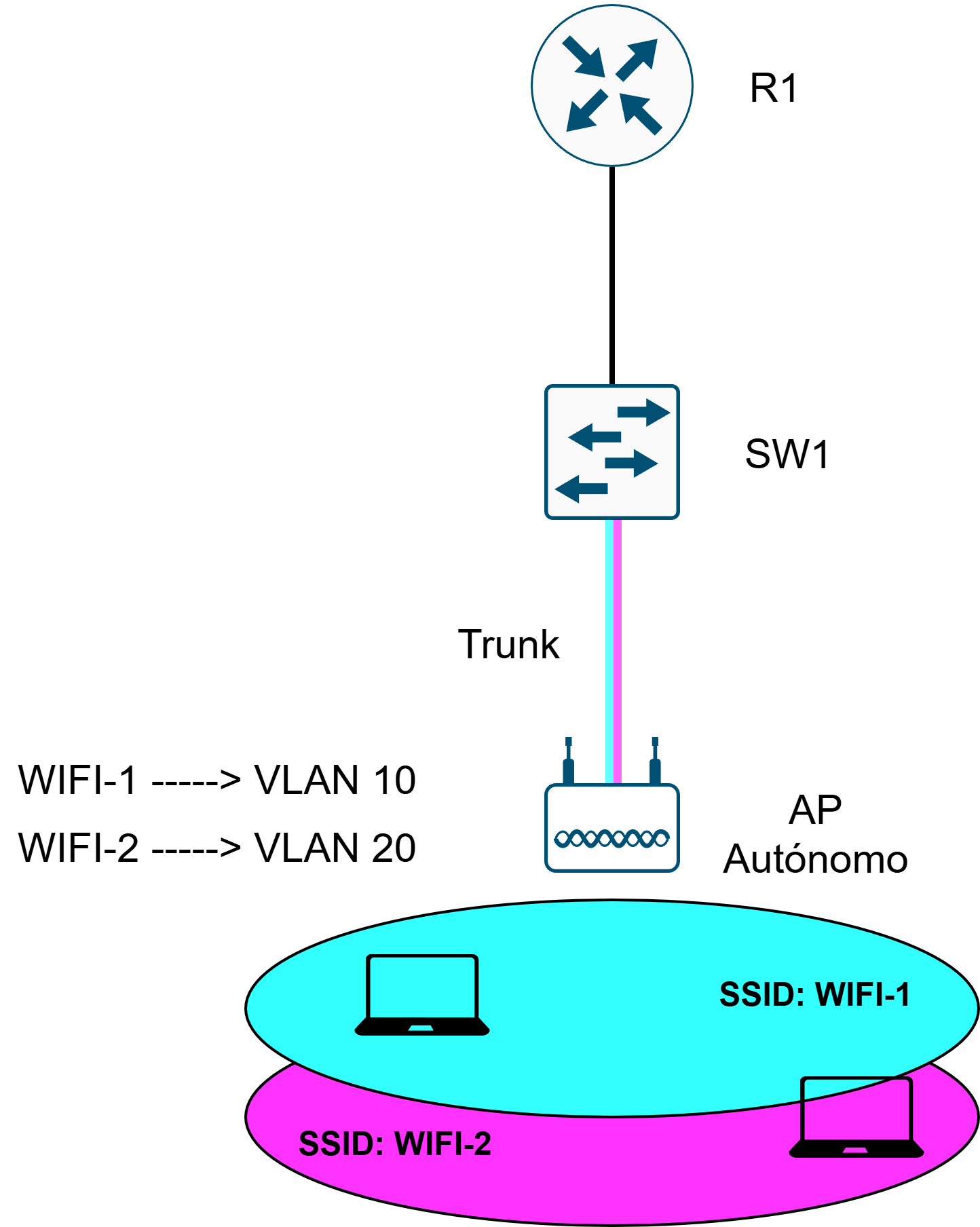

3.1 APs Autónomos

Los APs autónomos son sistemas autocontenidos que no dependen de un Wireless LAN Controller (WLC).

- Configuración: Se configuran individualmente y se pueden gestionar a través de consola (CLI), Telnet/SSH (CLI), o HTTP/HTTPS (GUI).

- Gestión Remota: Se debe configurar una dirección IP para la gestión remota.

- Parámetros RF: Los parámetros de RF (potencia de transmisión, canal, etc.) deben configurarse manualmente.

- Políticas de Seguridad y QoS: Se configuran individualmente en cada AP.

- Sin Gestión Centralizada: No hay un monitoreo o gestión centralizada de los APs.

Características adicionales de los APs Autónomos:

- Los APs autónomos se conectan a la red cableada con un puerto troncal.

- El tráfico de datos de los clientes inalámbricos tiene una ruta directa a la red cableada o a otros clientes asociados con el mismo AP.

- Cada VLAN tiene que extenderse por toda la red. Esto es considerado una mala práctica debido a:

- Dominios de broadcast grandes.

- El spanning tree deshabilitará los enlaces.

- Agregar/eliminar VLANs es una tarea intensiva en mano de obra.

- Los APs autónomos pueden usarse en redes pequeñas, pero no son viables en redes medianas a grandes. Las redes grandes pueden tener miles de APs.

- Los APs autónomos también pueden funcionar en los modos cubiertos en el video anterior: Repeater, Outdoor Bridge, Workgroup Bridge.

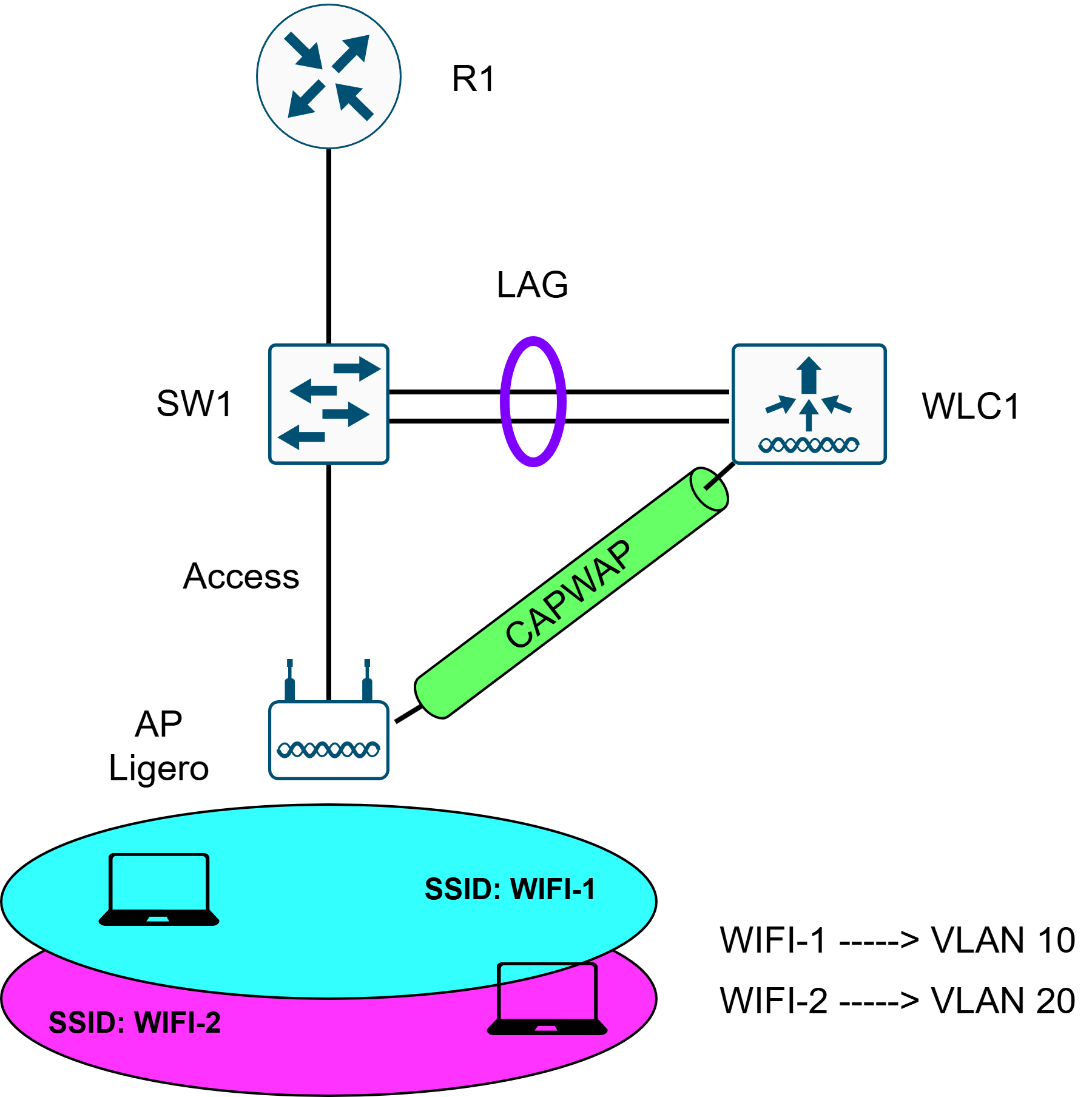

3.2 APs Ligeros (Lightweight APs)

Las funciones de un AP ligero se dividen entre el AP y un Wireless LAN Controller (WLC).

- Funciones del AP Ligero: Manejan operaciones en “tiempo real” como la transmisión/recepción de tramas RF, cifrado/descifrado de tráfico, envío de beacons/probes, etc.

- Funciones del WLC: Otras funciones son llevadas a cabo por un WLC, como la gestión de RF, la seguridad/gestión de QoS, la autenticación de clientes, la asociación/roaming, etc.

- Arquitectura Split-MAC: Este es el nombre dado a esta arquitectura.

- Configuración Centralizada: El WLC también se utiliza para configurar centralmente los APs ligeros.

- Ubicación del WLC: El WLC puede ubicarse en la misma subred/VLAN que los APs ligeros que gestiona, o en una subred/VLAN diferente.

- Autenticación: El WLC y los APs ligeros se autentican entre sí utilizando certificados digitales instalados en cada dispositivo (certificados X.509 estándar). Esto asegura que solo los APs autorizados puedan unirse a la red.

Comunicación WLC-AP Ligero:

- El WLC y los APs ligeros utilizan un protocolo llamado CAPWAP (Control And Provisioning Of Wireless Access Points) para comunicarse.

- CAPWAP se basa en un protocolo UDP más antiguo llamado LWAPP (Lightweight Access Point Protocol).

- Se crean dos túneles entre cada AP y el WLC:

- Túnel de control (UDP puerto 5246): Este túnel se utiliza para configurar el AP y gestionar la gestión. Todo el tráfico en este túnel está cifrado.

- Túnel de datos (UDP puerto 5247): Todo el tráfico de los clientes inalámbricos se envía a través de este túnel hacia el WLC. No va directamente a la red cableada. El tráfico en este túnel no está cifrado de forma predeterminada, pero se puede configurar para que se cifre con DTLS (Datagram Transport Layer Security).

- Debido a que todo el tráfico de los clientes inalámbricos se tuneliza hacia el WLC con CAPWAP, los APs se conectan a puertos de acceso de switch, no a puertos troncales.

Beneficios de la Arquitectura Split-MAC:

- Escalabilidad: Un WLC (o múltiples en un entorno de alta disponibilidad) puede soportar una red con miles de APs, lo que simplifica la gestión. El WLC selecciona automáticamente el canal y la potencia de transmisión que cada AP debe usar.

- Potencia de transmisión óptima: El WLC ajusta automáticamente la potencia de transmisión apropiada para cada AP.

- Autocuración de la cobertura inalámbrica: Cuando un AP deja de funcionar, el WLC aumenta la potencia de transmisión de los APs cercanos para llenar los “huecos” de cobertura.

- Roaming sin interrupciones: Los clientes pueden moverse entre APs con un retraso imperceptible.

- Balanceo de carga del cliente: Si un cliente está en el rango de dos APs, el WLC puede asociar al cliente con el AP menos cargado para equilibrar la carga entre los APs.

- Gestión de Seguridad/QoS: La gestión centralizada de seguridad y QoS garantiza la coherencia en toda la red.

Modos adicionales de APs Ligeros:

- Bridge/Mesh: A diferencia de los APs autónomos para exteriores que pueden usarse como puentes, el AP ligero es un puente dedicado entre sitios, por ejemplo, para largas distancias. Una malla puede crearse entre los puntos de acceso.

- Flex plus Bridge/Mesh: Habilita la funcionalidad FlexConnect además de Bridge/Mesh. Permite a los puntos de acceso inalámbricos reenviar el tráfico localmente incluso si se pierde la conectividad con el WLC.

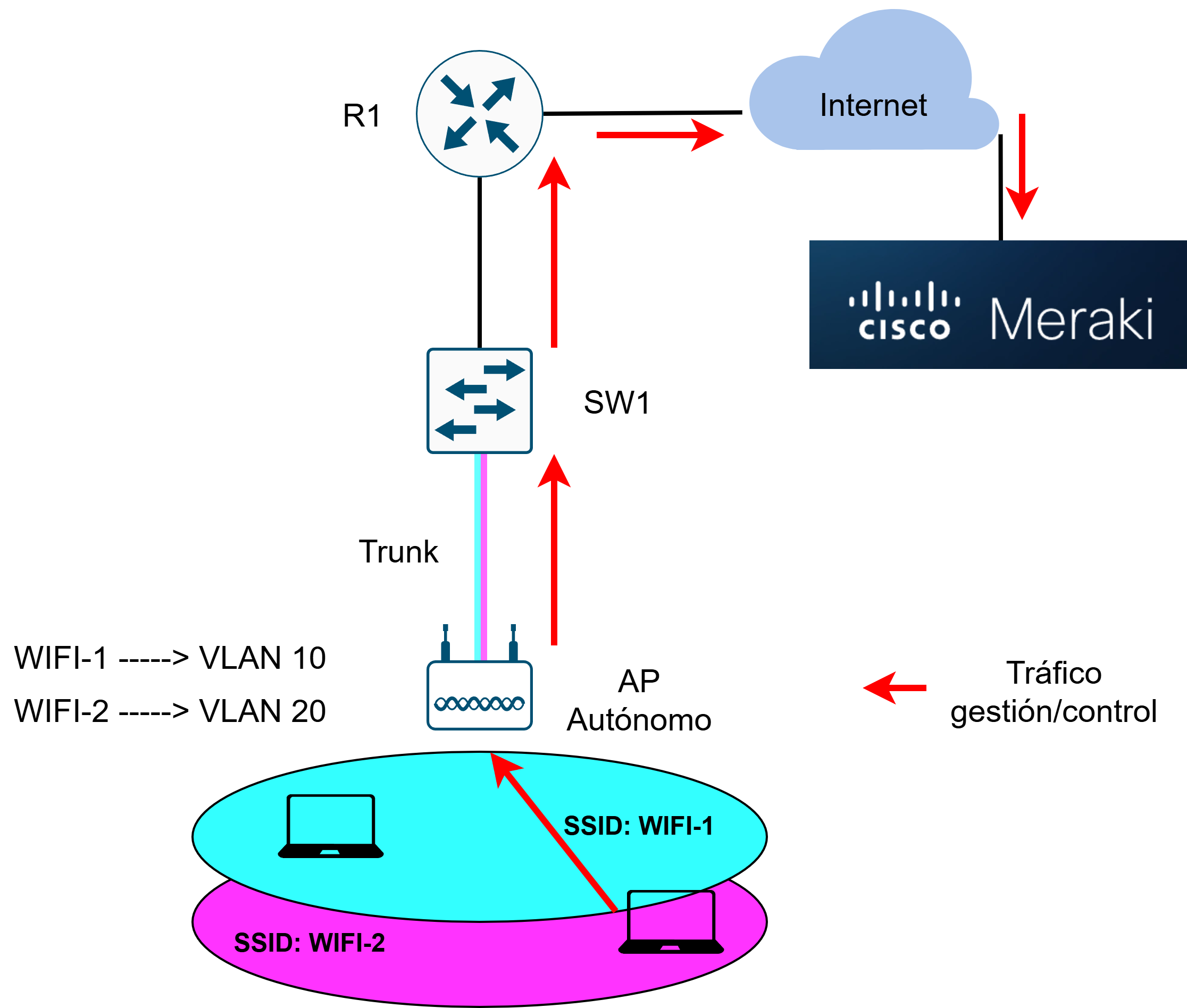

3.3 APs Basados en la Nube (Cloud-Based APs)

La arquitectura de APs basada en la nube se encuentra entre un AP autónomo y una arquitectura split-MAC.

- Los APs autónomos se gestionan centralmente en la nube.

- Cisco Meraki es una solución popular de Wi-Fi basada en la nube.

- El dashboard de Meraki se utiliza para configurar los APs, monitorear la red, generar informes de rendimiento, etc.

- Meraki también informa a cada AP qué canal usar, qué potencia de transmisión, etc.

- Sin embargo, el tráfico de datos no se envía a la nube. Se envía directamente a la red cableada como cuando se usan APs autónomos.

- Solo el tráfico de gestión/control se envía a la nube.

4. Despliegues de WLC

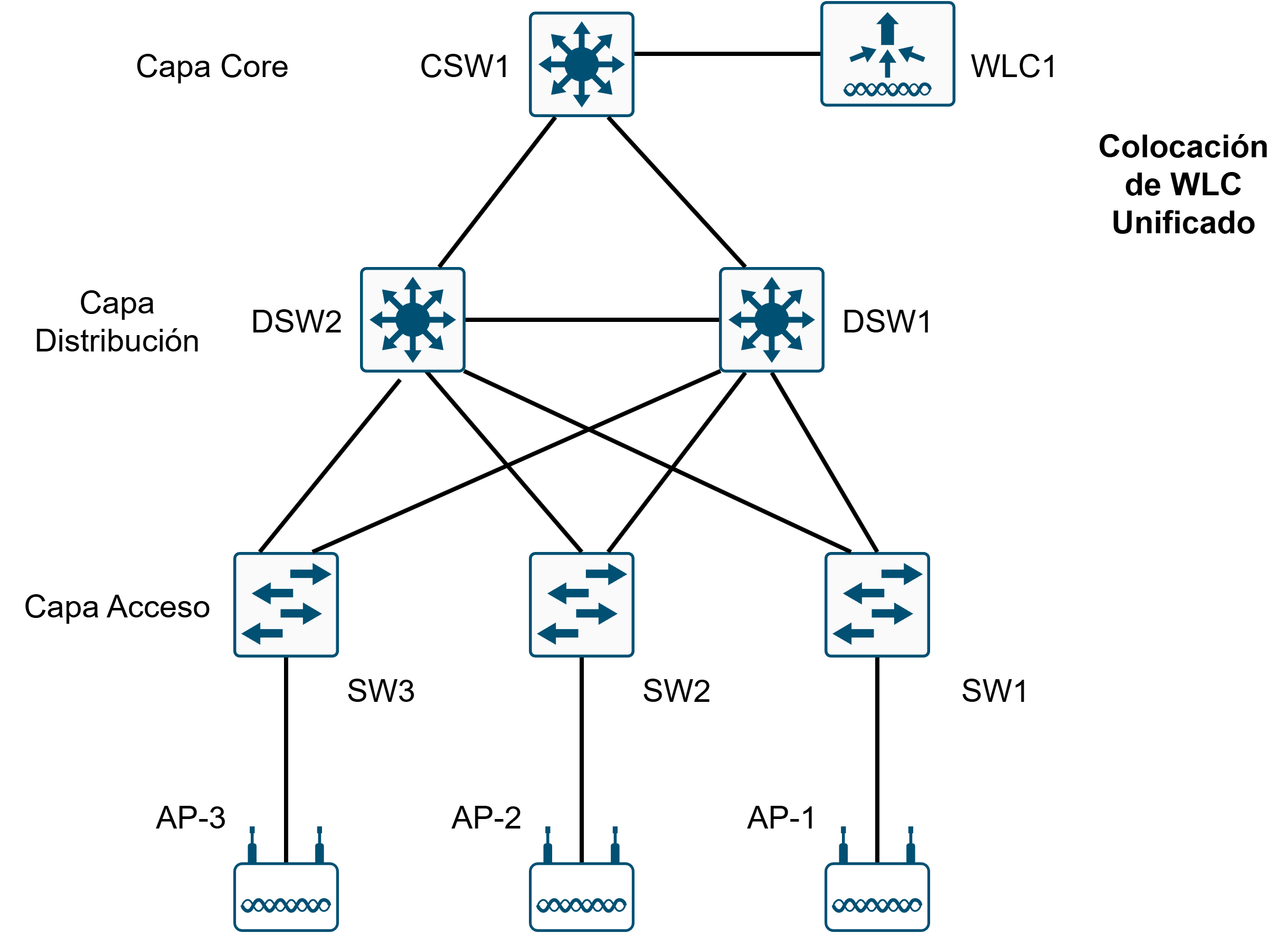

En una arquitectura split-MAC, existen cuatro modelos principales de despliegue de WLC:

- Unified WLC (Unificado): Un WLC unificado es un dispositivo de hardware desplegado en una ubicación central de la red.

- Un WLC unificado puede soportar hasta aproximadamente 6000 APs.

- Si se necesitan más de 6000 APs, se pueden añadir WLCs adicionales a la red.

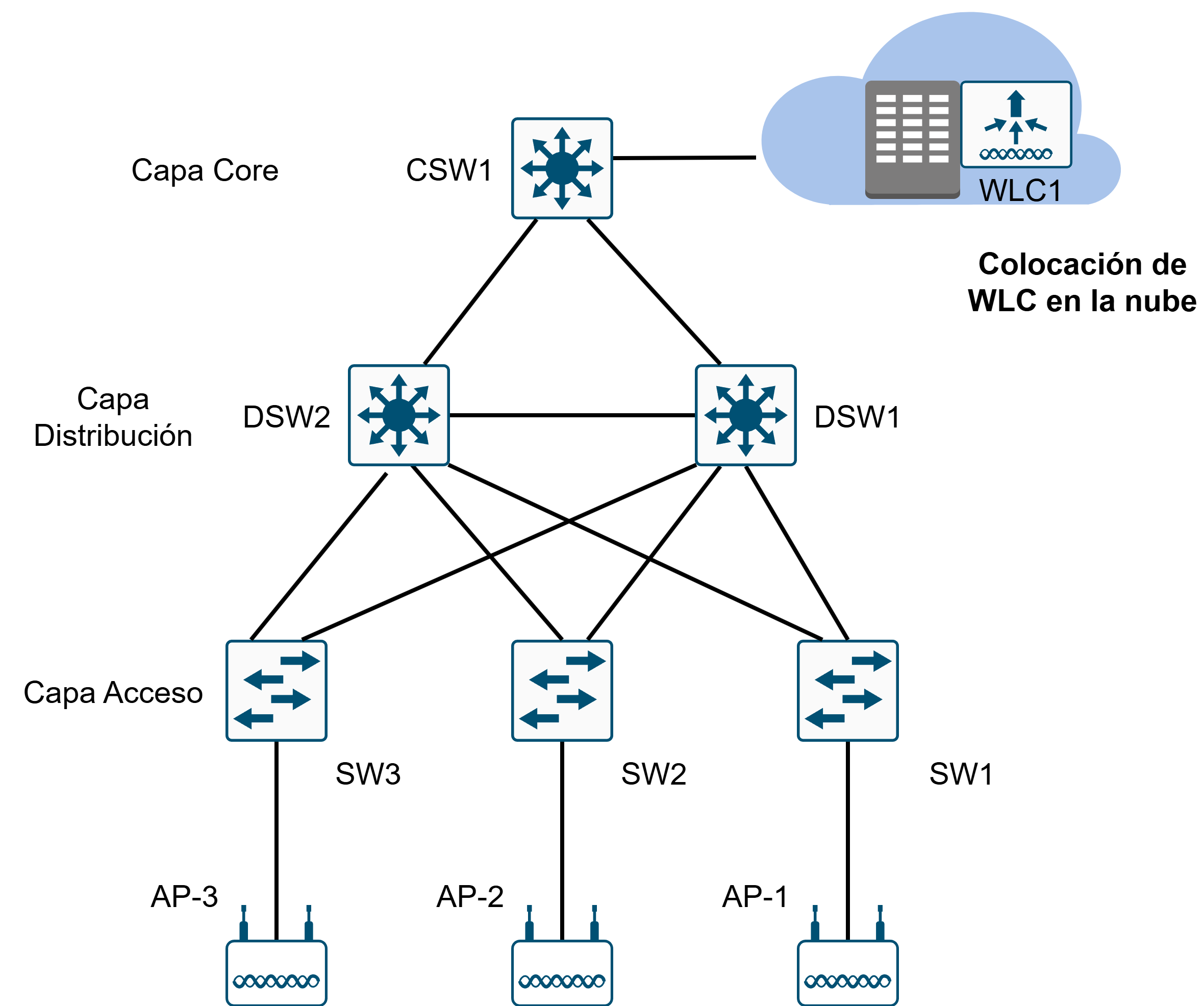

- Cloud-based WLC (Basado en la Nube): Un WLC basado en la nube es una VM (máquina virtual) que se ejecuta en un servidor, generalmente en una nube privada en un centro de datos.

- No es lo mismo que la arquitectura de APs basada en la nube discutida anteriormente (como Meraki, donde el WLC reside en la nube del proveedor). Aquí, la VM del WLC reside en la nube privada del cliente.

- Un WLC basado en la nube puede soportar típicamente hasta aproximadamente 3000 APs.

- Si se necesitan más de 3000 APs, se pueden desplegar más VMs de WLC.

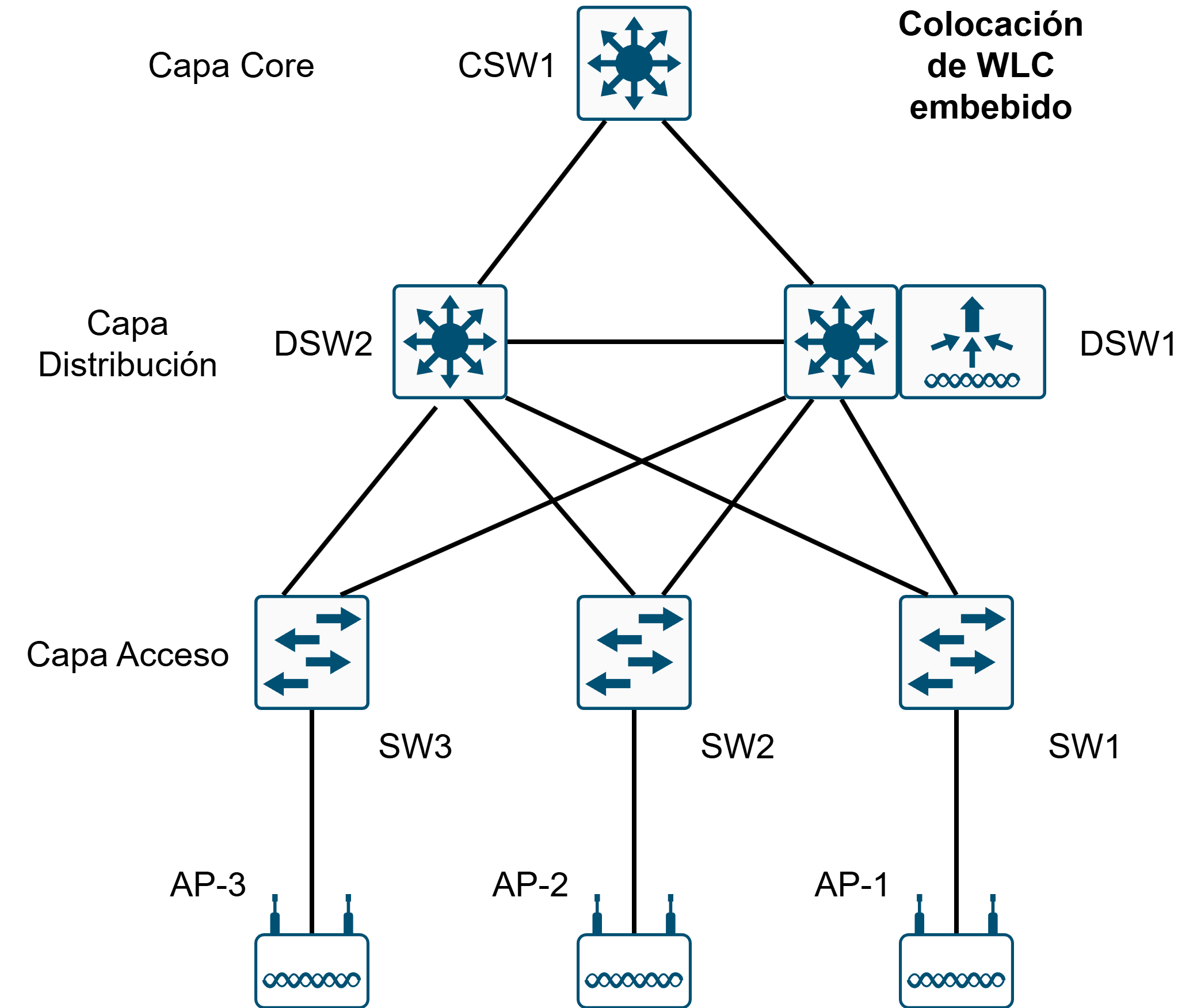

- Embedded WLC (Integrado): El WLC está integrado dentro de un switch.

- Un WLC integrado puede soportar hasta aproximadamente 200 APs.

- Si se necesitan más de 200 APs, se pueden añadir más switches con WLCs integrados.

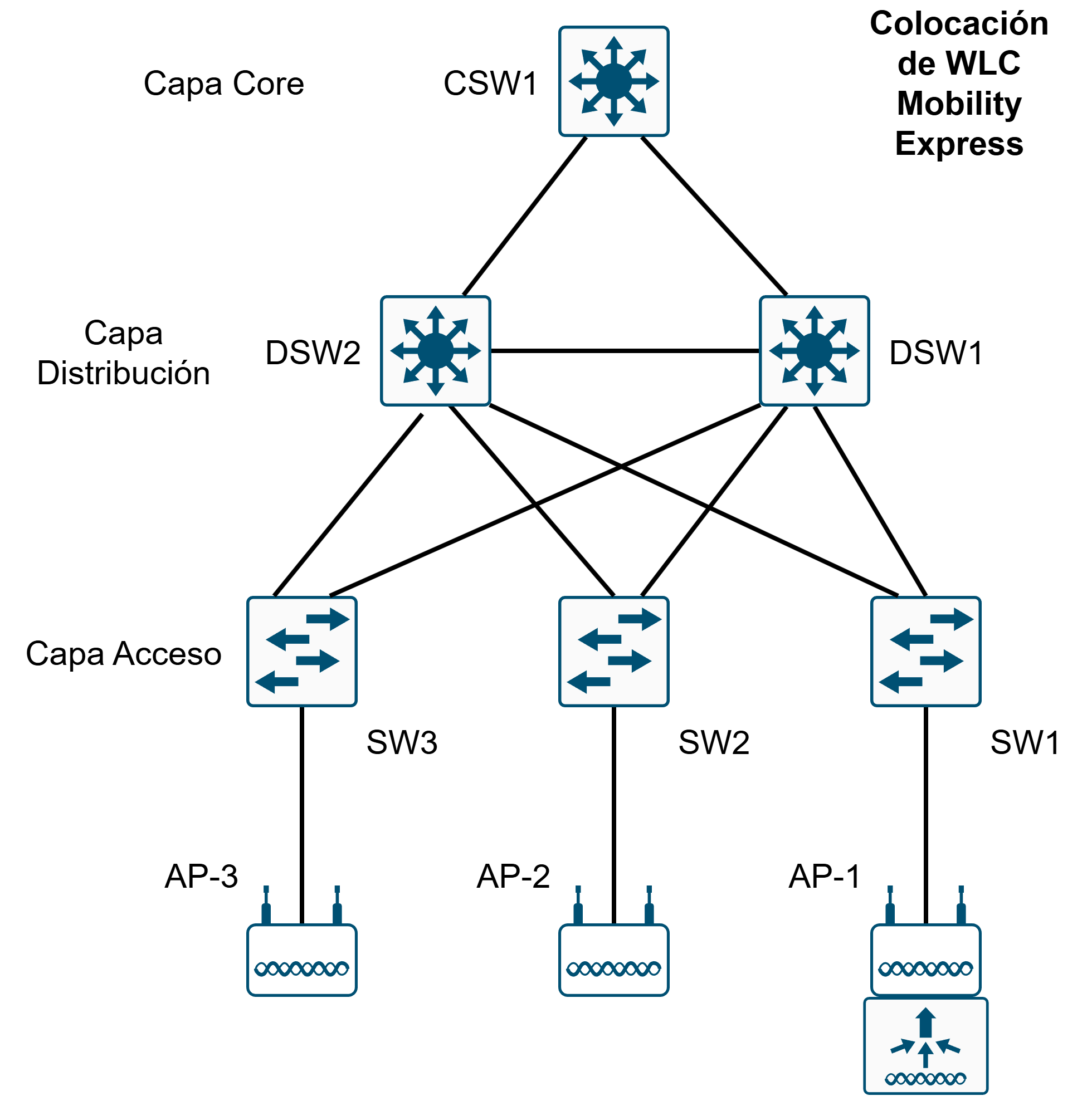

- Mobility Express WLC (Cisco Mobility Express): El WLC está integrado dentro de un AP.

- Un Mobility Express WLC puede soportar hasta aproximadamente 100 APs.

- Si se necesitan más de 100 APs, se pueden añadir más APs con Mobility Express WLCs.

5. Seguridad en Redes Inalámbricas

La seguridad es un aspecto fundamental en cualquier tipo de red, pero adquiere una importancia aún mayor en las redes inalámbricas. A diferencia de las redes cableadas, donde las señales viajan por medios físicos y son más difíciles de interceptar, las señales WiFi se propagan por el aire y pueden ser captadas por cualquier dispositivo dentro del rango de cobertura. Por ello, es esencial garantizar que la comunicación entre los clientes inalámbricos y el punto de acceso esté cifrada, evitando que terceros puedan acceder o manipular la información transmitida. Mientras que en las redes cableadas el cifrado suele aplicarse únicamente al atravesar redes no confiables como Internet, en el entorno inalámbrico debe ser una práctica constante desde el origen mismo de la transmisión.

Autenticación:

Antes de asociarse a un punto de acceso (AP), los clientes deben autenticarse. En redes corporativas, solo usuarios o dispositivos confiables pueden acceder, y suele existir un SSID separado para invitados. También es recomendable que los clientes verifiquen la autenticidad del AP. Métodos comunes: contraseña, usuario/contraseña o certificados.

Cifrado:

El tráfico entre clientes y AP debe cifrarse para evitar que otros lo lean. Todos usan el mismo protocolo de cifrado, pero cada cliente tiene una clave única. Además, el AP emplea una “clave de grupo” para el tráfico destinado a todos los clientes.

Integridad:

Garantiza que los mensajes no sean modificados. Se usa un Message Integrity Check (MIC); si el MIC recibido coincide con el original, el mensaje se considera intacto.

5.1 Métodos de Autenticación

El estándar original 802.11 incluía dos opciones de autenticación:

-

Open Authentication (Autenticación Abierta):

- El cliente envía una solicitud de autenticación, y el AP la acepta. ¡No se hacen preguntas!

- Esto es claramente una vulnerabilidad de seguridad.

- Se permite que el cliente se autentique y asocie con el AP, lo que es posible que el usuario tenga que autenticarse a través de otros métodos antes de que se le conceda acceso a la red.

-

WEP (Wired Equivalent Privacy):

- WEP se utiliza para proporcionar tanto autenticación como cifrado de tráfico inalámbrico.

- Para el cifrado, WEP utiliza el algoritmo RC4.

- WEP es un “shared-key” (clave compartida) protocolo, que requiere que el emisor y el receptor tengan la misma clave.

- Las claves WEP pueden ser de 40 bits o 104 bits de longitud.

- Las claves de WEP se combinan con un “Initialization Vector” (IV) de 24 bits para obtener una longitud total de 64 bits o 128 bits.

- El cifrado WEP no es seguro y puede romperse fácilmente.

- WEP se puede usar para autenticación así:

- El AP envía una “challenge phrase” (frase de desafío) al cliente.

- El cliente cifra la frase de desafío usando la clave WEP y la envía de vuelta.

- El AP cliente utiliza la clave WEP para descifrar la frase de desafío cifrada y verifica que sea la frase original enviada.

-

EAP (Extensible Authentication Protocol):

- EAP es un framework de autenticación.

- Define un conjunto estándar de funciones de autenticación que son utilizadas por varios métodos EAP.

- EAP es integrado con 802.1X, el cual provee control de acceso a la red basado en puertos.

802.1X se utiliza para limitar el acceso a la red para los clientes conectados a una LAN o WLAN hasta que se autentiquen. Hay tres entidades principales en 802.1X:

- Supplicant: El dispositivo que quiere conectarse a la red.

- Authenticator: El dispositivo que provee acceso a la red (el AP en Wi-Fi).

- Authentication Server (AS): El dispositivo que recibe las credenciales del cliente y permite/deniega el acceso (generalmente un servidor RADIUS).

Flujo de Open Authentication con 802.1X (Ejemplo con RADIUS):

- El Supplicant se conecta al Authenticator (AP).

- El Authenticator inicia un proceso de Autenticación Abierta con el Supplicant.

- El Authenticator se comunica con el Authentication Server (RADIUS server) para verificar las credenciales del Supplicant a través de EAP.

Métodos EAP Específicos:

-

LEAP (Lightweight EAP):

- LEAP fue desarrollado por Cisco como una mejora sobre WEP.

- Los clientes deben proveer un nombre de usuario y una contraseña para autenticarse.

- En la autenticación adicional, la autenticación es provista por ambos el cliente y el servidor que envían una frase de desafío entre sí.

- Las claves dinámicas WEP se utilizan, lo que significa que las claves WEP se cambian frecuentemente.

- LEAP, sin embargo, es considerado vulnerable y no debe utilizarse más.

-

EAP-FAST (Flexible Authentication via Secure Tunneling):

- EAP-FAST también fue desarrollado por Cisco.

- Consiste en tres fases:

- Un PAC (Protected Access Credential) se genera y se pasa del servidor al cliente.

- Se establece un túnel TLS seguro entre el cliente y el servidor de autenticación.

- Dentro del túnel (cifrado) TLS, el cliente y el servidor se comunican para autenticar/autorizar al cliente.

-

PEAP (Protected EAP):

- Al igual que EAP-FAST, PEAP involucra el establecimiento de un túnel TLS seguro entre el cliente y el servidor.

- En lugar de un PAC, el servidor tiene un certificado digital.

- El cliente usa este certificado digital para autenticar el servidor.

- El certificado es usado para establecer un túnel TLS.

- Debido a que el servidor provee un certificado para la autenticación, el cliente no necesita ser autenticado dentro del túnel seguro (por ejemplo, usando MS-CHAP o EAP-GTC).

-

EAP-TLS (EAP Transport Layer Security):

- Mientras PEAP solo requiere que el AS tenga un certificado, EAP-TLS requiere un certificado en el AS y en cada suplicante.

- EAP-TLS es el método de seguridad inalámbrica más seguro, pero es más difícil de implementar que PEAP porque cada dispositivo cliente necesita un certificado.

- Debido a que el cliente y el servidor se autentican entre sí con certificados digitales, no es necesario autenticar el cliente dentro del túnel TLS.

- El túnel TLS se utiliza para intercambiar claves de cifrado (otros métodos de clave serán discutidos a continuación).

5.2 Métodos de Cifrado e Integridad

Los métodos de cifrado y, por ende, de integridad son cruciales para la seguridad de las redes Wi-Fi. A continuación, se detallan los principales:

-

TKIP (Temporal Key Integrity Protocol):

- WEP demostró ser vulnerable, pero el hardware inalámbrico de ese momento fue diseñado para WEP.

- TKIP fue una solución temporal necesaria hasta que un nuevo estándar estuviera disponible.

- TKIP añade varias características de seguridad:

- Se añade un MIC para proteger la integridad de los mensajes.

- Se utiliza un algoritmo de mezcla de claves para crear una nueva clave WEP para cada trama.

- El vector de inicialización se duplica en longitud de 24 bits a 48 bits, lo que hace los ataques de fuerza bruta mucho más difíciles.

- El MIC incluye la dirección MAC del remitente para identificar la trama del remitente.

- Se añade una marca de tiempo al MIC para prevenir ataques de repetición. Los ataques de repetición involucran la retransmisión de una trama que ya ha sido transmitida.

- Se utiliza un número de secuencia TKIP para llevar un registro de las tramas enviadas desde cada dirección MAC de origen. Esto también protege contra ataques de repetición.

- Importante: TKIP (basado en WEP) es más seguro que WEP, pero no debe usarse en redes modernas. Se asocia con WPA.

-

CCMP (Counter/CBC-MAC Protocol):

- CCMP se desarrolló después de TKIP y es más seguro.

- Se utiliza en WPA2.

- Para usar CCMP, debe ser soportado por el hardware del dispositivo. El hardware antiguo diseñado solo para usar WEP/TKIP no puede usar CCMP.

- CCMP consiste en dos algoritmos diferentes para proporcionar cifrado y MIC:

- AES (Advanced Encryption Standard) counter mode encryption: AES es el modo de cifrado más seguro disponible globalmente. Hay múltiples modos de operación para AES. CCMP utiliza ‘counter mode’.

- CBC-MAC (Cipher Block Chaining Message Authentication Code): Utilizado como MIC para asegurar la integridad de los mensajes.

- Importante: CCMP es el método de cifrado y autenticación principal para WPA2.

-

GCMP (Galois/Counter Mode Protocol):

- GCMP es más seguro y eficiente que CCMP.

- Su mayor eficiencia permite una mayor tasa de transferencia de datos.

- Se utiliza en WPA3.

- GCMP consiste en dos algoritmos:

- AES counter mode encryption: Cifrado en modo contador AES.

- GMAC (Galois Message Authentication Code): Utilizado como MIC para asegurar la integridad de los mensajes.

- Importante: GCMP es el método de cifrado y autenticación principal para WPA3.

5.3 Wi-Fi Protected Access (WPA)

La Wi-Fi Alliance ha desarrollado tres certificaciones WPA para dispositivos inalámbricos:

- WPA

- WPA2

- WPA3

Para que un equipo esté certificado como WPA, debe ser probado en laboratorios de pruebas autorizados. Todas las certificaciones mencionadas soportan dos modos de autenticación:

-

Personal mode (Modo Personal):

- Se utiliza una clave pre-compartida (PSK) para la autenticación.

- Cuando te conectas a una red Wi-Fi doméstica, introduces la contraseña y te autenticas; este es el modo personal. Es común en redes pequeñas.

- La PSK no se envía por el aire. Un four-way handshake (apretón de manos de cuatro vías) se utiliza para la autenticación, y la PSK se utiliza para generar claves de cifrado.

-

Enterprise mode (Modo Empresarial):

- Se utiliza 802.1X con un servidor de autenticación (servidor RADIUS).

- No se especifica ningún método EAP, por lo que todos son soportados (PEAP, EAP-TLS, etc.).

Evolución de WPA:

-

WPA:

- La certificación WPA se desarrolló después de que WEP demostrara ser vulnerable. Incluye los siguientes protocolos:

- TKIP (basado en WEP) provee cifrado/MIC.

- Autenticación 802.1X (modo empresarial) o PSK (modo personal).

- La certificación WPA se desarrolló después de que WEP demostrara ser vulnerable. Incluye los siguientes protocolos:

-

WPA2:

- WPA2 fue lanzado en 2004 e incluye los siguientes protocolos:

- CCMP provee cifrado/MIC.

- Autenticación 802.1X (modo empresarial) o PSK (modo personal).

- WPA2 fue lanzado en 2004 e incluye los siguientes protocolos:

-

WPA3:

- WPA3 fue lanzado en 2018 e incluye los siguientes protocolos:

- GCMP provee cifrado/MIC.

- Autenticación 802.1X (modo empresarial) o PSK (modo personal).

- WPA3 también provee varias características de seguridad adicionales, por ejemplo:

- PMF (Protected Management Frames): Protege las tramas de gestión 802.11 de escuchas/falsificaciones.

- SAE (Simultaneous Authentication of Equals): Sustituye al four-way handshake cuando se usa la autenticación en modo personal.

- Forward secrecy: Impide que los datos sean descifrados después de haber sido transmitidos por el aire. Así, un atacante no puede capturar tramas inalámbricas y luego intentar descifrarlas.

- WPA3 fue lanzado en 2018 e incluye los siguientes protocolos:

Resumen de algoritmos de seguridad

| Categoría | Método / Protocolo | Descripción Principal | Seguridad Actual |

|---|---|---|---|

| Autenticación | Open Authentication | Sin verificación; cualquier cliente puede asociarse. | ❌ Inseguro |

| WEP (Shared Key) | Usa RC4 y clave compartida. Clave de 40/104 bits + IV de 24 bits. | ❌ Obsoleto | |

| EAP (Extensible Authentication Protocol) | Framework bajo 802.1X que permite distintos métodos de autenticación. | ✅ Vigente | |

| LEAP (Cisco) | Usa usuario/contraseña y claves WEP dinámicas. Vulnerable. | ⚠️ Obsoleto | |

| EAP-FAST (Cisco) | Autenticación mediante túnel TLS con PAC. | ✅ Vigente | |

| PEAP | Usa túnel TLS con certificado del servidor (no requiere certificado cliente). | ✅ Recomendado | |

| EAP-TLS | Requiere certificados en cliente y servidor. Máxima seguridad. | 🟢 Muy seguro | |

| 802.1X | Control de acceso basado en puertos con Supplicant, Authenticator y Servidor RADIUS. | 🟢 Muy seguro | |

| Cifrado / Integridad | WEP (RC4) | Cifrado básico con RC4 e IV de 24 bits. Vulnerable. | ❌ Obsoleto |

| TKIP (WPA) | Mejora temporal de WEP con MIC, mezcla de claves e IV de 48 bits. | ⚠️ Desaconsejado | |

| CCMP (WPA2) | Usa AES en modo contador + CBC-MAC. Requiere hardware compatible. | 🟢 Muy seguro | |

| GCMP (WPA3) | Usa AES-GCM + GMAC. Más eficiente y seguro que CCMP. | 🟢 Más seguro | |

| Certificación WPA | WPA | Usa TKIP + 802.1X o PSK. | ⚠️ Antiguo |

| WPA2 | Usa CCMP + 802.1X o PSK. | 🟢 Estándar actual | |

| WPA3 | Usa GCMP + 802.1X o SAE. Incluye PMF y forward secrecy. | 🟢 Recomendado | |

| Modos WPA | Personal (PSK) | Autenticación con clave pre-compartida. Común en redes domésticas. | ✅ Seguro si la clave es fuerte |

| Enterprise (802.1X) | Usa servidor RADIUS y EAP. Alta seguridad para entornos corporativos. | 🟢 Seguridad empresarial |

7. Puertos/Interfaces del WLC

Los WLCs (Wireless LAN Controllers) tienen diferentes tipos de puertos e interfaces, tanto físicos como lógicos, para su funcionamiento y gestión.

7.1 Puertos Físicos de un WLC

Los puertos físicos son aquellos a los que se conectan los cables.

-

Service Port (Puerto de Servicio): Un puerto dedicado de gestión.

- Se utiliza para la gestión fuera de banda (out-of-band management).

- Debe conectarse a un puerto de acceso de un switch porque solo soporta una VLAN.

- Este puerto se puede usar para conectarse al dispositivo cuando está arrancando, para realizar la recuperación del sistema, etc.

-

Distribution System Port (Puerto del Sistema de Distribución): Estos son los puertos de red estándar que se conectan al ‘sistema de distribución’ (red cableada) y se utilizan para el tráfico de datos.

- Estos puertos suelen conectarse a puertos troncales de un switch, y si se utilizan múltiples puertos, pueden formar un LAG (Link Aggregation Group).

-

Console Port (Puerto de Consola): Es un puerto de consola estándar, ya sea RJ45 o USB, para la configuración inicial y el acceso directo.

-

Redundancy Port (Puerto de Redundancia): Este puerto se utiliza para conectar a otro WLC para formar un par de alta disponibilidad (HA).

7.2 Interfaces Lógicas de un WLC

Las interfaces lógicas son interfaces dentro del WLC (por ejemplo, SVIs en un switch) que proporcionan funcionalidad.

-

Management Interface (Interfaz de Gestión): Utilizada para el tráfico de gestión como Telnet, SSH, HTTP, HTTPS, RADIUS authentication, NTP, Syslog, etc.

- Los túneles CAPWAP también se forman hacia la interfaz de gestión del WLC.

-

Redundancy Management Interface (Interfaz de Gestión de Redundancia): Cuando dos WLCs están conectados por sus puertos de redundancia, una WLC está ‘activa’ y la otra está ’en espera’.

- Esta interfaz se utiliza para conectar y gestionar el WLC ’en espera’.

-

Virtual Interface (Interfaz Virtual): Esta interfaz se utiliza cuando se comunican con clientes inalámbricos para retransmitir solicitudes DHCP, realizar autenticación web de clientes, etc.

- Es una interfaz “flotante” que no está directamente asociada a una VLAN o IP de una interfaz física.

-

Service Port Interface (Interfaz del Puerto de Servicio): Si el puerto de servicio se está usando, esta interfaz está enlazada a él y se usa para la gestión fuera de banda.

-

Dynamic Interface (Interfaz Dinámica): Son las interfaces utilizadas para mapear una WLAN a una VLAN.

- Por ejemplo, el tráfico de la WLAN ‘interna’ se enviará a la red cableada desde la interfaz ‘dinámica’ interna del WLC. Cada WLAN que soporta tráfico de datos de clientes suele tener una interfaz dinámica asociada.